كشف باحثون في الأمن السيبراني عن ثغرة خطيرة “مبنية في التصميم” داخل بنية Model Context Protocol (MCP) الذي طورته شركة Anthropic، يمكن أن تؤدي إلى تنفيذ أوامر عن بُعد (RCE) على الأنظمة التي تستخدم تطبيقات MCP، ما يشكل تهديدًا واسعًا لسلسلة توريد الذكاء الاصطناعي.

تفاصيل الثغرة وأبعادها التقنية

وفقًا لتحليل نشره فريق OX Security، فإن الثغرة تتيح للمهاجمين تنفيذ أوامر عشوائية على أي نظام يستخدم نسخة ضعيفة من MCP، مما يمنحهم وصولًا مباشرًا إلى بيانات حساسة مثل مفاتيح الـ API، قواعد البيانات الداخلية، وسجلات المحادثات.

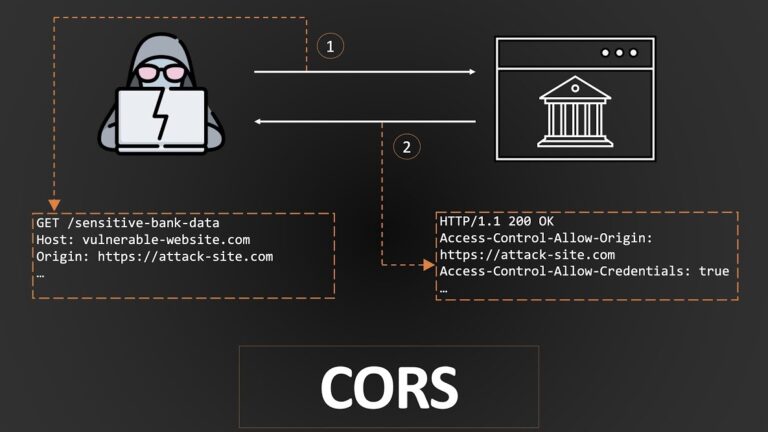

المشكلة تكمن في الإعدادات الافتراضية غير الآمنة لطريقة عمل MCP عبر واجهة STDIO، حيث تم رصد عشر ثغرات في مشاريع مفتوحة المصدر شهيرة مثل LiteLLM وLangChain وFlowise وLangBot وLangFlow، إضافة إلى أدوات أخرى. بعض هذه الثغرات حصل على معرفات CVE رسمية، مثل CVE-2026-30623 وCVE-2026-33224، وقد تم ترقيع بعضها بينما بقيت أخرى دون معالجة.

طبيعة الهجوم وانتشاره عبر سلسلة التوريد

الثغرات المكتشفة تقع ضمن أربع فئات رئيسية، أبرزها الحقن غير الموثق للأوامر عبر واجهة STDIO، والتحايل على آليات الحماية، إضافة إلى الحقن عبر تكوينات MCP في الأسواق الرقمية.

الخطورة تكمن في أن قرارًا معماريًا واحدًا في تصميم MCP انتقل بصمت إلى كل لغة برمجة مدعومة (Python، TypeScript، Java، Rust)، ثم إلى كل مكتبة ومشروع اعتمد البروتوكول، ما جعل آلاف الخوادم والبرمجيات عرضة للاستغلال. الباحثون وصفوا الأمر بأنه “حدث سلسلة توريد” أكثر من كونه ثغرة فردية، لأن الخطر انتشر عبر منظومة كاملة من الأدوات والمكتبات.

موقف Anthropic وردود الفعل

رغم خطورة الثغرة، رفضت Anthropic تعديل بنية البروتوكول، معتبرة أن السلوك “متوقع”، وهو ما أثار جدلًا واسعًا في مجتمع الأمن السيبراني. بعض الشركات والمطورين أصدروا ترقيعات جزئية، لكن النسخة المرجعية لـ MCP بقيت دون معالجة، ما يعني أن المطورين الذين يعتمدون عليها يورثون المخاطر إلى مشاريعهم.

في المقابل، نصح الباحثون المؤسسات بتبني إجراءات وقائية مثل:

- حجب الوصول عبر عناوين IP العامة إلى الخدمات الحساسة.

- مراقبة استدعاءات أدوات MCP.

- تشغيل الخدمات في بيئات معزولة (Sandbox).

- التعامل مع مدخلات تكوين MCP باعتبارها غير موثوقة.

- تثبيت خوادم MCP فقط من مصادر موثوقة.

دلالات استراتيجية على أمن الذكاء الاصطناعي

تكشف هذه الثغرة عن الوجه الآخر لتكامل الذكاء الاصطناعي في البنى التحتية الرقمية، حيث يمكن لقرار تصميمي واحد أن يوسع سطح الهجوم بشكل غير متوقع. ومع تزايد الاعتماد على بروتوكولات مثل MCP في مشاريع الذكاء الاصطناعي، فإن أي خلل معماري قد يتحول إلى تهديد واسع النطاق، يطال ليس فقط التطبيقات المباشرة، بل أيضًا كل مكتبة أو مشروع يعتمد عليها.

هذا الحدث يمثل جرس إنذار للمطورين والشركات بضرورة مراجعة البروتوكولات الأساسية، وعدم الاكتفاء بالافتراضات التصميمية، بل اختبارها بشكل صارم ضد سيناريوهات الاستغلال.