كشفت شركة OpenAI عن تعرض سير عمل خاص بـ GitHub Actions، المستخدم في توقيع تطبيقاتها على نظام macOS، لاختراق أدى إلى تنزيل مكتبة Axios الخبيثة في 31 مارس 2026. وأوضحت الشركة أن التحقيقات لم تُظهر أي دليل على تسريب بيانات المستخدمين أو اختراق أنظمتها الداخلية أو تعديل برمجياتها.

وقالت الشركة: “من باب الحذر، نتخذ خطوات لحماية عملية التصديق على أن تطبيقات macOS الخاصة بنا هي تطبيقات شرعية من أوبن إيه آي”. وأكدت أن الشهادة المستخدمة في التوقيع سيتم إلغاؤها واستبدالها، ما يعني أن الإصدارات القديمة من تطبيقاتها ستتوقف عن تلقي التحديثات والدعم اعتبارًا من 8 مايو 2026.

خلفية الهجوم وسلسلة التوريد

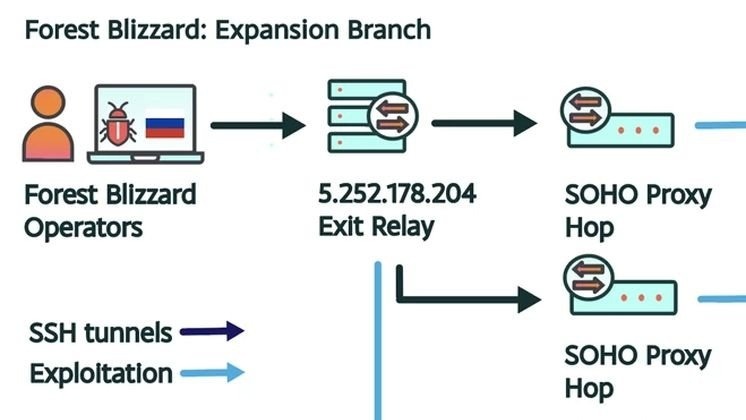

الهجوم جاء بعد أن نسبت مجموعة Google Threat Intelligence Group (GTIG) اختراق مكتبة Axios إلى مجموعة قرصنة كورية شمالية تُعرف باسم UNC1069. المهاجمون تمكنوا من السيطرة على حساب مدير الحزم في منصة npm ودفع نسختين مسمومتين (1.14.1 و0.30.4) تحتويان على اعتماد خبيث باسم plain-crypto-js، والذي نشر بابًا خلفيًا متعدد المنصات يُعرف بـ WAVESHAPER.V2 لاستهداف أنظمة ويندوز وmacOS ولينكس.

في حالة أوبن إيه آي، قام سير العمل بتنزيل نسخة Axios المصابة، وكان لديه وصول إلى شهادة التوقيع ومواد التوثيق الخاصة بتطبيقات مثل ChatGPT Desktop وCodex وAtlas. ورغم أن التحقيقات أشارت إلى أن الشهادة لم تُستخرج بنجاح بسبب توقيت التنفيذ وتسلسل المهام، إلا أن الشركة قررت التعامل معها كأنها مخترقة.

تداعيات القرار على المستخدمين

قرار إلغاء الشهادة يعني أن التطبيقات الموقعة بها ستُحظر تلقائيًا بواسطة أنظمة حماية macOS، ولن يكون بالإمكان تنزيلها أو تشغيلها إلا إذا تجاوز المستخدم التحذيرات يدويًا. النسخ الجديدة الموقعة بالشهادة المحدثة تشمل:

- ChatGPT Desktop – 1.2026.071

- Codex App – 26.406.40811

- Codex CLI – 0.119.0

- Atlas – 1.2026.84.2

كما تعمل أوبن إيه آي مع شركة Apple لضمان عدم إمكانية توثيق أي برنامج جديد باستخدام الشهادة القديمة، مع منح المستخدمين فترة انتقالية مدتها 30 يومًا لتحديث تطبيقاتهم.

هجمات سلسلة التوريد في مارس

حادثة Axios لم تكن الوحيدة في مارس، إذ تعرضت أداة Trivy التابعة لشركة Aqua Security لهجوم مماثل نفذته مجموعة TeamPCP (UNC6780)، حيث زرعت برمجية سرقة بيانات تُعرف باسم SANDCLOCK، ثم استغلت البيانات المسروقة لنشر دودة ذاتية الانتشار باسم CanisterWorm.

الهجوم امتد إلى منصات أخرى مثل Checkmarx وPyPI، حيث نُشرت نسخ خبيثة من مكتبات LiteLLM وTelnyx. وقد أظهرت تحليلات أمنية أن المهاجمين طوروا أساليبهم بسرعة، مستخدمين تقنيات مثل WAV Steganography للتخفي، مع استهداف أنظمة متعددة بما فيها ويندوز ولينكس.

تداعيات هذه الهجمات شملت مؤسسات كبرى مثل المفوضية الأوروبية وشركات ناشئة في مجال الذكاء الاصطناعي مثل Mercor، حيث تم تسريب بيانات ضخمة وصلت إلى 4 تيرابايت وفقًا لمجموعة LAPSUS$.