كشفت شركة الأمن السيبراني السلوفاكية ESET عن مجموعة تهديدات متقدمة ومستمرة (APT) لم يُوثَّق وجودها من قبل، تحمل اسم GopherWhisper، وتربطها صلات وثيقة بالصين. استهدفت هذه المجموعة المؤسسات الحكومية المنغولية بحملة تجسس ممنهجة، موظفةً ترسانة من الأدوات الخبيثة المكتوبة بمعظمها بلغة البرمجة Go، وهي لغة تُفضلها مجموعات التهديد المتطورة بسبب قدرتها على تجميع الكود بشكل مستقل وصعوبة تحليله لاحقاً.

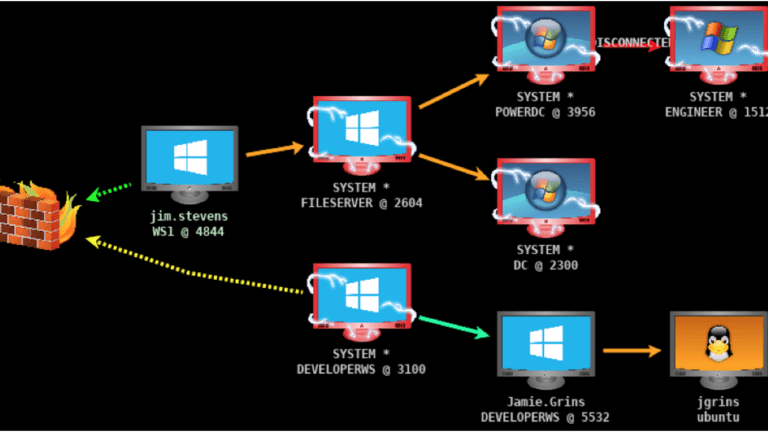

وبحسب تقرير ESET الذي اطلعت عليه منصة The Hacker News، تمكنت هذه المجموعة من إصابة نحو 12 نظاماً يعود لجهة حكومية منغولية، فيما تشير بيانات التحكم والسيطرة المُرصَدة إلى وجود عشرات الضحايا الآخرين المرتبطين بخوادم Discord وSlack التي يديرها المهاجمون.

من أين بدأت القصة؟ اكتشاف باب خلفي مجهول المصدر

تعود بداية الكشف عن هذه المجموعة إلى يناير 2025، حين رصد باحثو ESET باباً خلفياً غير معروف من قبل أطلقوا عليه اسم LaxGopher، وذلك داخل شبكة إحدى المؤسسات الحكومية المنغولية. غير أن التحليل اللاحق أثبت أن نشاط المجموعة يمتد على الأقل منذ نوفمبر 2023، مما يعني أنها كانت تعمل في الخفاء لأكثر من عام قبل أن يُكشف أمرها.

ما يميز هذه المجموعة تقنياً هو استغلالها الذكي لخدمات مشروعة وموثوقة بوصفها قنوات للتحكم والسيطرة وتسريب البيانات، إذ وظّفت منصات Discord وSlack وMicrosoft 365 Outlook وخدمة file.io لتمرير الأوامر واستلام المعطيات المسروقة. هذا الأسلوب يُصعّب على أنظمة الرصد الأمني التمييز بين حركة المرور الخبيثة وحركة المرور المشروعة، لأن هذه المنصات مُدرجة في القوائم البيضاء لدى معظم المؤسسات.

ترسانة متكاملة من الأدوات الخبيثة

تمتلك مجموعة GopherWhisper ترسانة متكاملة من البرمجيات الخبيثة، لكل منها وظيفة محددة تُكمل الأخرى في سلسلة الهجوم:

تبدأ العملية عادةً بأداة JabGopher، وهي حاقن ينفّذ الباب الخلفي LaxGopher المسمى داخلياً “whisper.dll”. يعتمد LaxGopher على منصة Slack قناةً للتحكم، إذ ينفّذ الأوامر عبر cmd.exe ويعيد نشر نتائجها في قناة Slack المخصصة، فضلاً عن قدرته على تنزيل برمجيات إضافية.

بعد التمركز الأولي، تُسقط أداة CompactGopher التي تُعنى بجمع الملفات ذات الامتدادات الحساسة كمستندات Word وExcel وPowerPoint وملفات PDF والصور النصية، ثم تضغطها في ملفات ZIP وتشفرها باستخدام معيار AES-CFB-128 قبل رفعها إلى خدمة file.io.

وفي المقابل، يُعدّ RatGopher باباً خلفياً يستخدم خادم Discord خاصاً لاستقبال الأوامر وتنفيذها ورفع الملفات وتنزيلها. أما SSLORDoor فهو باب خلفي مكتوب بلغة C++ يستغل مكتبة OpenSSL للتواصل عبر بروتوكول SSL على المنفذ 443، مما يجعل حركة مروره تبدو كاتصالات HTTPS عادية ويمكّنه من تعداد محركات الأقراص وتنفيذ عمليات الملفات وتشغيل الأوامر.

ولا تتوقف الترسانة عند هذا الحد، إذ يُضاف إليها FriendDelivery بوصفه أداة تحميل وحقن للباب الخلفي BoxOfFriends، الذي يعتمد على Microsoft Graph API بشكل لافت لنسج اتصالات التحكم والسيطرة، إذ يصوغ مسودات رسائل إلكترونية في Outlook باستخدام بيانات اعتماد مُرمَّزة مسبقاً. وتشير السجلات إلى أن أقدم حساب Outlook مُنشأ لهذا الغرض يعود تاريخ إنشائه إلى 11 يوليو 2024.

أدلة توقيت تكشف الهوية الصينية

ما يجعل نسب هذه المجموعة إلى الصين أمراً مدعوماً بالأدلة التقنية لا بالتخمين، هو ما كشف عنه الباحث إريك هوارد من فريق ESET حين تفحّص طوابع التوقيت الزمني لرسائل Slack وDiscord الصادرة عن المهاجمين. تبيّن أن الغالبية العظمى من هذه الرسائل كانت تُرسَل خلال ساعات العمل الرسمية بين الثامنة صباحاً والخامسة مساءً، وهي ساعات تتطابق تطابقاً تاماً مع التوقيت الصيني القياسي (CST). يُضاف إلى ذلك أن إعدادات المنطقة الزمنية للمستخدم المُهيَّأ في بيانات Slack الوصفية كانت هي الأخرى مضبوطة على التوقيت الصيني ذاته.

يندرج هذا الاكتشاف في سياق أوسع يتمثل في تصاعد ملحوظ لعمليات التجسس السيبراني المنسوبة إلى جهات صينية في المنطقة، إذ تُعدّ منغوليا ذات موقع استراتيجي بالغ الحساسية لكونها تقع بين الصين وروسيا، مما يجعل مؤسساتها الحكومية هدفاً ذا قيمة استخباراتية عالية لأي جهة تسعى إلى فهم الديناميكيات الجيوسياسية في قلب آسيا.

ولا يزال الغموض يكتنف آلية وصول المجموعة الأولي إلى شبكات الضحايا، إذ لم تتوصل ESET حتى الآن إلى تحديد ناقل الاختراق الأولي، سواء أكان رسائل تصيد احتيالي أم ثغرات في الخدمات المكشوفة على الإنترنت أم غير ذلك، وهو ما يبقى محوراً رئيسياً للتحقيق المستمر.