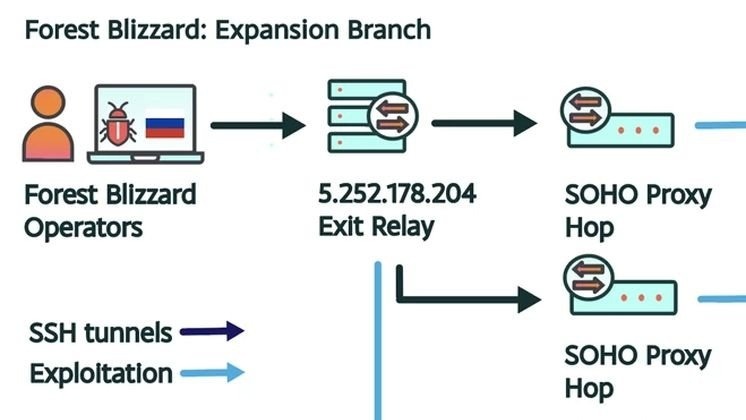

كشفت تقارير أمنية حديثة أن مجموعة التهديد الروسية APT28، المعروفة أيضًا باسم Forest Blizzard، تقف وراء حملة واسعة النطاق لاستغلال أجهزة التوجيه المنزلية والمكتبية الصغيرة (SOHO routers) من نوع MikroTik وTP-Link، وتحويلها إلى بنية تحتية خبيثة ضمن حملة تجسس إلكتروني بدأت منذ مايو 2025. الحملة، التي أطلق عليها اسم FrostArmada من قبل مختبرات Black Lotus التابعة لشركة Lumen، اعتمدت على اختطاف نظام أسماء النطاقات (DNS hijacking) لتمكين المهاجمين من جمع بيانات حساسة بشكل غير مرئي.

آلية الهجوم

قام المهاجمون بتغيير إعدادات DNS في أجهزة التوجيه المخترقة، بحيث يتم إعادة توجيه طلبات المستخدمين إلى خوادم تحت سيطرة المهاجمين. عند محاولة الوصول إلى نطاقات مستهدفة، يتم تحويل الاتصال إلى عقدة وسيطة (AiTM) حيث تُجمع بيانات الاعتماد وتُرسل إلى المهاجمين. هذه التقنية لا تتطلب أي تفاعل من المستخدم، مما يجعل الهجوم شبه غير مرئي.

حجم الاستهداف العالمي

بلغت الحملة ذروتها في ديسمبر 2025، حيث تم رصد أكثر من 18,000 عنوان IP فريد من 120 دولة يتواصل مع بنية APT28 الخبيثة. استهدفت الحملة وزارات الخارجية، أجهزة إنفاذ القانون، ومقدمي خدمات البريد الإلكتروني والسحابة في مناطق متعددة تشمل شمال إفريقيا، أمريكا الوسطى، جنوب شرق آسيا، وأوروبا. وقد حددت مايكروسوفت أكثر من 200 منظمة و5,000 جهاز منزلي تأثر بهذه البنية الخبيثة.

الأهداف الاستخباراتية

وفقًا لوزارة العدل الأميركية، استُخدمت هذه الحملة لاستهداف أفراد ذوي أهمية للكرملين، بما في ذلك العاملين في القطاعات العسكرية والحكومية والبنية التحتية الحيوية. العملية الأميركية المضادة، التي حملت اسم Operation Masquerade، نجحت في تعطيل جزء من البنية التحتية داخل الولايات المتحدة.

الثغرات المستغلة

من بين الثغرات التي استغلتها المجموعة:

- ثغرة CVE-2023-50224 في أجهزة TP-Link WR841N، وهي ثغرة تجاوز المصادقة تسمح باستخراج بيانات الاعتماد عبر طلبات HTTP مصاغة خصيصًا.

- ثغرات أخرى في أجهزة MikroTik، حيث تم رصد نشاط تفاعلي يستهدف أجهزة في أوكرانيا.

تداعيات الهجوم

الهجمات لم تقتصر على جمع بيانات الاعتماد فقط، بل سمحت أيضًا بتنفيذ هجمات AiTM ضد اتصالات TLS المشفرة، مما مكّن المهاجمين من سرقة كلمات المرور، رموز OAuth، وبيانات اعتماد البريد الإلكتروني والخدمات السحابية. هذا النوع من الهجمات يتيح للمهاجمين إمكانية التوسع لاحقًا إلى نشر برمجيات خبيثة أو تنفيذ هجمات حجب الخدمة (DDoS).