في الأول من أبريل 2026، تعرضت منصة Drift المبنية على شبكة Solana لاختراق غير مسبوق أدى إلى سرقة ما يقارب 285 مليون دولار خلال دقائق معدودة. وأكدت الشركة أن المهاجمين تمكنوا من الوصول غير المصرح به إلى صلاحيات “مجلس الأمن” الخاص بالبروتوكول عبر هجوم معقد اعتمد على ما يُعرف بـ الحسابات ذات الـ Durable Nonce، وهي آلية تسمح بتوقيع معاملات مسبقة التنفيذ وتأجيلها لحين الحاجة. هذا الأسلوب منح المهاجمين القدرة على تمرير موافقات مزيفة وتنفيذ تحويل إداري خبيث بسرعة فائقة، ما أتاح لهم إدخال أصل وهمي وإلغاء حدود السحب المسبقة، وبالتالي الاستيلاء على الأموال المخزنة.

خلفيات تقنية وأساليب الاختراق

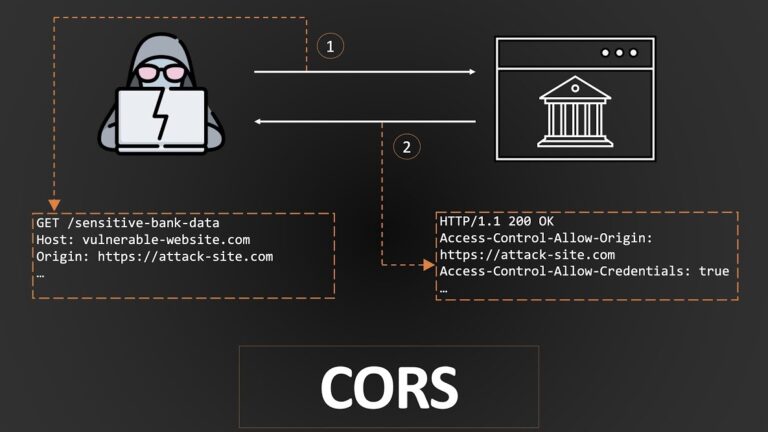

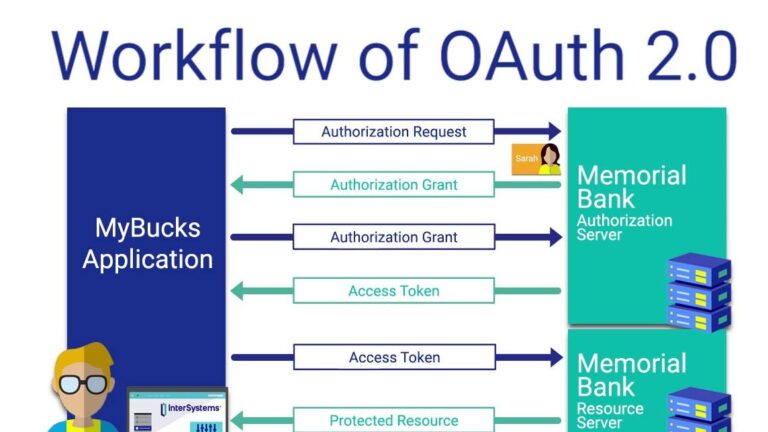

اللافت أن الهجوم لم يكن نتيجة ثغرة في العقود الذكية أو البرامج، ولم يتضمن تسريب لعبارات الاستعادة (Seed Phrases)، بل اعتمد على هندسة اجتماعية متقدمة لإقناع الموقّعين في نظام التوقيع المتعدد (Multisig) بالموافقة على معاملات مخفية مسبقاً. وبمجرد الحصول على هذه الموافقات، نفذ المهاجمون عملية نقل صلاحيات إدارية بلا تأخير زمني، وهو ما أزال آخر خط دفاع للبروتوكول.

وفق تحليل مختبرات PIF Research Labs، استغرق تفريغ الأصول أقل من عشر ثوانٍ، حيث بدأ السحب الأول عند الساعة 16:06:09 وانتهى الأخير عند 16:06:19، ما يعكس سرعة غير مسبوقة في عمليات الاختراق.

مؤشرات على تورط كوريا الشمالية

تقارير شركات تحليل البلوك تشين مثل Elliptic وTRM Labs أشارت إلى أن أنماط السحب والتسييل عبر بروتوكولات مثل Tornado Cash وأساليب الجسر عبر الشبكات تتطابق مع هجمات سابقة نُسبت إلى مجموعات قرصنة مرتبطة بجمهورية كوريا الديمقراطية الشعبية (DPRK). ومن بين الأدلة نشر أصل وهمي باسم CarbonVote Token، الذي أُطلق في تمام الساعة 09:30 بتوقيت بيونغ يانغ، وتم التعامل معه من قبل أوراكل المنصة كضمان شرعي بقيمة مئات الملايين رغم أن سيولته الفعلية لم تتجاوز بضعة آلاف من الدولارات.

وإذا تأكدت هذه الفرضية، فإن الحادثة تمثل الهجوم الثامن عشر المنسوب إلى كوريا الشمالية منذ بداية العام، حيث تجاوزت حصيلة السرقات المرتبطة بها 300 مليون دولار حتى الآن، ضمن حملة مستمرة تهدف إلى تمويل برامج الأسلحة في بيونغ يانغ.

سياق أوسع لحملة القرصنة الكورية

منذ سنوات، تُتهم مجموعات مثل BlueNoroff وNickel Gladstone وStardust Chollima بالوقوف وراء سلسلة من الهجمات على منصات العملات المشفرة، وقدرت الخسائر الإجمالية بأكثر من 6.5 مليار دولار خلال الأعوام الأخيرة. في عام 2025 وحده، بلغت حصيلة هذه العمليات نحو 2 مليار دولار، منها 1.46 مليار دولار نتيجة اختراق منصة Bybit في فبراير من ذلك العام.

وتعتمد هذه المجموعات بشكل أساسي على الهندسة الاجتماعية كمدخل أولي، عبر حملات مثل DangerousPassword وContagious Interview، التي تستهدف مطوري العملات ومنصات الويب3 باستخدام شخصيات مقنعة وواجهات مزيفة. ومع تطور تقنيات الذكاء الاصطناعي، باتت هذه الأساليب أكثر إقناعاً ودقة، ما يوسع دائرة الاستهداف لتشمل حتى الأفراد العاملين في البنية التحتية للعملات الرقمية.

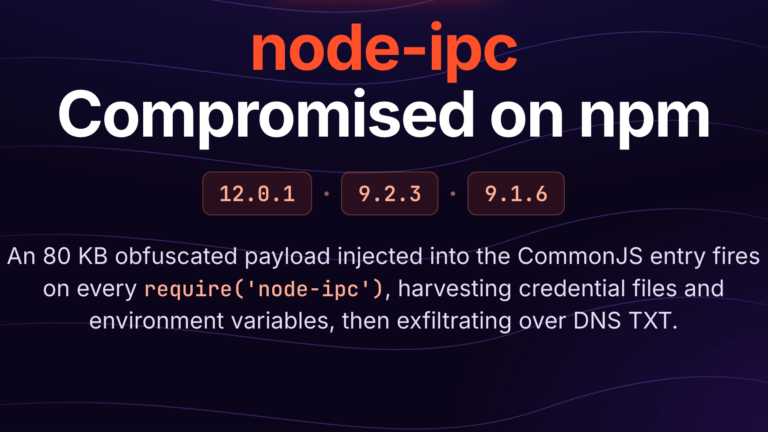

ويتزامن هذا الهجوم مع اختراق سلسلة توريد حزمة Axios npm، الذي نسبته شركات أمنية كبرى مثل Google وMicrosoft وCrowdStrike إلى مجموعة كورية شمالية تُعرف باسم UNC1069، ما يعكس اتساع نطاق العمليات التي تهدف إلى توليد موارد مالية للنظام الكوري الشمالي.