كشف باحثو الأمن السيبراني في شركة Eclypsium عن تسع ثغرات خطيرة في أجهزة IP KVM منخفضة التكلفة، المستخدمة للتحكم عن بُعد في الحواسيب عبر لوحة المفاتيح والفيديو والفأرة. هذه الأجهزة من إنتاج أربع شركات: GL-iNet Comet RM-1، Angeet/Yeeso ES3 KVM، Sipeed NanoKVM، وJetKVM.

أخطر هذه الثغرات تسمح للمهاجمين غير المصرح لهم بالحصول على صلاحيات الجذر (root) أو تنفيذ تعليمات برمجية ضارة، ما يفتح الباب أمام سيطرة كاملة على الأنظمة المستهدفة.

قائمة الثغرات وتأثيرها

- CVE-2026-32290 (CVSS 4.2) – ضعف في التحقق من صحة البرمجيات الثابتة في GL-iNet Comet KVM (الإصلاح قيد التخطيط).

- CVE-2026-32291 (CVSS 7.6) – ثغرة وصول عبر منفذ UART تمنح صلاحيات الجذر في GL-iNet Comet KVM (الإصلاح قيد التخطيط).

- CVE-2026-32292 (CVSS 5.3) – غياب حماية كافية ضد هجمات brute-force في GL-iNet Comet KVM (تم إصلاحها في الإصدار 1.8.1 BETA).

- CVE-2026-32293 (CVSS 3.1) – إعداد أولي غير آمن عبر اتصال سحابي غير موثق في GL-iNet Comet KVM (تم إصلاحها في الإصدار 1.8.1 BETA).

- CVE-2026-32294 (CVSS 6.7) – ضعف في التحقق من التحديثات في JetKVM (تم إصلاحها في الإصدار 0.5.4).

- CVE-2026-32295 (CVSS 7.3) – ضعف في الحد من معدل الطلبات في JetKVM (تم إصلاحها في الإصدار 0.5.4).

- CVE-2026-32296 (CVSS 5.4) – كشف نقطة تكوين في Sipeed NanoKVM (تم إصلاحها في NanoKVM 2.3.1 وNanoKVM Pro 1.2.4).

- CVE-2026-32297 (CVSS 9.8) – غياب التوثيق لوظيفة حرجة في Angeet ES3 KVM يؤدي إلى تنفيذ تعليمات برمجية عشوائية (لا يوجد إصلاح حتى الآن).

- CVE-2026-32298 (CVSS 8.8) – ثغرة حقن أوامر نظام في Angeet ES3 KVM تسمح بتنفيذ أوامر عشوائية (لا يوجد إصلاح حتى الآن).

خطورة الاستغلال

أجهزة IP KVM تمنح وصولاً مباشراً إلى لوحة المفاتيح والفيديو والفأرة على مستوى BIOS/UEFI، ما يعني أن المهاجم يمكنه:

- إدخال ضغطات مفاتيح خبيثة.

- الإقلاع من وسائط خارجية لتجاوز التشفير أو حماية Secure Boot.

- تجاوز شاشات القفل والوصول إلى النظام.

- البقاء غير مرئي لبرمجيات الحماية على مستوى نظام التشغيل.

هذه الثغرات ليست معقدة أو “يوم-صفر” تتطلب شهوراً من الهندسة العكسية، بل هي إخفاقات أساسية في الضوابط الأمنية مثل التحقق من المدخلات، التوثيق، التحقق التشفيري، والحد من المعدلات.

خلفية وسياق أوسع

ليست هذه المرة الأولى التي تُكشف فيها ثغرات في أجهزة KVM. ففي يوليو 2025، أبلغت شركة Positive Technologies الروسية عن خمس ثغرات في محولات ATEN International يمكن أن تؤدي إلى هجمات حجب الخدمة أو تنفيذ تعليمات برمجية عن بُعد. كما استُخدمت أجهزة مثل PiKVM وTinyPilot من قبل عمال تكنولوجيا معلومات كوريين شماليين في الصين للاتصال عن بُعد بأجهزة حاسوب ضمن “مزارع الحواسيب المحمولة”.

توصيات الحماية

يوصي الباحثون بتطبيق الإجراءات التالية:

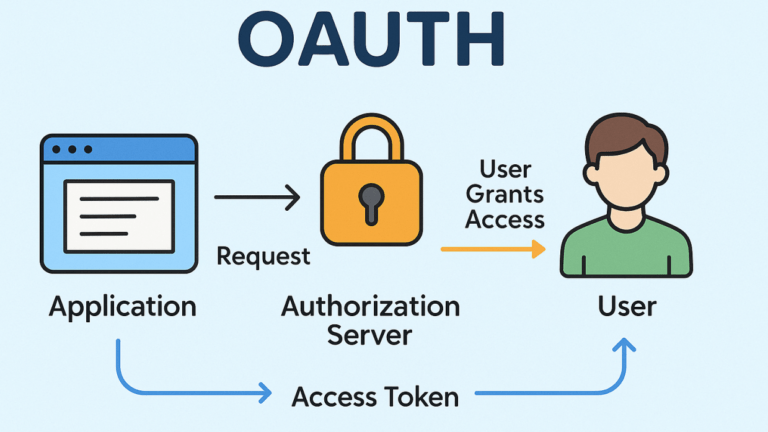

- تفعيل المصادقة متعددة العوامل (MFA) حيثما أمكن.

- عزل أجهزة KVM على شبكة VLAN مخصصة للإدارة.

- تقييد وصولها إلى الإنترنت.

- استخدام أدوات مثل Shodan للتحقق من التعرض الخارجي.

- مراقبة حركة الشبكة غير المتوقعة من وإلى الأجهزة.

- تحديث البرمجيات الثابتة باستمرار.

ويحذر الخبراء من أن جهاز KVM المخترق لا يشبه جهاز IoT عادي، بل يمثل قناة مباشرة وصامتة إلى كل نظام يتحكم فيه، مما يتيح للمهاجمين إعادة إصابة الأجهزة حتى بعد محاولات الإصلاح.