منذ منتصف عام 2025، عادت مجموعة التهديد المرتبطة بالصين والمعروفة باسم TA416 إلى استهداف الحكومات والبعثات الدبلوماسية الأوروبية بعد فترة هدوء استمرت عامين. الباحثون في Proofpoint أكدوا أن الحملة تضمنت موجات متعددة من هجمات تعتمد على “web bugs” وتوزيع برمجيات خبيثة ضد بعثات الاتحاد الأوروبي وحلف الناتو.

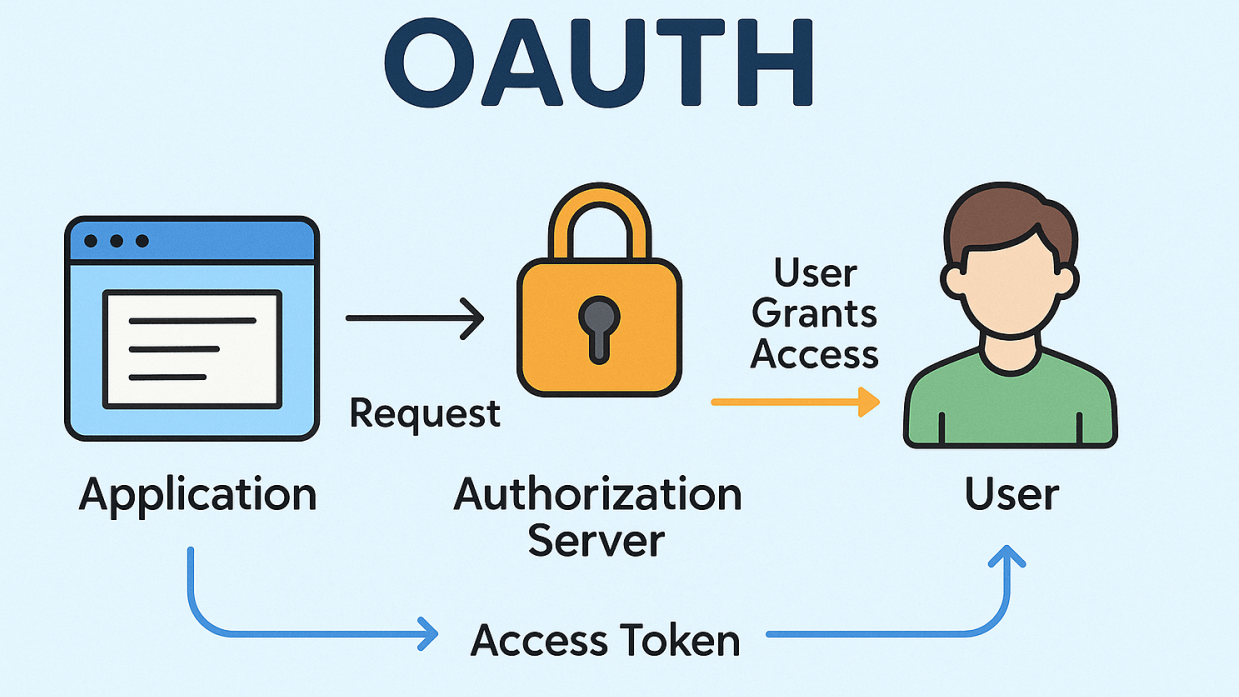

اللافت أن المجموعة غيّرت باستمرار سلسلة العدوى، مستخدمة صفحات مزيفة لتحديات Cloudflare Turnstile، وإعادة توجيه عبر OAuth، وملفات مشاريع بلغة C#، مع تحديثات متكررة لنسخ مخصصة من برمجية PlugX.

توسع الاستهداف إلى الشرق الأوسط

مع اندلاع الصراع الأميركي-الإسرائيلي-الإيراني في فبراير 2026، وسّعت TA416 نطاق عملياتها لتشمل كيانات حكومية ودبلوماسية في الشرق الأوسط، في محاولة لجمع معلومات استخباراتية مرتبطة بالأزمة. هذا التوجه يعكس كيف أن أولويات المجموعة تتأثر مباشرة بالتصعيدات الجيوسياسية.

الروابط مع مجموعات أخرى

تشير التحليلات إلى أن TA416 تتداخل تقنياً مع مجموعات أخرى مثل Mustang Panda، حيث يُعرف كلاهما باستخدام تقنيات DLL Side-Loading لتشغيل البرمجيات الخبيثة. بينما تعتمد TA416 على نسخ مخصصة من PlugX، فإن Mustang Panda استخدمت أدوات مثل TONESHELL وPUBLOAD وCOOLCLIENT. هذه الروابط التقنية تؤكد أن الحملات جزء من شبكة أوسع من النشاط السيبراني المرتبط بالصين، تُعرف بأسماء مثل Earth Preta وHoneyMyte وTwill Typhoon.

أساليب العدوى وتقنيات التصيّد

الهجمات الأخيرة تضمنت استخدام حسابات بريد مجانية لإرسال رسائل تصيّد تحتوي على روابط تؤدي إلى أرشيفات خبيثة مستضافة على Microsoft Azure Blob Storage وGoogle Drive وSharePoint مخترقة.

في ديسمبر 2025، استغلت TA416 تطبيقات سحابية تابعة لـ Microsoft Entra ID لإعادة التوجيه نحو أرشيفات خبيثة، حيث يتم تحميل PlugX عبر سلسلة DLL Side-Loading. وفي فبراير 2026، استخدمت المجموعة ملفات MSBuild الشرعية مع ملفات مشاريع C# خبيثة تعمل كـ Downloader، تفك ترميز روابط مشفرة بـ Base64 لجلب DLL خبيث وتشغيله.

قدرات PlugX

برمجية PlugX تظل محورياً في هذه الهجمات، حيث توفر قناة اتصال مشفرة مع خوادم التحكم والسيطرة (C2)، وتنفذ أوامر متعددة مثل:

- جمع معلومات النظام

- إلغاء تثبيت البرمجية

- تعديل فترات الاتصال

- تنزيل وتنفيذ حمولة جديدة

- فتح قشرة أوامر عكسية (Reverse Shell)

هذه القدرات تجعل PlugX أداة تجسس قوية قادرة على البقاء متخفيّة عبر تقنيات مضادة للتحليل.

دلالات استراتيجية

عودة TA416 إلى استهداف أوروبا بعد التركيز على آسيا ومغوليا، ثم توسعها إلى الشرق الأوسط، يعكس أن نشاطها يتماشى مع أولويات السياسة الخارجية الصينية. كما أن استخدام تقنيات متطورة مثل إعادة توجيه OAuth ودمج أدوات شرعية مثل MSBuild يوضح تطوراً في سلسلة العدوى، مع حرص دائم على تحديث PlugX لضمان الفعالية.

تقرير Darktrace أشار إلى أن العمليات السيبرانية المرتبطة بالصين تطورت من نشاط استراتيجي في العقد الماضي إلى هجمات تكتيكية قائمة على الهوية، تهدف إلى ترسيخ وجود طويل الأمد داخل شبكات البنية التحتية الحيوية، وهو ما يبرز خطورة هذه الحملات على الأمن الأوروبي والعالمي.