يشير خبراء الأمن السيبراني إلى أن المحللين في Tier 1 يمثلون خط الدفاع الأول في مراكز العمليات الأمنية (SOC)، لكنهم غالباً الأقل خبرة والأكثر عرضة لضغوط العمل. هؤلاء المحللون يتعاملون مع أكبر حجم من التنبيهات ويحددون ما يجب تصعيده، لكنهم يعانون من إرهاق التنبيهات، الإجهاد الذهني، والإنهاك الوظيفي، مما يؤدي إلى ضعف الأداء وزيادة زمن بقاء التهديدات داخل الأنظمة.

جوهر العمل: المراقبة والفرز

Tier 1 مسؤول عن عمليتين أساسيتين: المراقبة المستمرة لإشارات الأنظمة المختلفة، وفرز التنبيهات لتحديد الأولويات والتصعيد. أي خلل في هذه العمليات يؤدي إلى إغراق فرق Tier 2 وTier 3 بالضوضاء، تأخر الاستجابة للحوادث، وزيادة التكاليف التشغيلية والمخاطر التنظيمية.

الخطوة الأولى: تعزيز المراقبة بالاستخبارات الحية

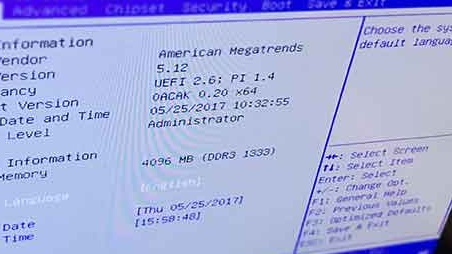

الاعتماد على قواعد كشف ثابتة لم يعد كافياً، إذ تتكيف الهجمات بسرعة. الحل يكمن في دمج تغذيات استخبارات التهديدات الحية داخل أنظمة الكشف، بحيث يتم رصد نشاطات مؤكدة بأنها خبيثة بناءً على تحليل واقعي. هذا يقلل زمن الكشف ويزيد دقة التنبيهات، ويمنح المؤسسات قدرة أكبر على تقليل زمن التعرض للهجمات.

الخطوة الثانية: إثراء التنبيهات بالسياق العملي

المحللون في Tier 1 يحتاجون إلى سياق فوري لفهم طبيعة الملفات أو الروابط المشبوهة. هنا يأتي دور البيئات التفاعلية مثل ANY.RUN Sandbox، التي تسمح بمراقبة سلوك الملف في وقت التنفيذ الحقيقي. هذا يتيح للمحللين اتخاذ قرارات أسرع وأكثر ثقة، ويقلل من الاعتماد على الخبرة الفردية أو البحث اليدوي، مما يحسن جودة التصعيد ويقلل من الإنهاك النفسي.

الخطوة الثالثة: التكامل مع البنية الأمنية القائمة

القيمة الحقيقية تظهر عند دمج أدوات الاستخبارات والتحليل مع البنية الأمنية الحالية: SIEMs، الجدران النارية، أنظمة EDR. هذا التكامل يضمن أن جميع الطبقات الأمنية تعمل على أساس مشترك من الاستخبارات الحية، مما يزيد من دقة الكشف ويقلل من حجم التهديدات التي تصل إلى المحللين. كما يعزز ثقة الإدارة العليا والجهات التنظيمية بأن المؤسسة لا تعتمد على “امتثال شكلي”، بل على منظومة أمنية مدعومة ببيانات حديثة.