كشفت شركة الأمن السيبراني “Arctic Wolf” عن نشاط جديد لمجموعة التهديد المعروفة باسم SloppyLemming، والتي استهدفت بين يناير 2025 ويناير 2026 مؤسسات حكومية وبنى تحتية حيوية في باكستان وبنغلاديش. هذه المجموعة، التي تُعرف أيضاً بأسماء مثل Outrider Tiger وFishing Elephant، نشطت منذ عام 2022 ضد كيانات حكومية وأمنية وقطاعات الطاقة والاتصالات والتكنولوجيا في جنوب آسيا، بما في ذلك الصين وسريلانكا.

أدوات الهجوم وتطورها التقني

الهجمات الأخيرة اعتمدت على سلسلتين مختلفتين من البرمجيات الخبيثة:

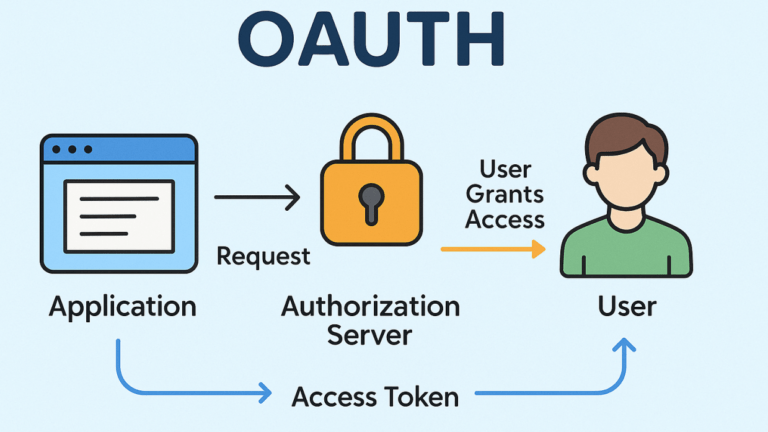

- BurrowShell: وهو باب خلفي متطور يتيح للمهاجمين التحكم في الملفات، التقاط صور للشاشة، تنفيذ أوامر عن بُعد، وإنشاء نفق شبكي عبر بروتوكول SOCKS. المثير أن BurrowShell يتخفى في هيئة حركة مرور لخدمة تحديثات ويندوز، ويستخدم تشفير RC4 بمفتاح مكوّن من 32 حرفاً لحماية البيانات.

- مسجّل مفاتيح مبني بلغة Rust: يمثل نقلة نوعية في أدوات المجموعة، إذ كانت تعتمد سابقاً على لغات تقليدية وأطر محاكاة مثل Cobalt Strike وHavoc. هذا المسجّل لا يكتفي بسرقة بيانات الإدخال، بل يضيف وظائف مثل فحص المنافذ ورسم خريطة الشبكة.

أساليب الاختراق والبنية التحتية

اعتمدت المجموعة على رسائل تصيّد موجهة (spear-phishing) تتضمن ملفات PDF ووثائق Excel مفعّلة بالماكرو. ملفات PDF كانت تحتوي على روابط تؤدي إلى تطبيقات ClickOnce، والتي بدورها تُشغّل ملفاً شرعياً من بيئة .NET إلى جانب محمّل خبيث عبر تقنية DLL side-loading. أما ملفات Excel فكانت مسؤولة عن نشر المسجّل المبني بلغة Rust.

التحقيقات أظهرت أن البنية التحتية للمجموعة توسعت بشكل كبير، حيث تم تسجيل 112 نطاقاً عبر خدمة Cloudflare Workers خلال عام واحد، مقارنة بـ 13 نطاقاً فقط في سبتمبر 2024. هذا التوسع يعكس قدرة متزايدة على إخفاء الأنشطة الخبيثة خلف خدمات سحابية شرعية.

الأهداف الاستراتيجية للهجمات

تتوافق طبيعة الأهداف مع أولويات جمع المعلومات في سياق المنافسة الاستراتيجية بجنوب آسيا. فقد استهدفت الهجمات هيئات تنظيم الطاقة النووية في باكستان، مؤسسات لوجستية دفاعية، وبنى تحتية للاتصالات، إلى جانب شركات الطاقة والمؤسسات المالية في بنغلاديش. هذا التنوع في الأهداف يعكس مرونة المجموعة في اختيار الأدوات المناسبة بحسب قيمة الهدف ومتطلبات العملية.