كشف باحثون في مجال الأمن السيبراني عن نسخة جديدة من البرمجية الخبيثة المعروفة باسم LOTUSLITE، والتي يتم توزيعها هذه المرة عبر قوالب مرتبطة بالقطاع المصرفي في الهند. هذه البرمجية، التي تُستخدم كباب خلفي للتجسس، تتواصل مع خوادم تحكم وسيطرة ديناميكية عبر بروتوكول HTTPS، وتتيح للمهاجمين الوصول إلى واجهة أوامر عن بُعد، وإدارة الملفات، والتحكم في الجلسات، مما يؤكد أن الهدف الأساسي هو التجسس وليس تحقيق مكاسب مالية مباشرة.

خلفية عن نشاط المجموعة الصينية

النسخ السابقة من LOTUSLITE استُخدمت في هجمات تصيّد موجّهة ضد كيانات حكومية أميركية ودوائر سياسية، باستخدام طُعم مرتبط بالتطورات الجيوسياسية بين الولايات المتحدة وفنزويلا. وقد نُسبت هذه الأنشطة، بدرجة ثقة متوسطة، إلى مجموعة صينية مدعومة من الدولة تُعرف باسم Mustang Panda.

النسخة الجديدة التي رصدتها شركة Acronis تُظهر تحسينات تدريجية مقارنة بالإصدارات السابقة، ما يدل على أن البرمجية يتم تطويرها وصيانتها بشكل مستمر من قبل مشغليها.

أسلوب الهجوم الجديد واستهداف البنوك الهندية

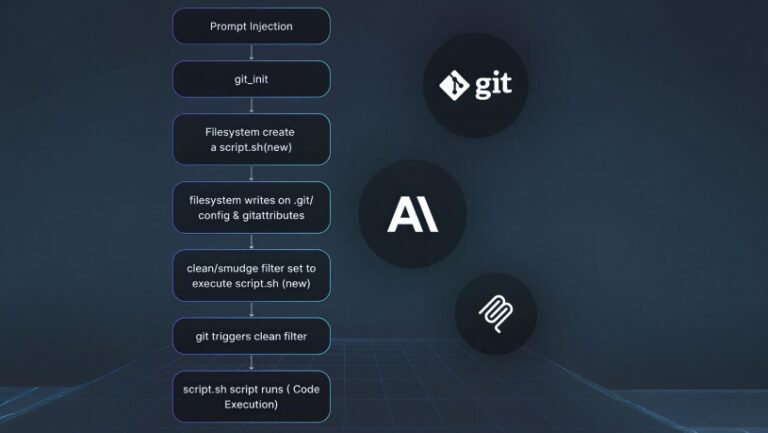

التحول الملحوظ في هذه الحملة يتمثل في التركيز على القطاع المصرفي الهندي، حيث يبدأ الهجوم من ملف CHM (Compiled HTML) يحتوي على حمولة خبيثة تتضمن ملفاً تنفيذياً شرعياً وملف DLL مزيف، إضافة إلى صفحة HTML تعرض نافذة منبثقة تطلب من المستخدم الضغط على “Yes”.

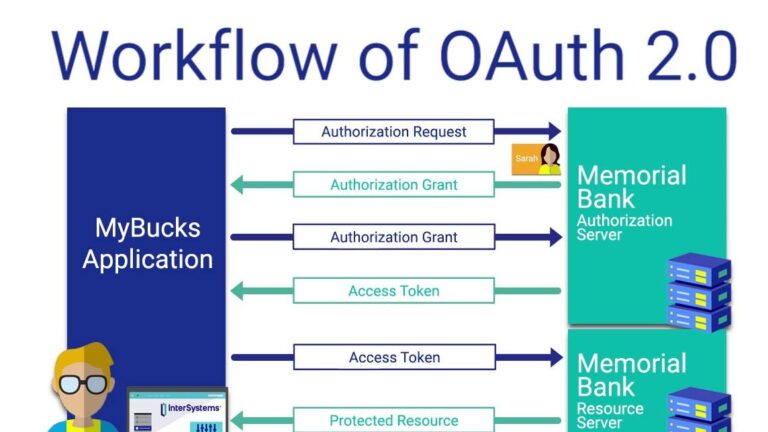

هذا الإجراء يؤدي إلى تنزيل وتنفيذ برمجية جافاسكريبت خبيثة من خادم بعيد (cosmosmusic[.]com) مهمتها استخراج وتشغيل البرمجية المدمجة داخل ملف CHM باستخدام تقنية DLL Side-Loading. الملف الخبيث (dnx.onecore.dll) يمثل نسخة مطوّرة من LOTUSLITE ويتواصل مع النطاق (editor.gleeze[.]com) لتلقي الأوامر وتسريب البيانات الحساسة.

اللافت أن بعض العينات تضمنت إشارات إلى بنك HDFC الهندي، ما يعزز فرضية استهداف المؤسسات المالية بشكل مباشر.

توسع الاستهداف نحو كوريا الجنوبية والدوائر الدبلوماسية

إلى جانب الهند، كشفت التحليلات عن وجود مؤشرات على استهداف كيانات في كوريا الجنوبية، خصوصاً الأفراد العاملين في المجتمع السياسي والدبلوماسي. ووفقاً لـ Acronis، فإن المجموعة ركزت على كيانات مرتبطة بشؤون شبه الجزيرة الكورية، ومناقشات السياسات المتعلقة بكوريا الشمالية، وحوارات الأمن في منطقة المحيطين الهندي والهادئ.

كما استخدمت المجموعة حسابات Gmail مزيفة ومنصات Google Drive لنشر البرمجيات، إضافة إلى انتحال شخصيات بارزة في الدبلوماسية الكورية، ما يعكس تطوراً في أساليب التضليل والاختراق.