أعلنت شركة مايكروسوفت عن تعديل إشعارها الأمني المتعلق بالثغرة CVE-2026-32202 في Windows Shell، مؤكدة أنها تعرضت للاستغلال الفعلي في الهجمات.

الثغرة مصنفة بدرجة خطورة 4.3 وفق مقياس CVSS، وهي ثغرة Spoofing ناتجة عن فشل آلية الحماية، تسمح للمهاجم غير المصرح له بتنفيذ هجمات انتحال عبر الشبكة والوصول إلى معلومات حساسة.

الهجوم يتطلب إرسال ملف خبيث إلى الضحية وتشغيله، مما يؤدي إلى كشف بعض المعلومات، لكن دون القدرة على تعديلها أو تعطيل الوصول إليها.

خلفيات الاستغلال وسلسلة الهجوم

الباحث الأمني Maor Dahan من شركة Akamai، الذي اكتشف الثغرة، أوضح أنها ناتجة عن إصلاح غير مكتمل للثغرة السابقة CVE-2026-21510.

هذه الثغرة، إلى جانب CVE-2026-21513، استُغلت من قبل مجموعة القرصنة الروسية APT28 (المعروفة أيضًا بـ Fancy Bear وForest Blizzard وPawn Storm) في هجمات استهدفت أوكرانيا ودول الاتحاد الأوروبي منذ ديسمبر 2025.

الهجوم اعتمد على ملفات Windows Shortcut (LNK) الخبيثة لتجاوز حماية Microsoft Defender SmartScreen وتنفيذ تعليمات برمجية يسيطر عليها المهاجم.

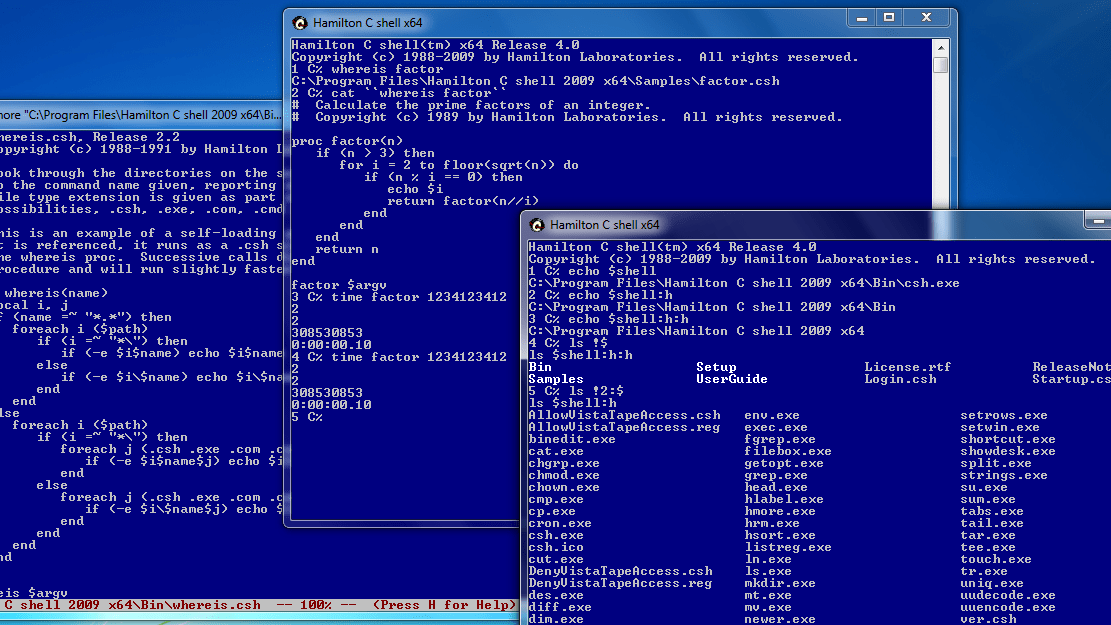

آلية الاستغلال التقنية

وفقًا لـ Akamai، فإن الثغرة السابقة (CVE-2026-21510) كانت تسمح بتحميل مكتبة DLL من خادم بعيد عبر مسار UNC، مما يؤدي إلى إنشاء اتصال SMB تلقائي مع خادم المهاجم.

هذا الاتصال يطلق مصافحة مصادقة NTLM تلقائية، ترسل Net-NTLMv2 hash الخاصة بالضحية إلى المهاجم، والتي يمكن استخدامها لاحقًا في هجمات NTLM relay أو كسر كلمات المرور دون اتصال.

ورغم أن مايكروسوفت أصلحت خطر التنفيذ عن بُعد في فبراير 2026، إلا أن ثغرة CVE-2026-32202 ظلت قائمة، مما سمح بسرقة بيانات الاعتماد عبر ملفات LNK دون أي تفاعل من المستخدم.

دلالات أمنية

هذه الثغرة تكشف عن خطورة الفجوات بين إصلاحات الثغرات والتحقق من اكتمالها، حيث أن أي نقص في التحقق يمكن أن يترك مسارًا مفتوحًا للاستغلال.

كما تؤكد أن الهجمات المدعومة من جهات دولية مثل APT28 تستغل حتى الثغرات منخفضة الخطورة نسبيًا لتحقيق أهداف استراتيجية، مثل سرقة بيانات الاعتماد واستخدامها في هجمات متقدمة.