كشف باحثون في Elastic Security Labs عن عملية مالية مشبوهة تحمل الاسم الرمزي REF1695، بدأت منذ نوفمبر 2023، تعتمد على تثبيتات مزيفة لنشر برمجيات الوصول عن بُعد (RATs) وعمال تعدين للعملات المشفرة. المهاجمون لا يكتفون بالتعدين فقط، بل يستغلون الإصابات لتحقيق أرباح إضافية عبر الاحتيال بنظام “الدفع مقابل الإجراء” (CPA)، حيث يتم توجيه الضحايا إلى صفحات مقفلة تحت غطاء تسجيل البرامج.

ظهور برمجية جديدة باسم CNB Bot

أحدث نسخ الحملة تضمنت زرع برمجية غير موثقة سابقًا تُعرف باسم CNB Bot، وهي غرسة مبنية بلغة .NET. يتم توزيعها عبر ملفات ISO تحتوي على محمل محمي بـ .NET Reactor، إضافة إلى ملف نصي يوجه المستخدمين لتجاوز حماية Microsoft Defender SmartScreen عبر الضغط على “مزيد من المعلومات” ثم “تشغيل على أي حال”. المحمل يستدعي PowerShell لإعداد استثناءات واسعة في Microsoft Defender، مما يسمح بتشغيل CNB Bot في الخلفية، بينما يُعرض للمستخدم رسالة خطأ توحي بفشل تشغيل التطبيق.

CNB Bot يعمل كأداة تحميل قادرة على تنزيل وتنفيذ حمولة إضافية، تحديث نفسها، وإزالة آثارها لتغطية الأنشطة الخبيثة. كما يتواصل مع خادم تحكم وسيطرة عبر طلبات HTTP POST.

أدوات أخرى مستخدمة في الحملة

الحملة لم تقتصر على CNB Bot، بل شملت أيضًا نشر PureRAT وPureMiner، إضافة إلى محمل خاص بـ XMRig مبني على .NET، يقوم بجلب إعدادات التعدين من عنوان URL محدد مسبقًا. في بعض الحالات، استُخدم برنامج تشغيل شرعي لكنه ضعيف في نظام ويندوز يُعرف باسم “WinRing0x64.sys”، للحصول على وصول على مستوى النواة وتعديل إعدادات وحدة المعالجة المركزية بهدف زيادة معدل التجزئة وتحسين الأداء. هذه التقنية شائعة في حملات “التعدين الخفي” منذ سنوات، وقد أضيفت إلى عمال XMRig منذ ديسمبر 2019.

حملة SilentCryptoMiner ومكاسب مالية

رصد الباحثون أيضًا حملة أخرى أدت إلى نشر SilentCryptoMiner، الذي يستخدم استدعاءات مباشرة للنظام لتجنب الكشف، ويعطل أوضاع السكون والإسبات في ويندوز، ويؤسس آلية استمرارية عبر مهمة مجدولة، ويستغل برنامج التشغيل “Winring0.sys” لضبط وحدة المعالجة المركزية. كما يتضمن البرنامج عملية مراقبة (watchdog) لإعادة تثبيت الملفات الخبيثة في حال حذفها. هذه الحملة حققت أرباحًا بلغت نحو 27.88 عملة XMR (ما يعادل 9,392 دولارًا) عبر أربع محافظ رقمية، ما يؤكد أن العملية تحقق عوائد مالية ثابتة للمهاجمين.

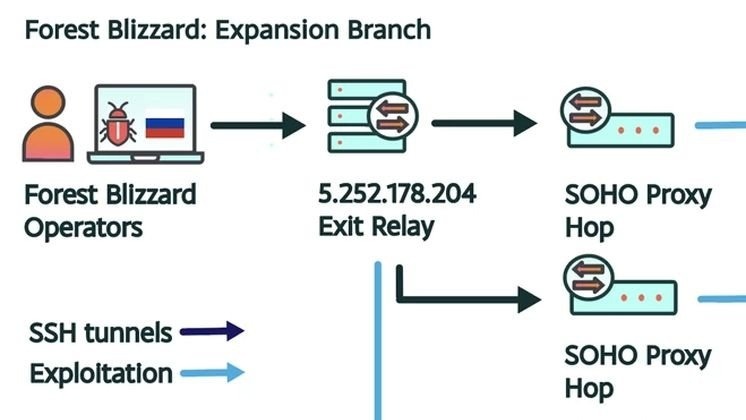

استغلال منصات موثوقة لتوزيع البرمجيات

من أبرز ملامح هذه العمليات أن المهاجمين يستغلون منصات موثوقة مثل GitHub لاستضافة الملفات الخبيثة، مما يقلل من فرص اكتشافها. هذا الأسلوب يحول خطوة التنزيل والتنفيذ بعيدًا عن البنية التحتية التي يسيطر عليها المهاجمون، ويجعل عملية الكشف أكثر صعوبة بالنسبة لأنظمة الحماية.