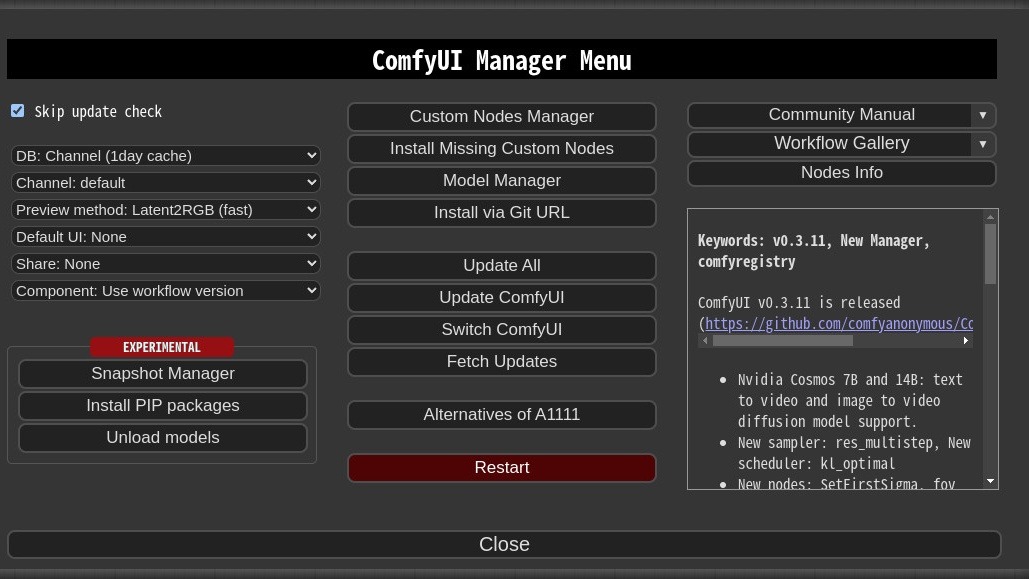

كشفت تقارير أمنية حديثة عن حملة نشطة تستهدف خوادم ComfyUI المكشوفة على الإنترنت، وهي منصة شهيرة لتشغيل نماذج Stable Diffusion، حيث يتم استغلال ثغرات في الإعدادات غير الآمنة لتحويل هذه الخوادم إلى أدوات لتعدين العملات الرقمية والانضمام إلى شبكة botnet خبيثة.

آلية الهجوم

يعتمد المهاجمون على ماسح ضوئي مكتوب بلغة Python يقوم بمسح نطاقات عناوين IP السحابية بحثًا عن خوادم ComfyUI المكشوفة. عند العثور على خادم غير محمي، يتم استغلال ثغرة في ComfyUI-Manager تسمح بتنفيذ تعليمات برمجية عن بُعد عبر custom nodes. بمجرد نجاح الاستغلال، يتم تثبيت عقد خبيثة تضيف الخادم إلى شبكة تعدين العملات الرقمية باستخدام XMRig لتعدين Monero وlolMiner لتعدين Conflux، بالإضافة إلى ربطه بشبكة Hysteria V2 botnet.

أدوات الاستغلال والتثبيت

- المهاجمون يستخدمون حزم خبيثة مثل ComfyUI-Shell-Executor التي تجلب سكربت “ghost.sh” من خوادمهم.

- السكربت يقوم بتعطيل سجل الأوامر، قتل عمليات التعدين المنافسة، تشغيل المعدّن، وإخفاء عملية مراقبة باستخدام LD_PRELOAD لضمان استمرار التشغيل.

- لضمان الاستمرارية، يتم نسخ برنامج التعدين إلى مواقع متعددة، كما يتم استخدام أمر chattr +i لقفل الملفات ومنع حذفها حتى من قبل المستخدم الجذر.

- هناك أيضًا آلية موجهة ضد منافس محدد يُدعى Hisana، حيث يقوم السكربت بإعادة توجيه مخرجات التعدين إلى محفظة المهاجمين واحتلال منفذ التحكم الخاص به لمنع إعادة تشغيله.

البنية التحتية والتحكم

تتم إدارة الأجهزة المصابة عبر لوحة تحكم مبنية على Flask C2، تسمح للمهاجمين بدفع أوامر إضافية أو تثبيت برمجيات خبيثة أخرى. وقد رُصدت محاولات تسجيل دخول عبر SSH مرتبطة بحملات دودية تستهدف خوادم Redis المكشوفة، ما يشير إلى أن هذه الحملة جزء من نشاط أوسع يركز على استغلال الخدمات المكشوفة.

سياق أوسع: تصاعد نشاط شبكات الـ Botnet

تزامن هذا الاكتشاف مع موجة من الحملات المشابهة التي تستغل ثغرات في منصات وخدمات مختلفة مثل:

- ثغرات في n8n وراوترات Tenda AC1206 لإضافة الأجهزة إلى شبكة Zerobot المبنية على Mirai.

- ثغرات في Apache ActiveMQ وMetabase وReact Server Components لنشر برمجية Kinsing الخاصة بالتعدين وهجمات DDoS.

- ثغرة يوم صفر في fnOS NAS لنشر برمجية Netdragon.

- توسع قائمة استغلالات RondoDox إلى 174 ثغرة مختلفة.

- هجمات brute-force ضد خوادم SSH لنشر برمجية التعدين Monaco.

تشير بيانات Pulsedive إلى أن نشاط شبكات الـ botnet ارتفع بنسبة 26% في النصف الأول من عام 2025 وبنسبة 24% في النصف الثاني، مدفوعًا بتوفر الشيفرات المصدرية لشبكات مثل Mirai التي تُستخدم كأساس لهجمات DDoS واسعة النطاق.