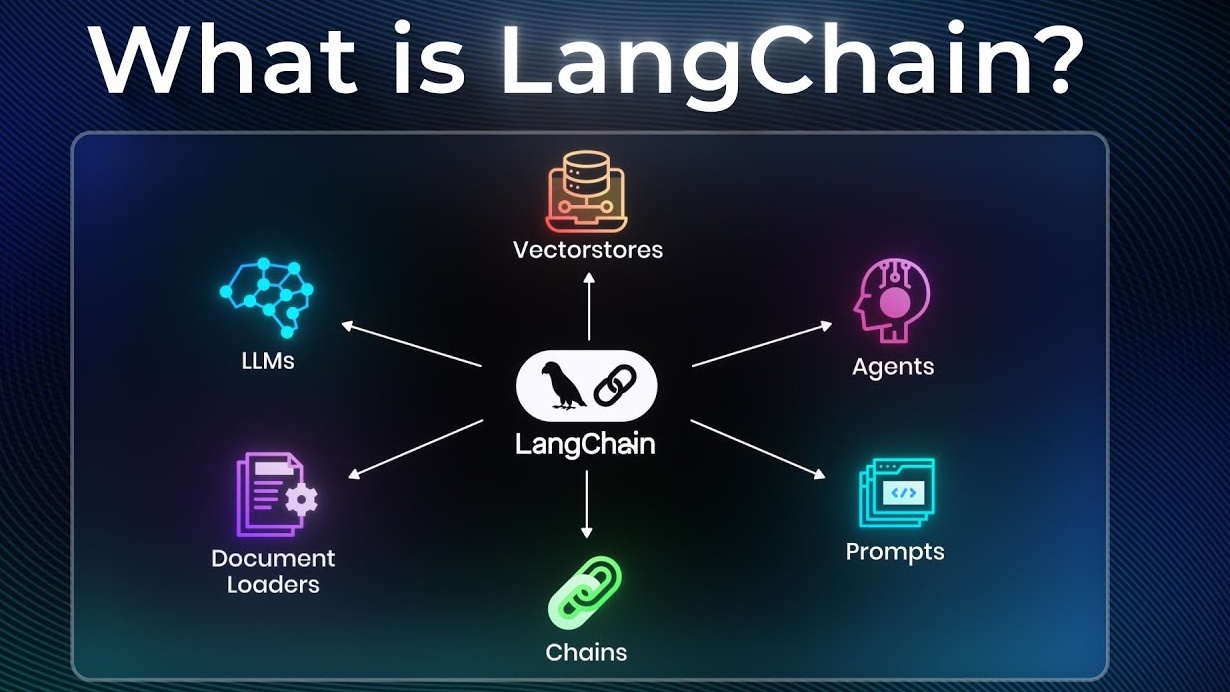

كشف باحثون في مجال الأمن السيبراني عن ثلاث ثغرات أمنية مؤثرة في أطر العمل مفتوحة المصدر LangChain و LangGraph، قد تؤدي في حال استغلالها إلى كشف بيانات حساسة تشمل ملفات النظام، الأسرار البيئية، وسجلات المحادثات. هذه الأطر تُستخدم على نطاق واسع في بناء تطبيقات تعتمد على النماذج اللغوية الكبيرة (LLMs)، ما يجعل تأثير هذه الثغرات واسعاً وخطيراً على المؤسسات التي تعتمد عليها.

حجم الاستخدام وانتشار الأطر

وفقاً لإحصاءات منصة PyPI، فقد تم تحميل مكتبات LangChain وLangChain-Core وLangGraph عشرات الملايين من المرات خلال أسبوع واحد فقط، وهو ما يعكس مدى انتشارها واعتماد المطورين عليها في بناء تطبيقات الذكاء الاصطناعي. ويُذكر أن LangGraph بُني على أساس LangChain لتوفير تدفقات عمل أكثر تعقيداً وغير خطية، مما يزيد من أهميته في بيئات الأعمال المتقدمة.

تفاصيل الثغرات المكتشفة

أوضح تقرير صادر عن الباحث الأمني فلاديمير توكاريف من شركة Cyera أن كل ثغرة تستهدف نوعاً مختلفاً من البيانات المؤسسية، ما يفتح أمام المهاجمين ثلاث مسارات مستقلة لاستخراج معلومات حساسة:

- CVE-2026-34070 (درجة CVSS: 7.5): ثغرة Path Traversal في ملف langchain_core/prompts/loading.py تسمح بالوصول إلى ملفات عشوائية عبر واجهة تحميل القوالب دون تحقق مناسب.

- CVE-2025-68664 (درجة CVSS: 9.3): ثغرة Deserialization لبيانات غير موثوقة تؤدي إلى تسريب مفاتيح API والأسرار البيئية عبر تمرير بيانات تُفسر خطأً ككائنات LangChain مُسلسلة.

- CVE-2025-67644 (درجة CVSS: 7.3): ثغرة SQL Injection في تنفيذ نقاط التحقق باستخدام SQLite في LangGraph، تتيح للمهاجمين تعديل الاستعلامات وتشغيل أوامر SQL عشوائية على قاعدة البيانات.

هذه الثغرات قد تمكّن المهاجمين من قراءة ملفات حساسة مثل إعدادات Docker، أو سرقة الأسرار عبر حقن القوالب، أو الوصول إلى سجلات المحادثات المرتبطة بتدفقات عمل حساسة.

خلفيات إضافية وسياق أمني

من اللافت أن ثغرة CVE-2025-68664 كانت قد أُعلن عنها سابقاً في ديسمبر 2025 تحت الاسم الرمزي LangGrinch، ما يشير إلى استمرار التحديات الأمنية في هذه الأطر. وقد تم إصدار تحديثات لسد هذه الثغرات، حيث جاءت الإصلاحات في الإصدارات التالية:

- langchain-core >= 1.2.22 لمعالجة CVE-2026-34070

- langchain-core 0.3.81 و1.2.5 لمعالجة CVE-2025-68664

- langgraph-checkpoint-sqlite 3.0.1 لمعالجة CVE-2025-67644

هذه التطورات تؤكد أن البنية التحتية للذكاء الاصطناعي ليست بمنأى عن الثغرات التقليدية، وأن أي خلل في المكونات الأساسية قد ينعكس على مئات المكتبات والتطبيقات التي تعتمد عليها.

تداعيات أوسع وتحذيرات الخبراء

تأتي هذه الاكتشافات بعد أيام قليلة من الإعلان عن ثغرة حرجة في إطار Langflow (CVE-2026-33017، بدرجة CVSS: 9.3)، والتي تم استغلالها خلال أقل من 20 ساعة من الكشف عنها، مما سمح للمهاجمين بسرقة بيانات حساسة من بيئات المطورين.

وأشار نافين سونكافالي، كبير المهندسين في Horizon3.ai، إلى أن هذه الثغرات تشترك في جذور تقنية واحدة تتعلق بتنفيذ تعليمات برمجية عبر نقاط وصول غير موثقة، وهو ما يجعل سرعة الاستجابة وتطبيق التحديثات أمراً بالغ الأهمية.

كما شددت شركة Cyera على أن LangChain لا يعمل بمعزل عن غيره، بل يقع في قلب شبكة ضخمة من الاعتمادات البرمجية، حيث تعتمد عليه مئات المكتبات والأطر الأخرى. وبالتالي فإن أي ثغرة في نواته الأساسية لا تؤثر فقط على المستخدمين المباشرين، بل تمتد لتشمل كل مكتبة أو تكامل يعتمد على المسارات البرمجية الضعيفة.