كشفت تقارير أمنية حديثة عن ظهور برمجية خبيثة جديدة تستهدف أجهزة أندرويد تحمل اسم Mirax، وهي من نوع Remote Access Trojan (RAT)، وقد تم رصدها وهي تستهدف دولاً ناطقة بالإسبانية عبر حملات إعلانية على منصات Meta مثل فيسبوك، إنستغرام، ماسنجر، وThreads، حيث وصلت إلى أكثر من 220 ألف حساب.

قدرات متقدمة تتجاوز سلوكيات RAT التقليدية

تتميز Mirax بقدرات متقدمة تسمح للمهاجمين بالتحكم الكامل في الأجهزة المصابة بشكل مباشر، بما في ذلك تسجيل ضغطات المفاتيح، سرقة الصور، جمع بيانات شاشة القفل، تنفيذ أوامر، ومراقبة نشاط المستخدم. إلا أن ما يجعلها أكثر خطورة هو دمجها ميزة تحويل الأجهزة المصابة إلى عُقد بروكسي سكنية باستخدام بروتوكول SOCKS5 وتقنية Yamux، ما يتيح للمهاجمين تمرير حركة المرور عبر عناوين IP حقيقية للمستخدمين، وبالتالي تجاوز القيود الجغرافية وأنظمة كشف الاحتيال.

نموذج برمجيات كخدمة (MaaS) بسعر مرتفع

أظهرت تقارير Outpost24 KrakenLabs أن مطوراً يُعرف باسم Mirax Bot يروج لهذه البرمجية في منتديات سرية كخدمة مدفوعة، حيث يبلغ سعر الاشتراك ثلاثة أشهر نحو 2500 دولار، بينما تتوفر نسخة مخففة بسعر 1750 دولار شهرياً تفتقر لبعض الميزات مثل البروكسي وتجاوز حماية Google Play Protect. هذا النموذج يعكس احترافية عالية في تسويق البرمجيات الخبيثة، مع توزيع محدود على عدد صغير من الشركاء الموثوقين، خصوصاً الناطقين بالروسية.

أسلوب التوزيع عبر إعلانات ميتا

تستخدم الحملات الإعلانية صفحات مزيفة لتطبيقات بث مباشر مجانية للأفلام والرياضة، حيث رُصدت ستة إعلانات نشطة، خمسة منها تستهدف مستخدمين في إسبانيا. أحد هذه الإعلانات، الذي بدأ في 6 أبريل 2026، وصل إلى نحو 190,987 حساباً. وتستضيف ملفات APK الخبيثة على GitHub، مع استخدام أدوات تشفير مثل Virbox وGolden Crypt لتعزيز الحماية ضد الفحص الأمني.

آلية التثبيت والاختفاء

بعد تنزيل التطبيق، يُطلب من المستخدمين تفعيل خيار تثبيت التطبيقات من مصادر غير معروفة، ليتم نشر الحمولة النهائية عبر عملية متعددة المراحل مصممة لتجاوز أدوات التحليل الآلي. يتنكر التطبيق كأداة تشغيل فيديو ويطلب تفعيل خدمات الوصول، مما يسمح له بالعمل في الخلفية، عرض رسائل خطأ مزيفة، وتقديم واجهات وهمية لسرقة بيانات الاعتماد.

قنوات اتصال متعددة مع خوادم C2

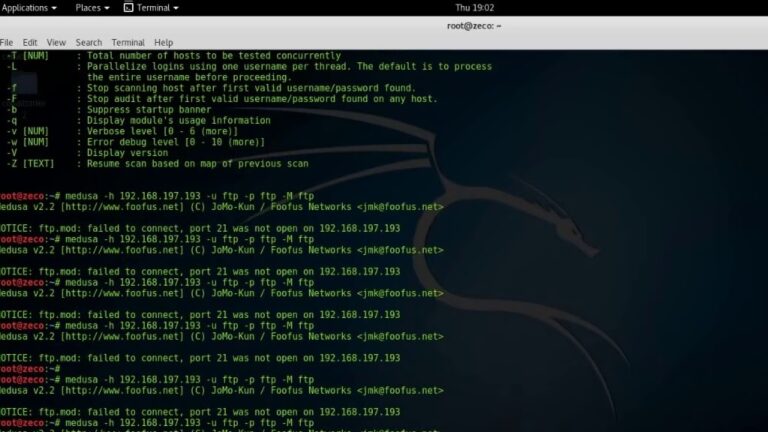

البرمجية تنشئ قنوات اتصال ثنائية الاتجاه عبر منافذ مختلفة:

- 8443 لإدارة الوصول وتنفيذ الأوامر عن بُعد.

- 8444 لبث البيانات وسرقتها.

- 8445 (أو منفذ مخصص) لإنشاء بروكسي سكني باستخدام SOCKS5.

دلالات على تحول مشهد التهديدات

يرى خبراء الأمن أن دمج قدرات RAT مع بروكسي سكني يمثل تحولاً نوعياً في مشهد التهديدات، حيث لم يعد الأمر مقتصراً على أجهزة إنترنت الأشياء أو الهواتف منخفضة التكلفة، بل أصبح جزءاً من برمجيات مصرفية متقدمة. هذا يضاعف إمكانيات المهاجمين في تحقيق أرباح مالية مباشرة وتنفيذ أنشطة إجرامية أوسع باستخدام الأجهزة المصابة كبنية تحتية.