أعلنت وكالة الأمن السيبراني والبنية التحتية الأميركية CISA عن إضافة ثغرتين جديدتين إلى كتالوج الثغرات المستغلة فعليًا (KEV)، وذلك بعد توفر أدلة على استغلالهما في هجمات نشطة:

- CVE-2024-1708 (درجة خطورة 8.4): ثغرة Path Traversal في برنامج ConnectWise ScreenConnect تسمح بتنفيذ أوامر عن بُعد أو الوصول المباشر إلى بيانات حساسة وأنظمة حرجة. تم إصلاحها في فبراير 2024.

- CVE-2026-32202 (درجة خطورة 4.3): ثغرة فشل آلية الحماية في Windows Shell تتيح للمهاجم غير المصرح له تنفيذ هجمات انتحال عبر الشبكة. تم إصلاحها في أبريل 2026.

خلفيات الاستغلال والهجمات المرتبطة

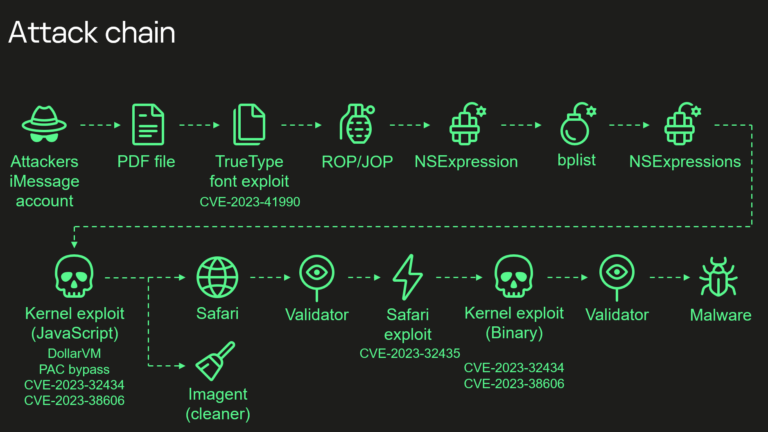

إضافة ثغرة CVE-2026-32202 جاءت بعد يوم واحد من تحديث مايكروسوفت لإشعارها الأمني، مؤكدة أن الثغرة تعرضت للاستغلال الفعلي. وبحسب شركة Akamai، فإن هذه الثغرة ناتجة عن إصلاح غير مكتمل للثغرة CVE-2026-21510، والتي استُغلت سابقًا إلى جانب CVE-2026-21513 من قبل مجموعة القرصنة الروسية APT28 في هجمات استهدفت أوكرانيا ودول الاتحاد الأوروبي منذ ديسمبر 2025.

أما ثغرة CVE-2024-1708 فقد تم استغلالها بشكل متكرر على مدار السنوات الماضية، غالبًا في سلسلة مع الثغرة الحرجة CVE-2024-1709 (درجة خطورة 10.0) الخاصة بتجاوز المصادقة. وفي وقت سابق من هذا الشهر، ربطت مايكروسوفت استغلال هذه الثغرات بمجموعة تهديد صينية تُعرف باسم Storm-1175 في هجمات تضمنت نشر برمجية الفدية Medusa.

التدابير المطلوبة من الوكالات الفيدرالية

من الجدير بالذكر أن CISA كانت قد أضافت ثغرة CVE-2024-1709 إلى كتالوج KEV في فبراير 2024، وألزمت الوكالات الفيدرالية المدنية التنفيذية (FCEB) بتطبيق الإصلاحات اللازمة بحلول 12 مايو 2026 لتأمين شبكاتها.

هذا الإجراء يعكس أهمية الاستجابة السريعة للثغرات المستغلة فعليًا، خاصة تلك التي تستهدف برامج واسعة الاستخدام مثل ConnectWise وWindows، حيث يمكن أن تؤدي إلى اختراقات واسعة النطاق إذا لم يتم التعامل معها بشكل عاجل.