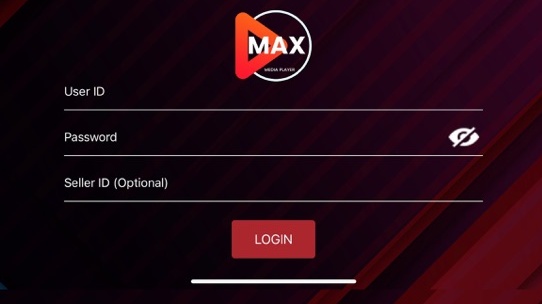

كشفت تقارير أمنية حديثة أن مجموعة التهديد الروسية المعروفة باسم Sandworm، والتي تُعرف أيضًا بالاسم APT-C-13، تقف وراء حملة هجومية جديدة تستهدف مستخدمين أوكرانيين عبر نسخ مقرصنة من برمجيات مشهورة مثل Microsoft Office. من بين الملفات المستخدمة كطُعم ظهر ملف باسم Microsoft.Office.2025×64.v2025.iso، حيث يتم توزيعه عبر قنوات غير شرعية ليبدو وكأنه نسخة مجانية من البرنامج، لكنه في الحقيقة وسيلة لنشر أبواب خلفية خبيثة.

استخدام تيليغرام كقناة توزيع

التحقيقات تشير إلى أن المهاجمين يعتمدون على تطبيق Telegram كوسيلة رئيسية لتوزيع هذه النسخ المقرصنة، مستغلين رغبة المستخدمين في الحصول على “كراكات” مجانية للبرمجيات. عبر أساليب الهندسة الاجتماعية، يتم إقناع الضحايا بتحميل هذه الملفات، ليجدوا أنفسهم أمام برمجيات خبيثة مزروعة داخل النظام.

الأبواب الخلفية المستخدمة

الحملة تضمنت نشر عدة أبواب خلفية، لكل منها وظيفة محددة:

- Tambur: يُستخدم لإنشاء أنفاق عكسية عبر بروتوكول SSH، مما يسمح للمهاجمين بإرسال أوامر خبيثة مباشرة إلى الأجهزة المصابة.

- Kalambur: يركز على اختراق الشبكات الداخلية، السيطرة على جلسات سطح المكتب البعيد (RDP)، والحفاظ على اتصال مستمر مع المهاجمين.

- Sumbur: يُعتبر نسخة مطورة من Kalambur، مع تقنيات إخفاء أكثر تطورًا لتجنب الكشف.

- DemiMur: يُستخدم للتلاعب بسلسلة الثقة داخل النظام، حيث يقوم بإجبار النظام على استيراد شهادة جذر مزورة باسم DemiMurCA.crt إلى مخزن الشهادات الموثوقة. هذا يسمح للبرمجيات الخبيثة بالظهور وكأنها موقعة وموثوقة من النظام نفسه.

خطورة التلاعب بسلسلة الثقة

أوضح معهد 360 Advanced Threat Research أن استخدام وحدة DemiMur يمثل تهديدًا بالغًا، إذ بمجرد إدخال الشهادة المزورة في النظام، يقوم Windows تلقائيًا بالتحقق من صحة التوقيعات الرقمية للبرمجيات الخبيثة ويعتبرها “موثوقة”. هذا الأسلوب يفتح الباب أمام المهاجمين لتنفيذ أوامر خبيثة دون إثارة الشكوك، ويجعل من الصعب على أنظمة الحماية اكتشاف الهجوم.