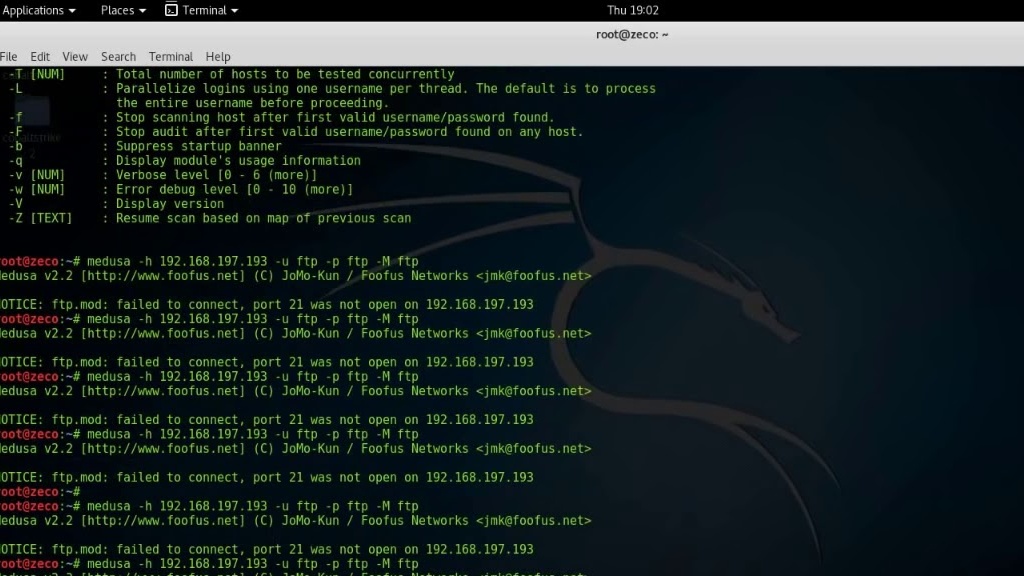

رُصدت الجهات الفاعلة وراء عملية برامج الفدية كخدمة (RaaS) “Medusa” وهي تستخدم برنامج تشغيل خبيث يُعرف باسم ABYSSWORKER كجزء من هجوم “إحضار برنامج التشغيل الضعيف الخاص بك” (BYOVD) المصمم لتعطيل أدوات مكافحة البرامج الضارة.

وفقًا لـ Elastic Security Labs، فقد شوهدت هجمة لبرنامج الفدية “Medusa” استخدمت مشفرًا تم توصيله عن طريق أداة تحميل مغلفة باستخدام خدمة “التغليف كخدمة” (PaaS) تسمى HeartCrypt.

🚨 تفاصيل الهجوم:

-

تم نشر أداة التحميل مع برنامج تشغيل موقّع بشهادة ملغاة من بائع صيني أُطلق عليه اسم ABYSSWORKER.

-

يتم تثبيت هذا البرنامج الخبيث على الجهاز المستهدف ثم استخدامه لاستهداف وإيقاف العديد من حلول كشف التهديدات والاستجابة لها (EDR).

-

البرنامج الخبيث “smuol.sys” يُحاكي برنامج تشغيل شرعي تابع لـ CrowdStrike Falcon يُعرف باسم “CSAgent.sys”.

-

تم اكتشاف العشرات من عينات ABYSSWORKER على منصة VirusTotal من 8 أغسطس 2024 حتى 25 فبراير 2025، حيث تم توقيع جميع العينات باستخدام شهادات مسروقة وملغاة من شركات صينية.

كيف يعمل البرنامج الخبيث؟

🔹 توقيع البرمجيات الضارة يمنحها مظهرًا موثوقًا يسمح لها بتجاوز أنظمة الأمان دون لفت الانتباه.

🔹 إيقاف أدوات الحماية: يُضيف ABYSSWORKER معرّف العملية (PID) إلى قائمة العمليات المحمية عالميًا، ثم يستمع إلى طلبات التحكم بإدخال/إخراج الجهاز، والتي يتم التعامل معها عبر معالجات خاصة وفقًا لشيفرة التحكم.

🔹 وظائف خطيرة يدعمها البرنامج الخبيث:

-

0x222080 – تفعيل البرنامج الخبيث باستخدام كلمة مرور مخفية.

-

0x2220c0 – تحميل واجهات برمجة التطبيقات الضرورية للنواة.

-

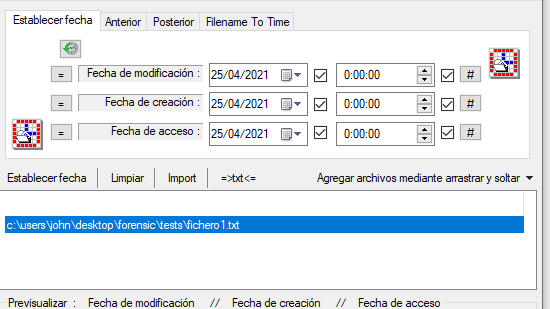

0x222184 – نسخ الملفات.

-

0x222180 – حذف الملفات.

-

0x222408 – قتل سلاسل العمليات في النظام حسب اسم الوحدة.

-

0x222400 – إزالة إشعارات الأمان لتعطيل برامج الحماية.

-

0x222144 – إنهاء العمليات حسب معرّف العملية (PID).

-

0x222140 – إنهاء سلاسل العمليات حسب معرّف السلسلة (TID).

-

0x222084 – تعطيل البرامج الضارة الأخرى.

-

0x222664 – إعادة تشغيل الجهاز.

🔎 شيفرة التحكم 0x222400 مثيرة للاهتمام لأنها تُستخدم لإخفاء البرامج الخبيثة عن برامج الأمان عبر إزالة إشعارات الأمان المسجلة – وهي تقنية مستخدمة أيضًا في أدوات أخرى مثل EDRSandBlast وRealBlindingEDR.

استغلال نقاط الضعف لتعطيل حماية Windows

كشف تقرير صادر عن Venak Security أن المهاجمين يستغلون برنامج تشغيل ضعيف ولكنه شرعي مرتبط ببرنامج مكافحة الفيروسات ZoneAlarm من Check Point، ضمن هجوم BYOVD للحصول على امتيازات مرتفعة وتعطيل ميزات أمان Windows مثل Memory Integrity.

🛑 كيف يتم الهجوم؟

1️⃣ يستغل المهاجمون ثغرات برنامج التشغيل vsdatant.sys الذي يعمل بامتيازات عالية المستوى داخل نواة النظام.

2️⃣ يتم تجاوز الحماية الأمنية وبرامج مكافحة الفيروسات ومنح المهاجمين سيطرة كاملة على الأجهزة المصابة.

3️⃣ بعد تجاوز الدفاعات، يتمكن المهاجمون من الوصول إلى المعلومات الحساسة مثل كلمات المرور والبيانات المخزنة الأخرى، مما يفتح المجال لمزيد من الاستغلال.

🔒 رد Check Point: قامت الشركة بإصلاح الثغرة الأمنية لسد هذه الفجوة الخطيرة.

هجمات الفدية المتقدمة: البرمجية الخبيثة Betruger

📢 في تطور آخر، تم ربط عملية RansomHub (المعروفة أيضًا بـ Greenbottle وCyclops) باستخدام برمجية خبيثة متعددة الوظائف لم يتم توثيقها سابقًا، تُعرف باسم Betruger.

🛠 خصائص البرمجية الخبيثة Betruger:

✅ التقاط لقطات الشاشة 📸

✅ تسجيل ضغطات لوحة المفاتيح ⌨️

✅ مسح الشبكات 🔍