كشف باحثو الأمن السيبراني عن ثغرة أمنية بالغة الخطورة في GitHub.com وGitHub Enterprise Server، يمكن استغلالها لتنفيذ أوامر عن بُعد عبر مجرد أمر واحد هو git push.

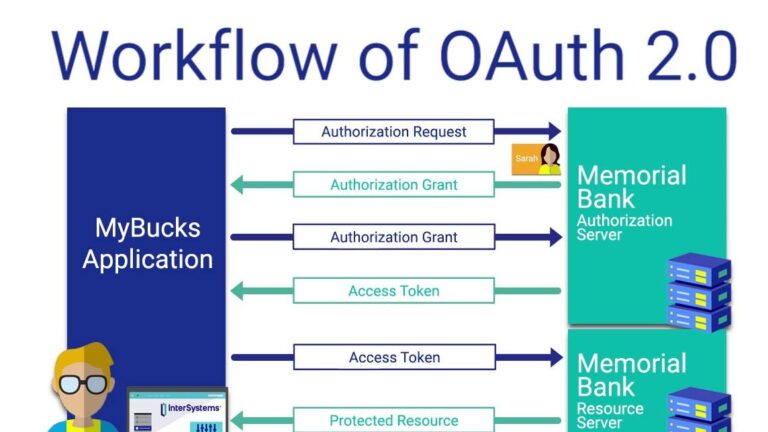

الثغرة المسجلة تحت الرمز CVE-2026-3854 وبدرجة خطورة 8.7 وفق مقياس CVSS، ترتبط بخلل في معالجة خيارات الدفع (push options)، حيث لم يتم تنظيف القيم المدخلة من المستخدم بشكل صحيح قبل إدراجها في رؤوس الخدمة الداخلية. هذا الخلل سمح للمهاجمين بحقن بيانات إضافية عبر قيم مصممة خصيصًا، ما يؤدي إلى تنفيذ أوامر غير مصرح بها.

كيفية الاستغلال وسلسلة الهجوم

وفقًا لشركة Wiz التي اكتشفت الثغرة في 4 مارس 2026، فإن الاستغلال يتم عبر سلسلة من ثلاث حقن متتابعة:

- حقن قيمة rails_env غير إنتاجية لتجاوز آليات العزل (sandbox).

- حقن custom_hooks_dir لتغيير مسار مجلد الخطافات (hooks).

- حقن repo_pre_receive_hooks مع إدخال خبيث يسمح بتنفيذ أوامر عبر تجاوز المسارات.

بهذا التسلسل، يتمكن المهاجم من السيطرة الكاملة على بيئة المعالجة، بما في ذلك قراءة وكتابة الملفات والوصول إلى إعدادات الخدمة الداخلية.

سرعة الاستجابة والإصلاحات

أشارت GitHub إلى أنها قامت بنشر إصلاح للثغرة على GitHub.com خلال ساعتين فقط من التحقق منها، كما أصدرت تحديثات لمعالجة المشكلة في إصدارات GitHub Enterprise Server ابتداءً من النسخة 3.14.25 وما بعدها.

حتى الآن، لا توجد أدلة على استغلال الثغرة في سياق ضار، لكن الشركة شددت على ضرورة تحديث الأنظمة فورًا نظرًا لخطورة الثغرة وسهولة استغلالها.

تداعيات معمارية متعددة المستأجرين

تكمن خطورة الثغرة في أن بنية GitHub متعددة المستأجرين (multi-tenant) تعني أن تنفيذ أوامر على خادم مشترك قد يؤدي إلى تعريض ملايين المستودعات للخطر، بغض النظر عن هوية المستخدم أو المؤسسة.

هذا يسلط الضوء على التحديات الأمنية في الأنظمة التي تعتمد على بروتوكولات داخلية مشتركة بين خدمات مكتوبة بلغات مختلفة، حيث يمكن أن تتحول الافتراضات حول البيانات إلى سطح هجوم بالغ الحساسية.