بعد غياب دام أكثر من ثلاث سنوات، عادت مجموعة LofyGang البرازيلية إلى الساحة السيبرانية عبر حملة جديدة تستهدف لاعبي Minecraft باستخدام برمجية خبيثة تحمل اسم LofyStealer أو GrabBot.

البرمجية تتخفى في صورة أداة اختراق للعبة تسمى “Slinky”، وتستخدم أيقونة اللعبة الرسمية لخداع المستخدمين، خصوصًا الفئة الشابة، ودفعهم إلى تشغيلها طوعًا. بمجرد التنفيذ، يتم تشغيل محمل JavaScript يقوم بزرع ملف خبيث باسم chromelevator.exe مباشرة في الذاكرة، بهدف جمع بيانات حساسة من متصفحات متعددة مثل Google Chrome وEdge وFirefox وOpera وغيرها.

خلفيات نشاط المجموعة وأساليبها السابقة

تعود أنشطة LofyGang إلى أواخر عام 2021، حيث استغلت المجموعة تقنيات مثل typosquatting على سجل npm لنشر برمجيات خبيثة تستهدف سرقة بيانات بطاقات الائتمان وحسابات مرتبطة بخدمات مثل Discord Nitro ومنصات الألعاب والبث.

كما استخدمت المجموعة أسماء مستعارة مثل DyPolarLofy للترويج لأدواتها على GitHub وYouTube، وساهمت في تسريب آلاف الحسابات الخاصة بـ Disney+ وMinecraft عبر منتديات مثل Cracked.io.

في حملتها الحالية، تركز المجموعة على لاعبي Minecraft بشكل مباشر عبر أداة “Slinky” المزيفة، ما يعكس تطورًا في أسلوبها من استغلال سلاسل توريد JavaScript إلى نموذج Malware-as-a-Service (MaaS) مع مستويات مجانية ومدفوعة.

البيانات المستهدفة وآليات التسريب

البرمجية الخبيثة تقوم بجمع نطاق واسع من البيانات الحساسة، بما في ذلك ملفات تعريف الارتباط (Cookies)، كلمات المرور، الرموز المميزة (Tokens)، بيانات البطاقات المصرفية، وأرقام الحسابات البنكية الدولية (IBANs).

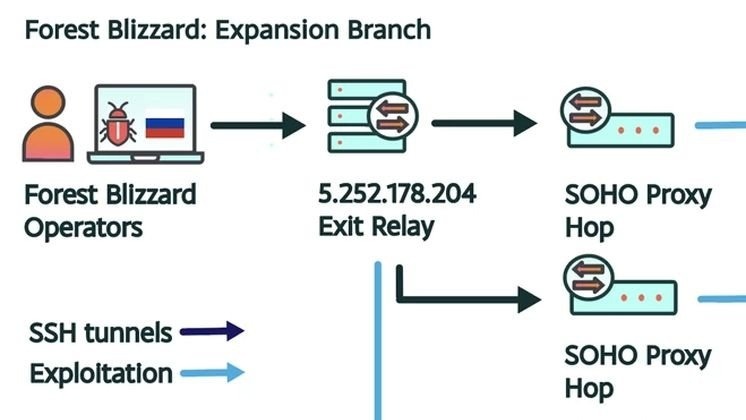

يتم إرسال هذه البيانات إلى خادم قيادة وتحكم (C2) يقع على العنوان 24.152.36[.]241.

تاريخيًا، اعتمدت LofyGang على تقنيات مثل starjacking (الإشارة المزيفة إلى مستودعات GitHub شرعية لزيادة المصداقية) وإخفاء الحمولة داخل تبعيات فرعية لتجنب الكشف، مع تركيز خاص على سرقة رموز Discord وتعديل عملائه لاعتراض بيانات بطاقات الائتمان.

استغلال GitHub والمنصات الموثوقة

تكشف هذه الحملة عن اتجاه متزايد بين المهاجمين لاستغلال منصات موثوقة مثل GitHub لنشر برمجيات خبيثة، سواء عبر مستودعات مزيفة أو عبر تقنيات SEO poisoning لجذب المستخدمين.

وقد رُصدت حملات مشابهة استخدمت GitHub لنشر برمجيات مثل SmartLoader وVidar Stealer، بل وحتى استهداف مطوري البرمجيات مباشرة عبر تنبيهات أمنية مزيفة في قسم Discussions على GitHub.

هذا النمط يعكس تحديًا متناميًا في الأمن السيبراني، حيث يتم استغلال الثقة المجتمعية في منصات مفتوحة المصدر لتجاوز أنظمة الحماية التقليدية والوصول إلى جمهور واسع من المستخدمين.