في مشهد نادر يكشف كيف يمكن لبرنامج يُصنَّف ضمن الفئة الأقل خطورة أن يتحول فجأة إلى تهديد سيبراني من الدرجة الأولى، رصدت شركة الأمن السيبراني Huntress عملية هجومية متعددة المراحل شنّها برنامج إعلاني لاختطاف المتصفحات تابع لشركة Dragon Boss Solutions، إذ طوّر نفسه بصمت كامل ليُجهز على برامج الحماية المثبّتة على الأجهزة المصابة. والأخطر من ذلك، أن ثغرة بسيطة في بنيته التحتية كانت كفيلة بتحويل أكثر من 25 ألف جهاز مصاب إلى قنبلة موقوتة في يد أي مجرم إلكتروني، بتكلفة لا تتجاوز عشرة دولارات.

من برنامج إعلاني مزعج إلى أداة تُسكت منظومة الأمن

شركة Dragon Boss Solutions مقرّها الشارقة بالإمارات العربية المتحدة، وتصف نفسها بأنها تُجري أبحاثاً في تحقيق الدخل من خلال البحث. تاريخياً صنّفت شركات الأمن منتجاتها ضمن خانة برامج الإعلانات المخترِقة للمتصفحات.

تروّج الشركة لمجموعة من الأدوات المقدَّمة بوصفها متصفحات، تشمل Chromstera وChromnius وWorldWideWeb وWeb Genius وArtificius Browser، رغم أن عدداً كبيراً من منتجاتها الأمنية تصنّفها ضمن البرامج المحتملة الضرر.

رصد باحثو Huntress سلوك قتل برامج مكافحة الفيروسات أول مرة في أواخر مارس 2025، في حين كانت مكوّنات التحميل الأساسية موجودة على بعض الأجهزة منذ أواخر عام 2024. وهذا التسلسل الزمني يكشف أن العملية لم تكن اختراقاً آنياً بل منظومة تطورت على مدى أشهر، يبدو أنها كانت تُعدّ في صمت لما هو أخطر من مجرد عرض إعلانات.

ثمة مهمة شنيعة موكلة لسكريبت ClockRemoval.ps1 الذي يُنفَّذ بصلاحيات SYSTEM؛ فهو يستهدف منتجات أمنية من بينها Malwarebytes وKaspersky وMcAfee وESET، ويُنشئ خمس مهام مجدولة واشتراكات WMI تضمن بقاء البرامج الأمنية معطّلة عند كل إقلاع وتسجيل دخول وكل ثلاثين دقيقة.

الآلية التقنية لتعطيل الحماية وضمان الاستمرارية

يُنفّذ سكريبت ClockRemoval.ps1 روتيناً متكرراً عند إقلاع الجهاز وعند تسجيل الدخول وكل ثلاثين دقيقة، بهدف التأكد من غياب منتجات الحماية، عبر إيقاف الخدمات وإنهاء العمليات وحذف أدلة التثبيت وإدخالات السجل، وتشغيل برامج إلغاء التثبيت بصمت، وحذف الملفات قسراً حين تعجز برامج الإلغاء.

يُعدّل السكريبت كذلك ملف hosts في نظام Windows لإعادة توجيه نطاقات تحديث مزودي الحماية، بما فيها Malwarebytes وKaspersky، إلى العنوان 0.0.0.0، مما يقطع جميع مسارات إعادة التثبيت. ويُضيف استثناءات في Windows Defender لمسارات يُرجَّح أنها تُعدّ مواقع تجميع لأحمال مستقبلية.

قبل الشروع في تنفيذ إمكاناته الكاملة، يتحقق الحمل من صلاحيات المدير، ويكتشف الأجهزة الافتراضية، ويستعلم عن السجل للتعرف على منتجات الأمن المثبّتة. ثم ينشئ حلقة استطلاع مكثّفة تُنهي عمليات الحماية المطابقة كل مئة ميللي ثانية لمدة عشرين ثانية عند الإقلاع، لضمان تعطيل أدوات الأمن قبل أن تستطيع الإقلاع.

ثغرة بعشرة دولارات تفتح باب كارثة لـ25,000 جهاز

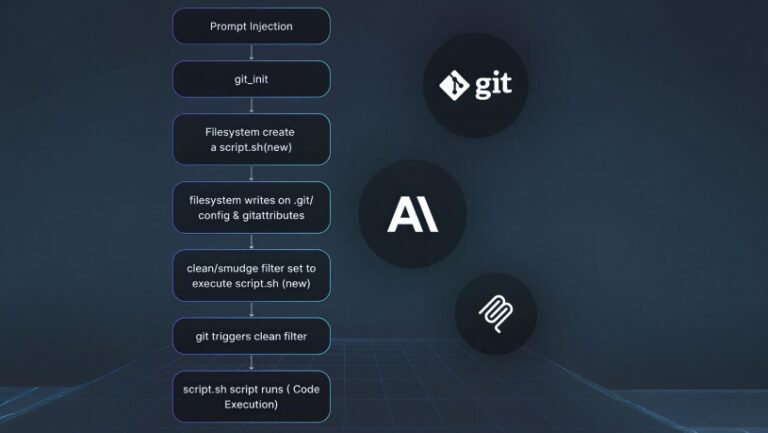

الكشف الأكثر إثارة للقلق في هذا التقرير لا يتعلق بقدرة البرنامج على تعطيل الحماية، بل بثغرة في البنية التحتية لنظام التحديث كادت أن تُحوّل هذه الإصابة إلى بوابة مفتوحة لأي مهاجم.

اكتشف الباحثون أن النطاق الأساسي chromsterabrowser[.]com غير مسجّل، وأن أي شخص مستعد لإنفاق نحو عشرة دولارات لتسجيله كان سيحصل فوراً على القدرة على دفع أي حمولة إلى كل جهاز مصاب يعمل بهذا المتغير من البرنامج، دون الحاجة إلى أي استغلال، بينما برامج الحماية معطّلة مسبقاً وعميل التحديث يعمل بصلاحيات SYSTEM.

سارعت Huntress إلى تسجيل النطاق وإعادة توجيهه إلى خادم استيعاب، وفي غضون أربع وعشرين ساعة، تواصل 23,565 عنوان IP فريداً مع هذا الخادم. توزّعت الإصابات جغرافياً على النحو الآتي: الولايات المتحدة في الصدارة بـ12,697 جهازاً بنسبة 53.9 بالمئة، تليها فرنسا بـ2,803 جهاز، ثم كندا بـ2,380، والمملكة المتحدة بـ2,223، وألمانيا بـ2,045 جهاز.

مؤسسات حكومية وجامعات وبنى تحتية حيوية ضمن قائمة الضحايا

ما يُضاعف خطورة هذه الحادثة أن الإصابات لم تقتصر على أجهزة المستخدمين العاديين. ضمّت الأجهزة المصابة جهات ذات قيمة عالية، من بينها جامعات وجهات حكومية وشبكات التقنيات التشغيلية ومدارس أولية وثانوية ومنظمات رعاية صحية وشركات من قائمة Fortune 500.

تُعدّ هذه الحادثة نموذجاً صارخاً لثلاثة مخاطر تتقاطع في آن واحد كثيراً ما تتعامل معها فرق الأمن بمعزل عن بعضها: برامج الإعلانات، والبرامج الموقّعة رقمياً، والتعرض لهجمات سلسلة التوريد. وقد حذّر تقرير Verizon للتحقيق في اختراقات البيانات لعام 2025 من أن مشاركة جهات خارجية كانت حاضرة بشكل بارز في الاختراقات خلال العام السابق.

يرسم هذا الحادث ملامح تهديد من نوع مختلف، تهديد يُجيد الاختباء خلف شهادة توقيع رقمي مشروعة وآلية تحديث جاهزة وبرنامج يُصنَّف تقليدياً ضمن الفئة “المزعجة” لا “الخطيرة”. في اللحظة الراهنة، الحمولة الفعلية هي قاتل برامج الحماية، لكنها قد تكون غداً برامج فدية أو أداة اختراق كاملة.