كشفت مختبرات Elastic Security عن حملة هندسة اجتماعية جديدة و”غير تقليدية” تستغل تطبيق Obsidian لتدوين الملاحظات كوسيلة وصول أولية لنشر حصان طروادة للتحكم عن بُعد في أنظمة ويندوز، أُطلق عليه اسم PHANTOMPULSE. الحملة، التي تحمل الرمز REF6598، استهدفت أفراداً في قطاعات المال والعملات المشفرة عبر أساليب خداع متقنة على منصات مثل LinkedIn وTelegram.

الهندسة الاجتماعية عبر منصات مهنية

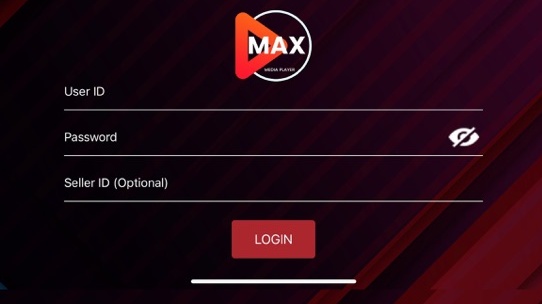

المهاجمون تواصلوا مع الضحايا على LinkedIn متقمصين هوية شركة استثمارية، ثم نقلوا الحوار إلى مجموعة على Telegram تضم شركاء مزعومين يناقشون موضوعات مالية وحلول سيولة للعملات الرقمية. لإضفاء المصداقية، طُلب من الضحايا استخدام تطبيق Obsidian للوصول إلى “لوحة معلومات مشتركة” عبر خزانة سحابية باستخدام بيانات اعتماد مزيفة.

استغلال إضافات المجتمع في Obsidian

بمجرد فتح الخزانة، يُطلب من الضحية تفعيل خيار مزامنة إضافات المجتمع، وهو خيار معطل افتراضياً. عند تفعيله، يتم تشغيل إضافات مثل Shell Commands وHider، حيث تُستخدم الأولى لتنفيذ أوامر خفية عبر PowerShell على ويندوز أو AppleScript على macOS، بينما تُخفي الثانية عناصر واجهة المستخدم لتقليل الشبهات. هذه التقنية تعتمد على وظائف شرعية داخل التطبيق، مما يجعل اكتشافها عبر أنظمة مكافحة الفيروسات التقليدية صعباً للغاية.

حمولة PHANTOMPULSE وآليات التحكم

على أنظمة ويندوز، يتم تنزيل محمل وسيط يُعرف باسم PHANTOMPULL، يقوم بفك تشفير وتشغيل PHANTOMPULSE في الذاكرة. هذا الباب الخلفي يعتمد على الذكاء الاصطناعي ويستعين بسلسلة Ethereum blockchain للحصول على عنوان خادم التحكم والسيطرة (C2) عبر أحدث معاملة مرتبطة بمحفظة مشفرة محددة. بعد ذلك، يستخدم البروتوكول WinHTTP للتواصل، مما يتيح له إرسال بيانات النظام، استقبال أوامر، رفع ملفات أو لقطات شاشة، وتسجيل ضغطات المفاتيح.

الأوامر المدعومة تشمل:

- inject: حقن تعليمات برمجية أو DLL في العمليات.

- drop: تنزيل ملف وتشغيله.

- screenshot: التقاط ورفع صورة للشاشة.

- keylog: تشغيل أو إيقاف مسجل ضغطات المفاتيح.

- uninstall: إزالة آليات الاستمرارية وتنظيف النظام.

- elevate/downgrade: رفع أو خفض الامتيازات بين حسابات النظام والإدارة.

أما على macOS، فيتم استخدام AppleScript مشفر يتصل بقائمة نطاقات محددة مسبقاً، مع الاعتماد على Telegram كآلية بديلة للحصول على عنوان C2، مما يمنح المهاجمين مرونة في تغيير البنية التحتية وتجاوز الحظر القائم على النطاقات.

دلالات الحملة

رغم أن الهجوم الأخير تم اكتشافه وإيقافه قبل تحقيق أهدافه، إلا أن الحملة تُظهر كيف يواصل المهاجمون ابتكار طرق جديدة للوصول الأولي عبر استغلال تطبيقات موثوقة بدلاً من استغلال ثغرات برمجية مباشرة. هذا النهج يسمح لهم بتجاوز الضوابط الأمنية التقليدية والاعتماد على وظائف شرعية لتنفيذ أوامر خبيثة.