كشف باحثون في الأمن السيبراني عن تطور جديد في حملة GlassWorm المستمرة، حيث لجأ المهاجمون إلى استخدام أداة إسقاط جديدة مكتوبة بلغة Zig، صُممت خصيصًا للتسلل إلى جميع بيئات التطوير المتكاملة (IDEs) على أجهزة المطورين. هذا الأسلوب تم رصده في امتداد خبيث على منصة Open VSX باسم specstudio.code-wakatime-activity-tracker، والذي انتحل هوية أداة WakaTime الشهيرة لتتبع وقت البرمجة داخل بيئات التطوير.

آلية الاختراق عبر الامتداد المزيف

الامتداد المزيف احتوى على ملف ثنائي أصلي مكتوب بلغة Zig، مرفق مع شيفرة جافاسكربت، حيث يتم تثبيت ملف باسم win.node على أنظمة ويندوز وملف mac.node على macOS. هذه الملفات تعمل كإضافات أصلية لـ Node.js، وتنفذ خارج بيئة جافاسكربت مع صلاحيات كاملة على مستوى النظام. الهدف الأساسي هو البحث عن جميع بيئات التطوير المثبتة على الجهاز والتي تدعم امتدادات VS Code، مثل Visual Studio Code وVSCodium وPositron، بالإضافة إلى أدوات مدعومة بالذكاء الاصطناعي مثل Cursor وWindsurf.

المرحلة الثانية من الهجوم

بعد تحديد بيئات التطوير، يقوم الملف الثنائي بتحميل امتداد خبيث آخر باسم floktokbok.autoimport من حساب GitHub يسيطر عليه المهاجمون. هذا الامتداد ينتحل هوية امتداد شرعي واسع الاستخدام steoates.autoimport الذي يتجاوز عدد مرات تثبيته 5 ملايين على متجر Visual Studio. الامتداد الخبيث يُكتب في مسار مؤقت ويُثبت بصمت عبر واجهة الأوامر الخاصة بكل محرر.

وظائف الامتداد الخبيث

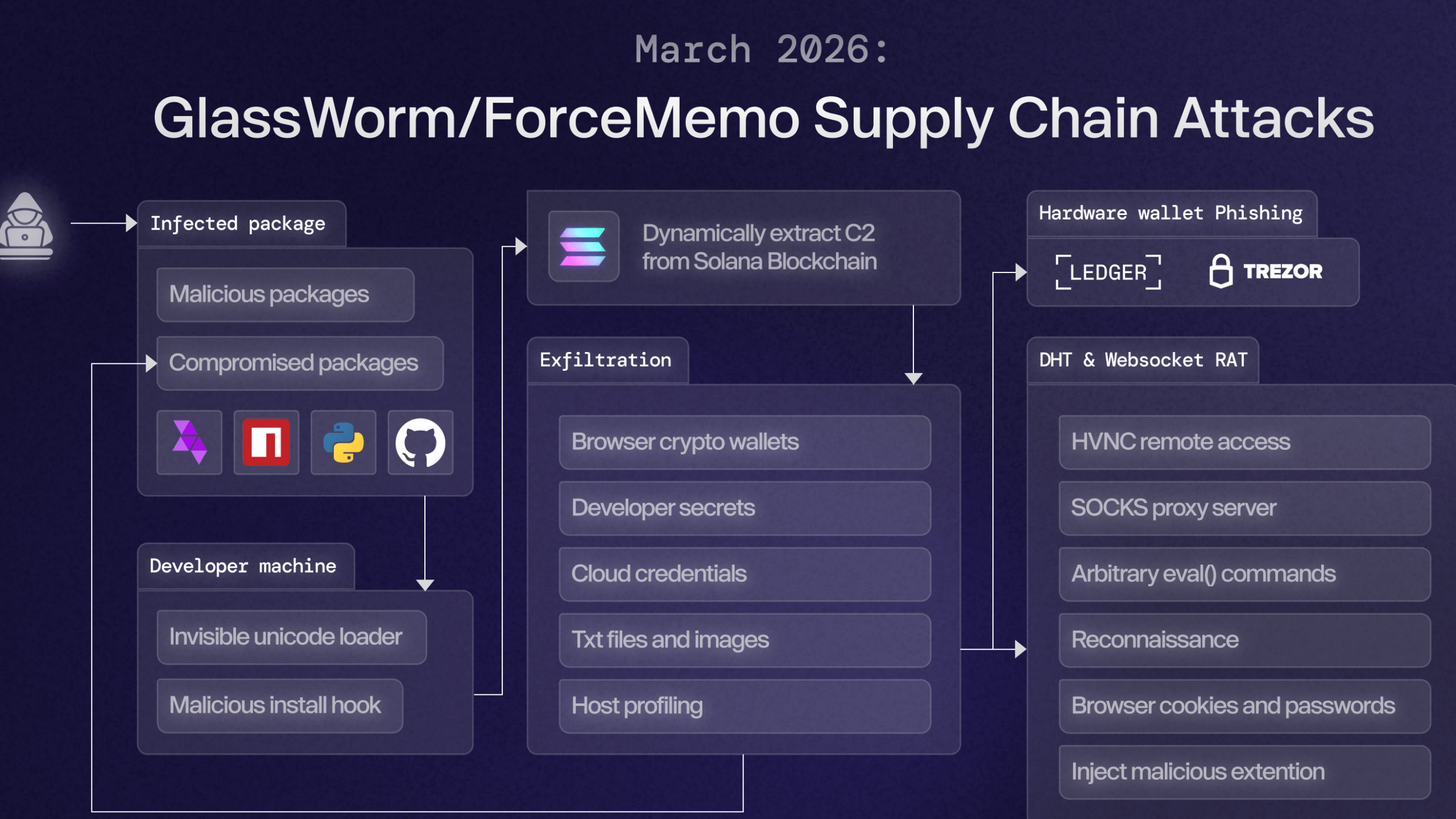

الامتداد الثاني يعمل كأداة إسقاط إضافية، حيث يتجنب التنفيذ على الأنظمة الروسية، ويتواصل مع شبكة Solana blockchain للحصول على خادم التحكم والسيطرة (C2). كما يقوم باستخراج بيانات حساسة، وتثبيت حصان طروادة للوصول عن بُعد (RAT) ينتهي بنشر امتداد خبيث لمتصفح Google Chrome متخصص في سرقة المعلومات.

التوصيات الأمنية

الباحثون شددوا على أن أي مستخدم قام بتثبيت الامتدادين specstudio.code-wakatime-activity-tracker أو floktokbok.autoimport يجب أن يفترض أن جهازه قد تم اختراقه بالفعل، وينبغي عليه تدوير جميع المفاتيح السرية وكلمات المرور فورًا. كما يُنصح بمراجعة جميع بيئات التطوير المثبتة، والتحقق من الامتدادات النشطة، وإزالة أي امتداد مشبوه، إضافة إلى مراقبة الأنظمة بحثًا عن نشاط غير طبيعي.