أعلنت منصة Drift المبنية على شبكة Solana أن الهجوم الذي وقع في الأول من أبريل 2026 وأسفر عن سرقة ما يقارب 285 مليون دولار كان نتيجة عملية هندسة اجتماعية طويلة الأمد نفذتها كوريا الشمالية على مدى ستة أشهر بدأت في خريف 2025.

وقد نسب الهجوم إلى مجموعة قرصنة مدعومة من الدولة تُعرف باسم UNC4736، والتي تُعرف أيضًا بأسماء مثل AppleJeus وGolden Chollima وCitrine Sleet. هذه المجموعة لها تاريخ طويل في استهداف قطاع العملات الرقمية منذ عام 2018، بما في ذلك اختراق سلسلة توريد X_TRADER/3CX عام 2023، وهجوم على منصة التمويل اللامركزي Radiant Capital في أكتوبر 2024 بقيمة 53 مليون دولار.

كيف تم تنفيذ العملية

بدأت العملية عندما تواصل أفراد ينتحلون صفة شركة تداول كمي مع مساهمين في Drift خلال مؤتمرات كبرى للعملات الرقمية في عدة دول. هؤلاء الأفراد لم يكونوا كوريين شماليين بشكل مباشر، بل وسطاء من أطراف ثالثة، وهو أسلوب معروف لدى بيونغ يانغ لتجنب كشف الهوية.

تم إنشاء مجموعة على Telegram بعد اللقاء الأول، واستمرت المحادثات لشهور حول استراتيجيات التداول ودمج الخزائن. في ديسمبر 2025، قام هؤلاء الأفراد بدمج Ecosystem Vault على Drift، وأودعوا أكثر من مليون دولار من أموالهم الخاصة لبناء ثقة حقيقية داخل المنصة.

لكن مع حلول أبريل 2026، تم حذف المحادثات والبرمجيات الخبيثة المرتبطة بهم، ما كشف أن هذه الخطوة كانت جزءًا من عملية اختراق منظمة.

أساليب الاختراق المحتملة

تشير التحقيقات إلى وجود مسارين رئيسيين للاختراق:

- مساهم قام باستنساخ مستودع برمجي مشترك يحتوي على مشروع VS Code خبيث يستغل ملف tasks.json لتشغيل تعليمات ضارة تلقائيًا عند فتح المشروع.

- مساهم آخر تم إقناعه بتنزيل محفظة رقمية عبر منصة Apple TestFlight لتجربة نسخة تجريبية، وكانت تحتوي على برمجية خبيثة.

هذه الأساليب تتماشى مع حملة “المقابلة المعدية” التي استخدمتها كوريا الشمالية منذ ديسمبر 2025، والتي دفعت مايكروسوفت إلى إضافة ضوابط أمنية جديدة في إصدارات VS Code لمنع التنفيذ التلقائي للمهام.

خلفيات أوسع حول نشاط كوريا الشمالية

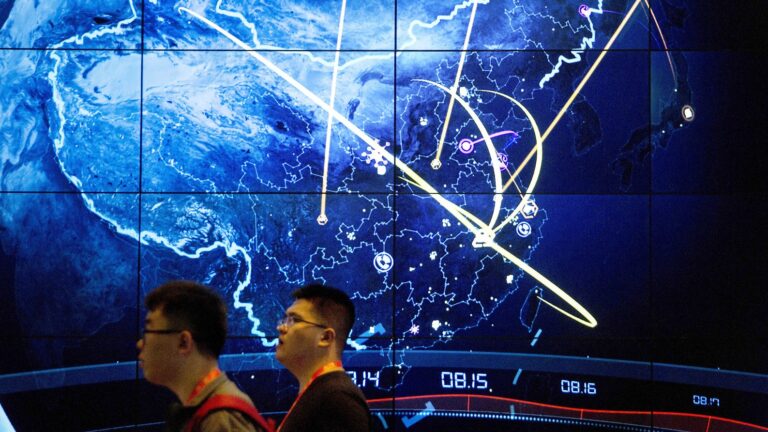

أظهرت تقارير أمنية أن البنية السيبرانية لكوريا الشمالية أصبحت أكثر تجزئة وتعقيدًا، حيث يتم فصل أدوات البرمجيات والبنية التحتية والأنماط التشغيلية لتقليل فرص كشف الهوية.

وتنقسم أنشطة بيونغ يانغ إلى ثلاثة مسارات رئيسية:

- التجسس الإلكتروني بقيادة مجموعة Kimsuky.

- توليد الإيرادات غير المشروعة عبر مجموعة Lazarus التي أصبحت ركيزة أساسية لتجاوز العقوبات.

- نشر برمجيات الفدية والبرمجيات المدمرة بقيادة مجموعة Andariel لأغراض استراتيجية.

كما أن الهندسة الاجتماعية تظل السلاح الأبرز، سواء عبر حملات مثل Contagious Interview أو عبر خداع التوظيف الذي يعتمد على هويات مزيفة وشخصيات مولدة بالذكاء الاصطناعي للحصول على وظائف عن بُعد في شركات غربية، ثم استغلالها لزرع برمجيات وسرقة بيانات حساسة.

وتشير تقارير حديثة إلى أن كوريا الشمالية وسعت نطاق تجنيدها ليشمل مطورين من إيران وسوريا ولبنان والسعودية، يتم تدريبهم على اجتياز مقابلات العمل في شركات أميركية وأوروبية، ثم يتم دفع أجورهم بالعملات الرقمية لتجاوز العقوبات الدولية.