كشف باحثون في الأمن السيبراني عن تفاصيل ثغرة خطيرة في منصة Open VSX، كانت تسمح بمرور إضافات خبيثة خاصة بـ Visual Studio Code (VS Code) إلى السجل العام دون اجتياز الفحوص الأمنية المسبقة. الثغرة، التي أُطلق عليها اسم Open Sesame، تم إصلاحها مؤخراً في الإصدار 0.32.0 بعد الإبلاغ عنها في فبراير 2026.

كيف حدث الخلل؟

أوضح الباحث Oran Simhony من شركة Koi Security أن المشكلة تعود إلى خطأ في تصميم خط أنابيب الفحص المسبق، حيث كان النظام يعتمد على قيمة منطقية واحدة (Boolean) لتحديد حالتين مختلفتين:

- عدم وجود ماسحات مهيأة.

- فشل جميع الماسحات في العمل.

هذا الخلط جعل النظام يعامل حالات الفشل وكأنها “لا يوجد شيء للفحص”، وبالتالي يسمح بمرور الإضافات مباشرة إلى النشر دون مراجعة.

خطورة الاستغلال

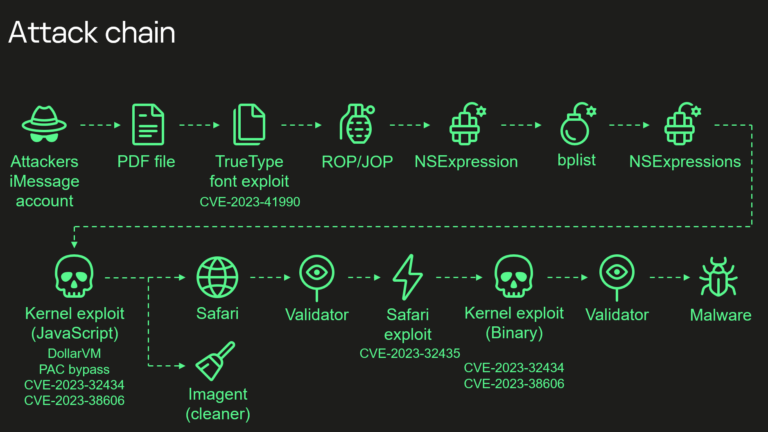

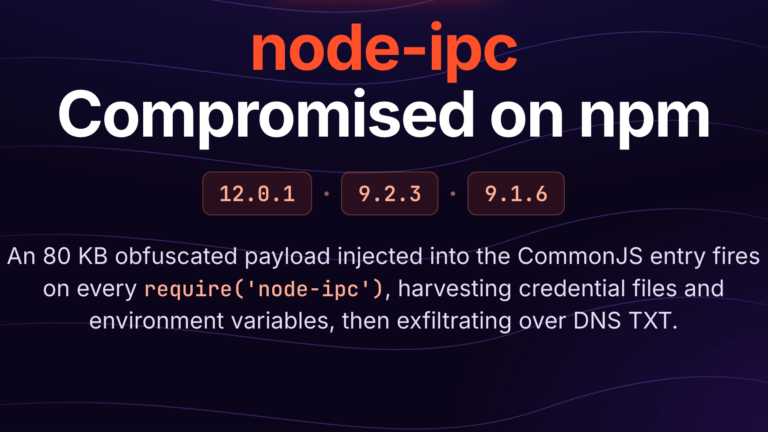

يمكن للمهاجمين استغلال هذا الخلل عبر إغراق نقطة النشر بعدد كبير من إضافات .VSIX الخبيثة، مما يؤدي إلى استنزاف موارد قاعدة البيانات وفشل مهام الفحص. النتيجة: تجاوز كامل لآلية الفحص المسبق ونشر الإضافات الضارة دون أي عوائق.

اللافت أن هذا الهجوم لا يتطلب صلاحيات خاصة، بل يمكن تنفيذه من خلال حساب مجاني عادي للمطورين، ما يزيد من خطورته.

السياق الأمني

في وقت سابق، أعلنت مؤسسة Eclipse Foundation، المسؤولة عن إدارة Open VSX، عن خطط لتطبيق فحوص أمنية إلزامية قبل نشر أي إضافة، وذلك لمواجهة مشكلة الإضافات الخبيثة المتزايدة. ومع كون Open VSX بمثابة سوق للإضافات ليس فقط لـ VS Code بل أيضاً لتوزيعات أخرى مثل Cursor وWindsurf، فإن أي خلل في آلية الفحص يهدد منظومة واسعة من المطورين والمستخدمين.

الدروس المستفادة

أشار الباحثون إلى أن هذه الثغرة تمثل مثالاً كلاسيكياً على ما يُعرف بـ “fail-open error handling”، حيث يؤدي التعامل غير الصحيح مع حالات الفشل إلى فتح الباب أمام الهجمات. وأوصوا بأن تكون حالات الفشل واضحة ومحددة في تصميم الأنظمة، وألا يتم الخلط بينها وبين الحالات الطبيعية مثل “لا يوجد عمل مطلوب”.