كشفت شركة Kaspersky أن مجموعة استغلال جديدة لنظام iOS تُعرف باسم Coruna أعادت استخدام شيفرة الاستغلال الخاصة بحملة Operation Triangulation التي ظهرت عام 2023.

الباحث الأمني بوريس لارين أوضح أن الأدلة الجديدة تثبت أن كورونا ليست مجرد تجميع لشيفرات عامة، بل هي تطور مستمر لإطار تريانغوليشن الأصلي، مع تحديثات لدعم معالجات حديثة مثل M3 وإصدارات iOS الجديدة. ما بدأ كأداة تجسس دقيقة أصبح اليوم يُستخدم بشكل عشوائي في هجمات واسعة النطاق.

نطاق الاستهداف واتساع الهجمات

تم توثيق كورونا لأول مرة من قبل Google و iVerify في مارس 2026، حيث استهدفت أجهزة آيفون تعمل بإصدارات بين 13.0 و 17.2.1.

في البداية، استُخدمت من قبل عميل لشركة مراقبة غير معلنة، لكن سرعان ما تبنتها جهة يُعتقد أنها مرتبطة بدولة روسية في هجمات Watering Hole بأوكرانيا، إضافة إلى حملة استغلال جماعي عبر مواقع مزيفة للقمار والعملات الرقمية الصينية، لنشر برمجية سرقة البيانات المعروفة باسم PlasmaLoader أو PLASMAGRID.

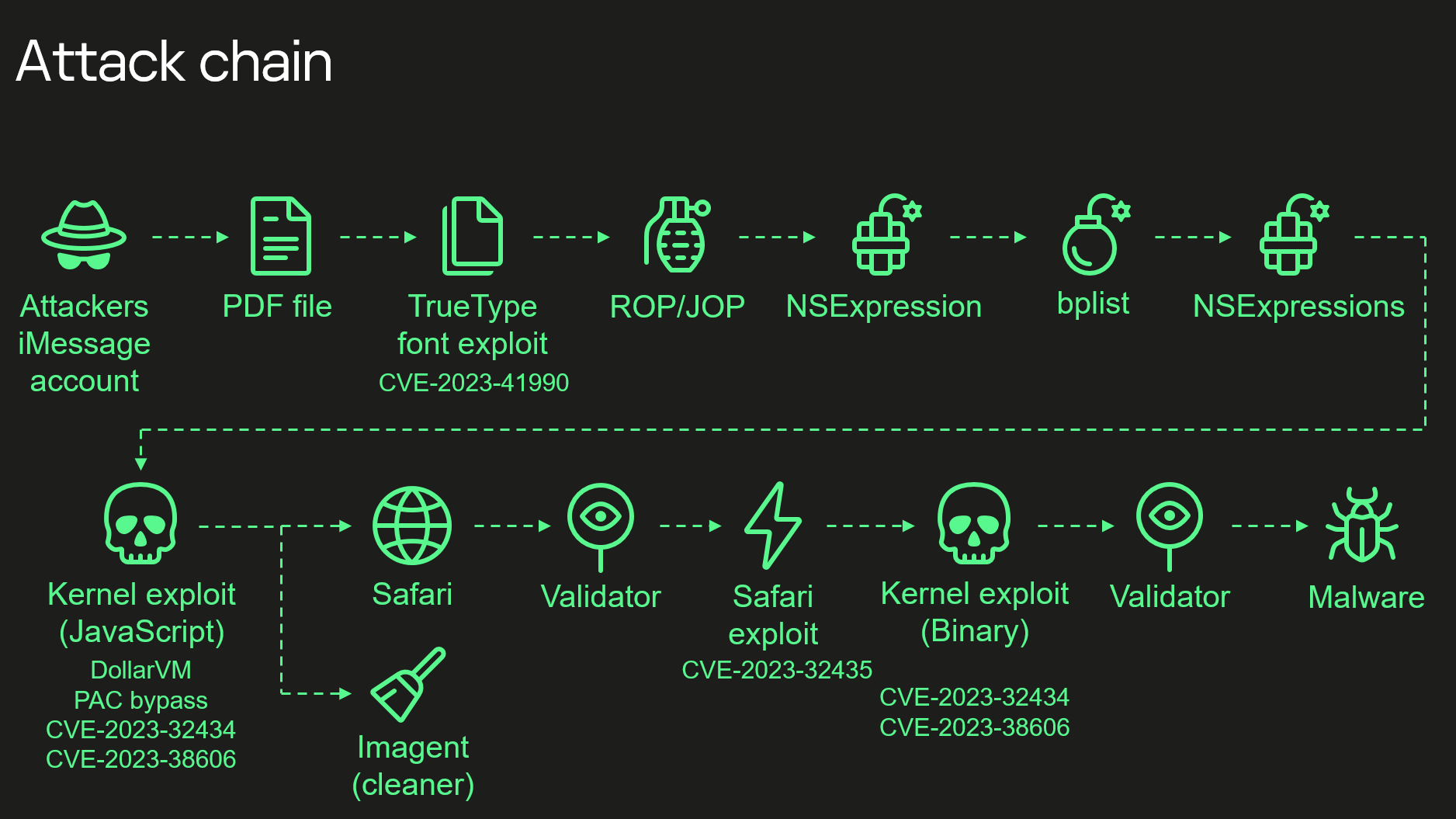

تفاصيل تقنية عن الاستغلال

مجموعة كورونا تحتوي على خمس سلاسل استغلال كاملة و23 ثغرة، من بينها CVE-2023-32434 و CVE-2023-38606 اللتان استُخدمتا سابقًا كـ Zero-Day في عملية تريانغوليشن.

التحليل أظهر أن الاستغلالات في كورونا وتريانغوليشن بُنيت على نفس إطار استغلال النواة، وتشترك في شيفرة أساسية واحدة.

الكود يتضمن دعمًا لمعالجات A17 و M3 Pro و M3 Max، إضافة إلى فحص لإصدارات iOS 17.2 و 16.5 beta 4، حيث أُغلقت الثغرات الأربعة الأصلية في الإصدار الأخير.

آلية الهجوم عبر المتصفح

نقطة البداية للهجوم تكون عند زيارة المستخدم لموقع مخترق عبر Safari، حيث يقوم “Stager” بتحديد خصائص المتصفح والنظام ثم يرسل الاستغلال المناسب.

بعد ذلك، يتم تحميل الحمولة التي تنفذ استغلال النواة، وتشغّل Mach-O loaders ومنصة إطلاق البرمجية الخبيثة.

المُطلق (Launcher) هو المسؤول عن orchestrating الأنشطة بعد الاستغلال، بما في ذلك إسقاط وتنفيذ الزرع النهائي، مع تنظيف الآثار لتضليل التحقيقات الجنائية.

مخاطر مستقبلية وتسرب أدوات جديدة

أشارت Kaspersky إلى أن الإطار الذي صُمم أساسًا للتجسس أصبح الآن في متناول مجرمين إلكترونيين أوسع، ما يضع ملايين المستخدمين الذين لم يحدثوا أجهزتهم في خطر.

وبفضل تصميمه المعياري وسهولة إعادة استخدامه، من المتوقع أن تتبناه مجموعات تهديد أخرى قريبًا.

يزيد القلق مع ظهور نسخة جديدة من مجموعة استغلال iPhone المعروفة باسم DarkSword على منصة GitHub، وهو ما قد يفتح الباب أمام المزيد من الجهات للحصول على قدرات متقدمة لاختراق الأجهزة، محولًا أدوات النخبة إلى إطار استغلال جماعي.