أفاد تقرير صادر عن منصة Ctrl-Alt-Intel أن خادماً مكشوفاً بعنوان IP (203.161.50[.]145) مرتبط بمجموعة APT28، المعروفة أيضاً باسم Fancy Bear، كشف عن أدلة جديدة حول حملات التجسس التي تستهدف مؤسسات حكومية وعسكرية في أوكرانيا ورومانيا وبلغاريا واليونان وصربيا ومقدونيا الشمالية. هذا الدليل المفتوح احتوى على شيفرات خوادم التحكم والسيطرة (C2)، سكربتات لسرقة البريد الإلكتروني وبيانات الاعتماد ودفاتر العناوين والرموز الثنائية للتحقق (2FA) من صناديق بريد Roundcube، إضافة إلى سجلات التتبع والبيانات المسروقة.

حجم البيانات المسروقة

وفقاً للتقرير، تضمنت البيانات المسروقة 2,870 رسالة بريد إلكتروني من صناديق بريد حكومية وعسكرية، و244 مجموعة من بيانات الاعتماد المسروقة، و143 قاعدة تحويل بريد (Sieve rules) تسمح بإعادة توجيه كل رسالة واردة إلى صندوق بريد يسيطر عليه المهاجم، إضافة إلى 11,527 عنوان بريد إلكتروني من دفاتر الاتصال. هذه الأرقام تعكس مدى اتساع نطاق الاختراقات التي نفذتها المجموعة.

أداة جديدة تستهدف SquirrelMail

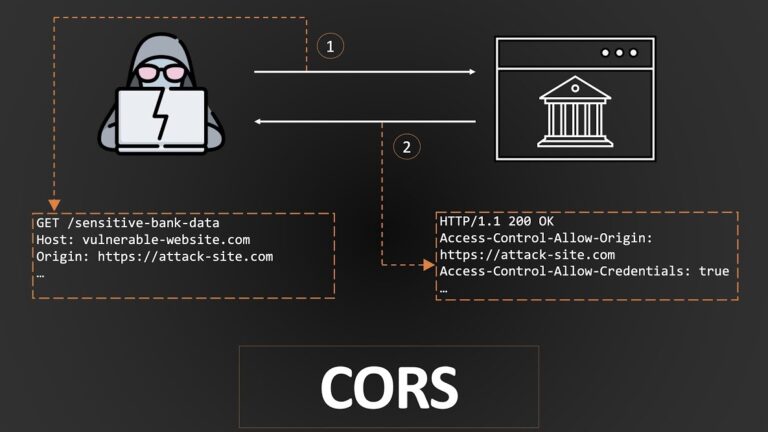

من بين الأدوات المكتشفة حديثاً حمولة XSS تستهدف برنامج البريد الإلكتروني SquirrelMail، ما يبرز استمرار تركيز المجموعة على استغلال ثغرات XSS لسرقة بيانات من صناديق البريد الإلكتروني. هذه الاستراتيجية تعني أن مجرد فتح رسالة بريد خبيثة يمكن أن يؤدي إلى سرقة بيانات الاعتماد، تجاوز آليات التحقق الثنائية، استخراج محتوى البريد، وإنشاء قاعدة تحويل صامتة تستمر إلى أجل غير مسمى.

نسب الخادم إلى APT28

من الجدير بالذكر أن فريق الاستجابة الطارئة للحوادث في أوكرانيا (CERT-UA) كان قد نسب هذا الخادم إلى مجموعة APT28 منذ سبتمبر 2024. وأكد التقرير أن المجموعة طورت مجموعة أدوات استغلال متعددة المنصات، حيث يكفي أن يفتح الضحية رسالة بريد خبيثة ليتم اختراقه بشكل كامل دون الحاجة إلى أي نقرات إضافية. هذا يعكس مدى تطور قدرات المجموعة في تنفيذ حملات تجسس إلكترونية واسعة النطاق ضد أهداف حساسة في أوروبا الشرقية والبلقان.