أعلنت مكتب مراقبة الأصول الأجنبية (OFAC) التابع لوزارة الخزانة الأميركية عن فرض عقوبات على ستة أفراد وكيانين لدورهم في شبكة عمال تكنولوجيا المعلومات الكورية الشمالية، التي تهدف إلى الاحتيال على الشركات الأميركية وتوليد إيرادات غير مشروعة لتمويل برامج الأسلحة النووية والصاروخية.

وزير الخزانة الأميركي سكوت بيسنت أكد أن النظام الكوري الشمالي يستغل شركات أميركية عبر مخططات خادعة ينفذها عماله في الخارج، مستخدمين بيانات حساسة للابتزاز والحصول على مدفوعات ضخمة.

أسلوب الاحتيال وأسماء الكيانات

المخطط المعروف بأسماء Coral Sleet/Jasper Sleet، PurpleDelta، Wagemole يعتمد على وثائق مزورة وهويات مسروقة وشخصيات وهمية لتمكين عمال تكنولوجيا المعلومات من الحصول على وظائف عن بُعد في شركات شرعية. جزء كبير من الرواتب يتم تحويله إلى كوريا الشمالية لدعم برامجها العسكرية.

من بين الأفراد والكيانات المستهدفة:

- Amnokgang Technology Development Company: شركة تدير وفود عمال تكنولوجيا المعلومات بالخارج وتشارك في أنشطة شراء غير مشروعة.

- Nguyen Quang Viet: مدير شركة فيتنامية ساعد في تحويل 2.5 مليون دولار إلى عملات مشفرة بين 2023 و2025.

- Do Phi Khanh وHoang Van Nguyen: شركاء في فتح حسابات مصرفية وغسل الأموال لصالح عناصر كورية شمالية.

- Yun Song Guk: مواطن كوري شمالي يقود مجموعة من العمال في لاوس منذ 2023، أدار عشرات المعاملات المالية.

دور الذكاء الاصطناعي في الاحتيال

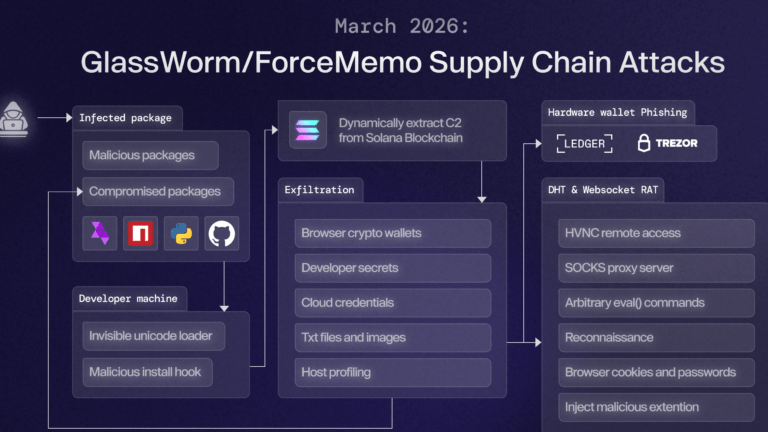

أحد أبرز جوانب المخطط هو استخدام الذكاء الاصطناعي لتزوير الهويات الرقمية، إنشاء صور شخصية احترافية عبر تطبيق Faceswap، وتطوير مواقع شركات وهمية. كما يتم استغلال أدوات LLMs بعد اختراقها (jailbreaking) لتوليد مكونات برمجيات خبيثة بسرعة.

بحسب مايكروسوفت، فإن مجموعة Jasper Sleet تستخدم الذكاء الاصطناعي عبر دورة الهجوم كاملة: من الحصول على الوظائف، إلى البقاء فيها، ثم إساءة استخدام الوصول على نطاق واسع.

البنية التشغيلية للشبكة

تقوم الشبكة على هيكل متعدد المستويات يشمل:

- المجندون: مسؤولون عن فرز العمال وتسجيل مقابلات أولية.

- الميسّرون والعمال: ينشئون شخصيات وهمية ويحصلون على وظائف حرة أو بدوام كامل.

- المتعاونون: يقدمون هوياتهم أو بياناتهم لمساعدة العمال في إتمام عملية التوظيف والحصول على أجهزة الشركة.

تقارير من Flare وIBM X-Force أوضحت أن هؤلاء العمال يستخدمون أدوات مثل IP Messenger للتواصل الداخلي، وGoogle Translate لصياغة طلبات التوظيف والتفاعل مع أدوات مثل ChatGPT، إضافة إلى جداول زمنية لتتبع التقدم في العمل.

الأبعاد الأمنية

هذه العمليات لا تقتصر على الاحتيال المالي، بل تشمل أيضاً نشر برمجيات خبيثة لسرقة بيانات حساسة وابتزاز الشركات. كما أن اعتمادهم على العمل عن بُعد من الصين باستخدام خدمات VPN مثل Astrill يمنحهم القدرة على إخفاء مواقعهم الحقيقية وتجاوز القيود.

الخبراء يحذرون من أن هذه الأنشطة يجب التعامل معها كتهديد داخلي، حيث يعتمد المهاجمون على وصول طويل الأمد وموثوق، مما يستدعي مراقبة أنماط الدخول غير الطبيعية واستخدام بيانات الاعتماد الشرعية بشكل مشبوه.