أفاد تقرير تقني صادر عن ReliaQuest أن مجموعة LeakNet تبنت أسلوب ClickFix كوسيلة جديدة للوصول الأولي إلى الضحايا. يقوم هذا الأسلوب بخداع المستخدمين لتشغيل أوامر خبيثة يدوياً عبر واجهات تبدو شرعية مثل التحقق من CAPTCHA، بدلاً من الاعتماد على بيانات اعتماد مسروقة من وسطاء الوصول الأولي (IABs).

هذا التحول يمنح المجموعة مزايا استراتيجية، أبرزها تقليل الاعتماد على أطراف ثالثة، خفض تكلفة استهداف كل ضحية، وتوسيع نطاق الهجمات بسرعة أكبر.

محمّل Deno وتنفيذ في الذاكرة

إلى جانب أسلوب ClickFix، تعتمد LeakNet على محمّل مبني على Deno JavaScript runtime لتنفيذ حمولة مشفرة بـ Base64 مباشرة في الذاكرة، مما يقلل من الأدلة على القرص ويصعّب عملية الكشف.

الحمولة تقوم بـ:

- إنشاء بصمة للجهاز المصاب.

- الاتصال بخادم خارجي لجلب برمجيات إضافية.

- الدخول في حلقة polling لتنفيذ شيفرات جديدة بشكل متكرر عبر Deno.

كما رُصدت محاولات أخرى لاستخدام التصيّد عبر Microsoft Teams لإطلاق سلسلة حمولة تنتهي بنفس المحمّل القائم على Deno، ما يشير إما إلى توسع أساليب LeakNet أو تبني جهات أخرى لهذه التقنية.

منهجية ما بعد الاختراق

بعد الوصول الأولي، تتبع LeakNet سلسلة خطوات متكررة:

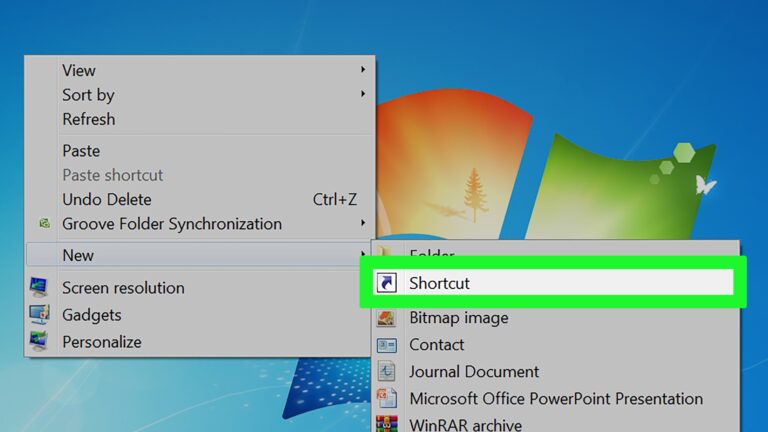

- DLL Side-Loading لتشغيل مكتبات خبيثة.

- التحرك الجانبي عبر PsExec.

- سرقة البيانات وتخزينها في S3 buckets لتقليل الاشتباه.

- تنفيذ أوامر مثل cmd.exe /c klist لمعرفة الحسابات والخدمات المتاحة بالفعل، مما يسرّع عملية الانتشار داخل الشبكة.

سياق أوسع في مشهد الفدية

ظهور LeakNet بأسلوب جديد يتزامن مع تقرير Google Threat Intelligence Group (GTIG) الذي أشار إلى أن مجموعات مثل Qilin, Akira, Cl0p, Play, SafePay, Lynx, RansomHub, DragonForce, Sinobi تتصدر مشهد الفدية من حيث عدد الضحايا.

التقرير أوضح أن ثلث الحوادث تبدأ باستغلال ثغرات في VPNs وجدران الحماية، وأن 77% من الهجمات تضمنت سرقة بيانات، بزيادة ملحوظة عن عام 2024. ورغم الاضطرابات بين المجموعات، فإن منظومة الابتزاز لا تزال صامدة، مع تحول بعض المهاجمين نحو استهداف مؤسسات أصغر بكثافة أكبر بدلاً من الشركات الكبرى.