كشفت شركة Positive Technologies عن نشاط جديد لمجموعة التهديد السيبراني المعروفة باسم UnsolicitedBooker، حيث استهدفت شركات الاتصالات في كل من قيرغيزستان وطاجيكستان. هذا التحول يمثل انتقالاً من هجمات سابقة ركزت على كيانات سعودية، ويعكس اتساع نطاق عمليات المجموعة التي تنشط منذ عام 2023 في آسيا وأفريقيا والشرق الأوسط.

أدوات هجومية نادرة وأبواب خلفية متعددة

الهجمات الأخيرة تضمنت نشر بابين خلفيين هما LuciDoor وMarsSnake، وكلاهما مكتوب بلغة C++.

- LuciDoor: يقوم بجمع معلومات النظام، إرسالها إلى خادم تحكم وسيطرة (C2) بشكل مشفر، وتنفيذ أوامر عبر cmd.exe، إضافة إلى كتابة ورفع الملفات.

- MarsSnake: يتميز بقدرة على جمع بيانات النظام، تنفيذ أوامر عشوائية، وقراءة أو كتابة أي ملف على القرص.

اللافت أن المجموعة استخدمت أدوات نادرة ذات منشأ صيني، كما لجأت في بعض الحالات إلى تشغيل خوادم C2 عبر أجهزة راوتر مخترقة، مع محاكاة للبنية التحتية الروسية لإخفاء مصدر الهجمات.

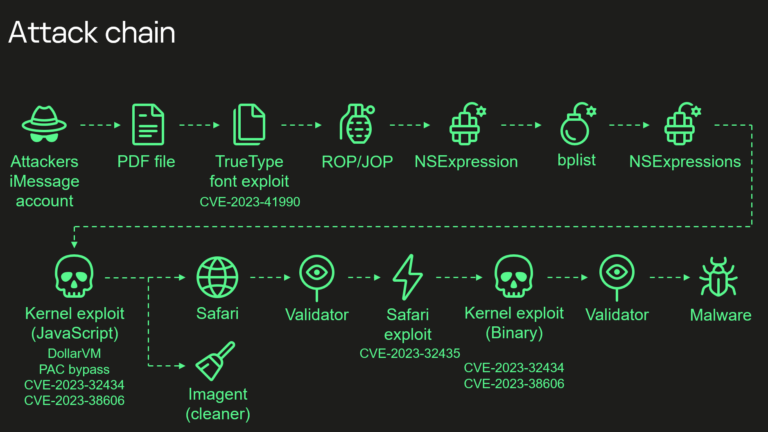

أساليب التصيد والاختراق

اعتمدت الهجمات على رسائل تصيد عبر البريد الإلكتروني تحتوي مستندات Microsoft Office مزيفة تعرض خطط أسعار شركات الاتصالات، لكنها تخفي تعليمات لتشغيل وحدات ماكرو خبيثة. هذه الوحدات تُسقط برامج تحميل مثل LuciLoad وMarsSnakeLoader، والتي بدورها تنشر الأبواب الخلفية.

في يناير 2026، استخدمت المجموعة روابط لمستندات مزيفة بدلاً من المرفقات المباشرة، مما يعكس تطوراً في أساليبها لتجاوز أنظمة الحماية.

مجموعات أخرى تقلّد وتهاجم روسيا

إلى جانب نشاط UnsolicitedBooker، ظهر فاعل تهديد جديد يُعرف باسم PseudoSticky، والذي يقلّد تكتيكات مجموعة موالية لأوكرانيا تُدعى Sticky Werewolf. هذا الفاعل استهدف كيانات روسية في قطاعات التجزئة والبناء والبحث باستخدام برمجيات خبيثة مثل RemcosRAT وDarkTrack RAT.

كما رُصدت مجموعة أخرى تُعرف باسم Cloud Atlas، اعتمدت على مستندات Word خبيثة تستغل ثغرة CVE-2018-0802 لنشر برمجيات مخصصة مثل VBShower وVBCloud.