كشفت تقارير مشتركة من Google Mandiant وGoogle Threat Intelligence Group (GTIG) عن استغلال ثغرة أمنية بالغة الخطورة في منتج Dell RecoverPoint for Virtual Machines منذ منتصف عام 2024، من قبل مجموعة تهديد مرتبطة بالصين تُعرف باسم UNC6201.

تفاصيل الثغرة CVE-2026-22769

- درجة الخطورة: 10.0 (قصوى).

- السبب: وجود بيانات اعتماد ثابتة (hard-coded credentials) في نسخ قبل الإصدار 6.0.3.1 HF1.

- التأثير: تمكين مهاجم غير مصادق من الوصول إلى النظام الأساسي والحصول على صلاحيات الجذر (root-level persistence).

- المنتجات المتأثرة: إصدارات متعددة من RecoverPoint for VMs بدءاً من 5.3 SP2 حتى 6.0 SP3 P1.

أسلوب الاستغلال

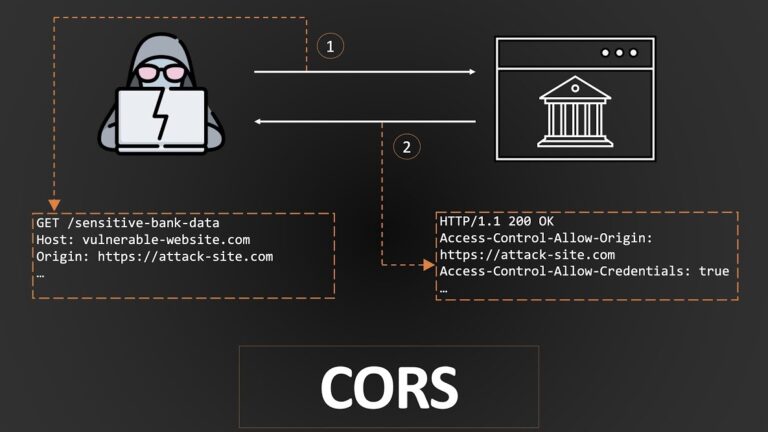

وفقاً لـ Google، تتعلق الثغرة بحساب admin في مدير Apache Tomcat، ما يسمح للمهاجمين برفع web shell باسم SLAYSTYLE عبر واجهة /manager/text/deploy. هذا يتيح تنفيذ أوامر بصلاحيات الجذر وزرع باب خلفي يُعرف باسم BRICKSTORM، ولاحقاً نسخة مطورة منه باسم GRIMBOLT.

- GRIMBOLT يتميز بقدرات تخفٍ أكبر، ويستخدم تقنيات تجعل تحليله أصعب، مثل Ahead-of-Time compilation بلغة C#.

- الهجمات استهدفت مؤسسات في أميركا الشمالية، مع اعتماد المهاجمين على واجهات شبكة افتراضية مؤقتة (Ghost NICs) للتنقل داخل الشبكات ثم حذفها لإخفاء الأثر.

ارتباطات مع مجموعات أخرى

- هناك تداخلات بين UNC6201 وUNC5221، وكلاهما مرتبط بالصين ويستغل تقنيات افتراضية وثغرات في منتجات مثل Ivanti.

- استخدام BRICKSTORM ارتبط أيضاً بمجموعة ثالثة تُعرف باسم Warp Panda، ما يعكس شبكة معقدة من التهديدات.

توصيات Dell

- نشر RecoverPoint for VMs في شبكات داخلية موثوقة ومحمية بجدران نارية وتقسيم شبكي.

- عدم استخدامه على شبكات عامة أو غير موثوقة.

- الترقية الفورية إلى الإصدار 6.0.3.1 HF1 أو تطبيق الإصلاحات الموصى بها للإصدارات الأقدم.