أصدر مشروع Notepad++ تحديثاً أمنياً جديداً (الإصدار 8.9.2) لمعالجة ثغرات استغلها مهاجمون متقدمون من الصين لاختراق آلية التحديث الخاصة بالبرنامج وتوزيع برمجيات خبيثة على أهداف محددة.

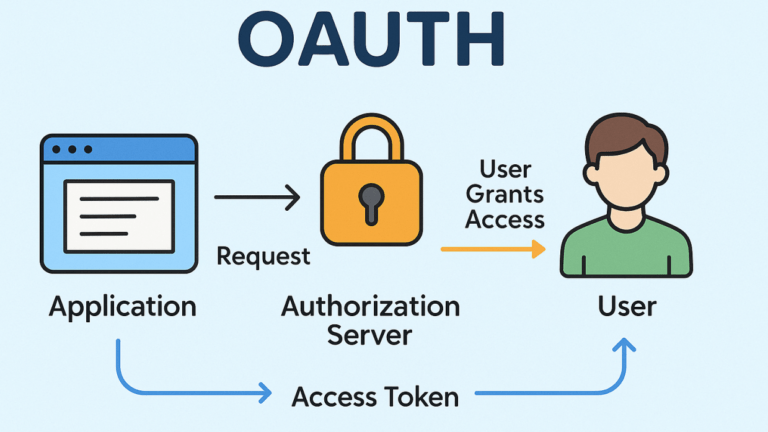

تصميم “القفل المزدوج” لحماية التحديثات

أوضح المطوّر Don Ho أن الإصدار الجديد يعتمد على آلية “القفل المزدوج”، التي تجعل عملية التحديث أكثر صلابة وصعوبة في الاستغلال. وتشمل هذه الآلية:

- التحقق من توقيع المثبّت الذي يتم تنزيله من GitHub (مفعل منذ الإصدار 8.8.9).

- التحقق من توقيع ملف XML الذي يُرجعه خادم التحديث الرسمي.

تحسينات أمنية في مكوّن WinGUp

إلى جانب ذلك، تم إدخال تغييرات أمنية على مكوّن التحديث التلقائي WinGUp، أبرزها:

- إزالة ملف libcurl.dll لتفادي مخاطر التحميل الجانبي لـ DLL.

- إزالة خيارات SSL غير الآمنة: CURLSSLOPT_ALLOW_BEAST وCURLSSLOPT_NO_REVOKE.

- تقييد إدارة الإضافات بحيث لا تُنفذ إلا من برامج موقعة بنفس شهادة WinGUp.

معالجة ثغرات عالية الخطورة

التحديث يعالج أيضاً ثغرة أمنية خطيرة (CVE-2026-25926، بدرجة خطورة 7.3) مرتبطة بمسار بحث غير آمن (CWE-426) عند تشغيل Windows Explorer دون تحديد المسار المطلق. هذه الثغرة قد تسمح بتنفيذ تعليمات برمجية خبيثة إذا تمكن المهاجم من التحكم في دليل العمل.

خلفية الهجوم وسلسلة التوريد

في يونيو 2025، تمكنت مجموعة قرصنة مرتبطة بالصين تُعرف باسم Lotus Panda من استغلال اختراق على مستوى مزوّد الاستضافة لتحويل حركة التحديثات إلى خوادم خبيثة، ما أدى إلى توزيع باب خلفي جديد أُطلق عليه اسم Chrysalis. وقد استهدف الهجوم مؤسسات وأفراداً في فيتنام، السلفادور، أستراليا، الفلبين، الولايات المتحدة، أمريكا الجنوبية وأوروبا، شمل قطاعات مثل الطاقة، المال، الحكومة، التصنيع، وتطوير البرمجيات.

توصيات للمستخدمين

ينصح الخبراء جميع مستخدمي Notepad++ بالترقية فوراً إلى الإصدار 8.9.2، والتأكد من تنزيل المثبّت من النطاق الرسمي للبرنامج، لتفادي أي محاولات استغلال مستقبلية.