كشفت شركة الأمن السيبراني CYFIRMA عن حملة تصيّد موجّهة تقودها مجموعة APT36 المعروفة أيضاً باسم Transparent Tribe، تستهدف أنظمة التشغيل BOSS Linux المنتشرة في الشبكات الحكومية الهندية. تبدأ الهجمات عبر رسائل بريد إلكتروني مصممة بعناية لإغراء الموظفين بفتح ملفات اختصار خبيثة مخصصة لنظام لينكس، والتي بمجرد تشغيلها تقوم بتنزيل وتشغيل مكونات ضارة في الخلفية، بينما تعرض للمستخدم محتوى يبدو سليماً لتضليل الضحايا.

أدوات التحكم عن بُعد

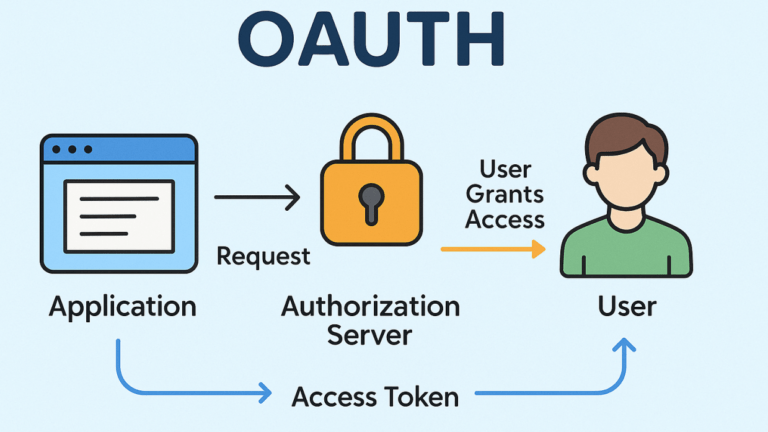

الهجوم يتطور لاحقاً إلى نشر أداة Remote Administration Tool (RAT) مكتوبة بلغة Python، قادرة على جمع معلومات النظام، التواصل مع خوادم خارجية، وتنفيذ أوامر تمنح المهاجمين سيطرة كاملة عن بُعد على الأجهزة المصابة. هذه القدرة تمنح المجموعة إمكانية التوسع في الاستغلال، بما يشمل سرقة البيانات أو تعطيل الأنظمة الحيوية.

دلالات على تطور أساليب التجسس

بحسب الخبراء، فإن نشاط المجموعة يعكس اتجاهاً أوسع في عمليات التجسس المدعومة من دول، حيث يتم اعتماد آليات تسليم متكيفة وواعية بالسياق، لتندمج بسلاسة مع بيئة التقنية المستهدفة. هذا النهج يعزز قدرة المهاجمين على تجاوز أنظمة الحماية التقليدية، ويزيد من صعوبة اكتشاف الهجمات في مراحلها المبكرة.

انعكاسات على الأمن الحكومي

الهجمات على أنظمة BOSS Linux، التي تُستخدم على نطاق واسع في المؤسسات الحكومية الهندية، تبرز الحاجة الملحة إلى تعزيز الوعي الأمني لدى الموظفين، وتطبيق سياسات صارمة لمراجعة البريد الإلكتروني والملفات المرسلة. كما تؤكد أهمية الاستثمار في حلول مراقبة متقدمة قادرة على كشف الأنشطة الخفية التي تعتمدها مجموعات مثل APT36.