كشفت شركة كاسبرسكي عن حملة اختراق متطورة تقودها مجموعة ToddyCat، والتي طورت أدوات جديدة لسرقة بيانات البريد الإلكتروني من الشركات المستهدفة، بما في ذلك رسائل Outlook ورموز الوصول إلى خدمات Microsoft 365. وتُعد هذه المجموعة من الجهات الفاعلة المتقدمة في التهديدات (APT) النشطة منذ عام 2020، والتي ركزت هجماتها على مؤسسات في أوروبا وآسيا.

TCSectorCopy: أداة مخصصة لسرقة ملفات البريد الإلكتروني

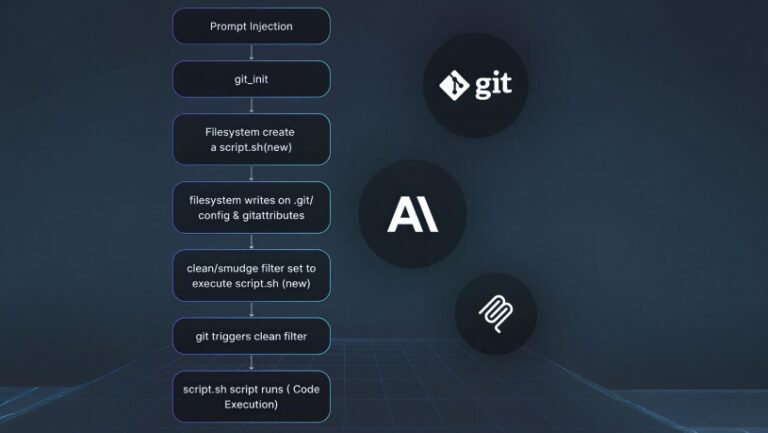

أبرز ما كشفت عنه كاسبرسكي هو أداة جديدة تُدعى TCSectorCopy، مكتوبة بلغة C++، تُستخدم لنسخ ملفات OST (ملفات تخزين Outlook دون اتصال) من الأجهزة المستهدفة. تقوم الأداة بفتح القرص كجهاز للقراءة فقط، وتنسخ محتوى الملف قطاعاً تلو الآخر، متجاوزة القيود التي تمنع الوصول إلى هذه الملفات أثناء تشغيل Outlook. بعد نسخ الملفات، تُستخدم أداة XstReader مفتوحة المصدر لاستخراج محتوى الرسائل الإلكترونية.

TomBerBil: نسخة PowerShell تستهدف متصفحات الويب عبر الشبكة

رُصدت نسخة جديدة من أداة TomBerBil، مكتوبة بلغة PowerShell، تُستخدم لاستخراج بيانات من متصفح Firefox، وتعمل من خلال حسابات ذات صلاحيات عالية على وحدات تحكم النطاق (Domain Controllers). تستغل هذه النسخة بروتوكول SMB للوصول إلى ملفات المتصفح على الأجهزة البعيدة، وتجمع سجل التصفح، وملفات تعريف الارتباط، وكلمات المرور المحفوظة.

رغم أن هذه الملفات تكون مشفّرة باستخدام Windows DPAPI، فإن TomBerBil قادرة على استخراج مفاتيح التشفير اللازمة لفك تشفير البيانات، باستخدام معرف المستخدم (SID) وكلمة المرور.

سرقة رموز الوصول إلى Microsoft 365 من الذاكرة

اعتمدت ToddyCat أيضاً على أداة مفتوحة المصدر تُدعى SharpTokenFinder، مكتوبة بلغة C#، للبحث عن رموز JSON Web Tokens (JWTs) المخزنة في الذاكرة، والتي تُستخدم للوصول إلى تطبيقات Microsoft 365. في إحدى الحالات، فشلت الأداة في تنفيذ مهمتها بسبب تدخل برنامج أمني، ما دفع المهاجمين لاستخدام أداة ProcDump من حزمة Sysinternals لأخذ نسخة من ذاكرة عملية Outlook.exe وتحليلها لاحقاً.

استغلال ثغرات سابقة وتطور مستمر في الأساليب

في وقت سابق من عام 2024، استغلت ToddyCat ثغرة أمنية في أداة ESET Command Line Scanner (CVE-2024-11859) لتوزيع برمجية خبيثة جديدة تُدعى TCESB. وتُظهر هذه الحملة الأخيرة مدى تطور المجموعة في تطوير أدواتها وتكييفها مع بيئات مختلفة، مع التركيز على إخفاء الأنشطة داخل البنية التحتية المخترقة والوصول إلى المراسلات الحساسة.