أصدرت شركة مايكروسوفت تحذيرًا أمنيًا بشأن حملة اختراق مالية متطورة يقودها فاعل تهديد يُعرف باسم Storm-2657، تستهدف حسابات الموظفين في منصات الموارد البشرية (HR SaaS) بهدف تحويل رواتب العاملين إلى حسابات يسيطر عليها المهاجمون.

حملة “قراصنة الرواتب” تستهدف قطاع التعليم العالي

ذكرت وحدة استخبارات التهديدات في مايكروسوفت أن المجموعة تستهدف مؤسسات أمريكية، وخاصة الجامعات والقطاع التعليمي العالي، بغرض الوصول إلى أنظمة مثل Workday ومنصات إدارة الموارد البشرية الأخرى التي تعتمد على نموذج الخدمة السحابية (SaaS).

وأوضحت الشركة أن أي منصة SaaS تحتوي على بيانات مالية أو معلومات بنكية لموظفين قد تكون هدفًا محتملاً للهجمات المالية المشابهة، مشيرة إلى أن بعض تفاصيل الحملة — التي حملت الاسم الرمزي Payroll Pirates — كانت قد رُصدت سابقًا من قِبل باحثين في Silent Push وMalwarebytes وHunt.io.

هندسة اجتماعية لا تستغل ثغرات تقنية

تميّزت هذه الهجمات بكونها لا تعتمد على ثغرات برمجية في الأنظمة المستهدفة، بل تستغل نقاط الضعف البشرية مثل ضعف إجراءات المصادقة متعددة العوامل (MFA). إذ يستخدم المهاجمون رسائل تصيّد موجهة للحصول على بيانات الدخول وأكواد التحقق، مما يمكّنهم من السيطرة على حسابات الموظفين وتعديل معلومات الرواتب لتحويلها إلى حساباتهم الخاصة.

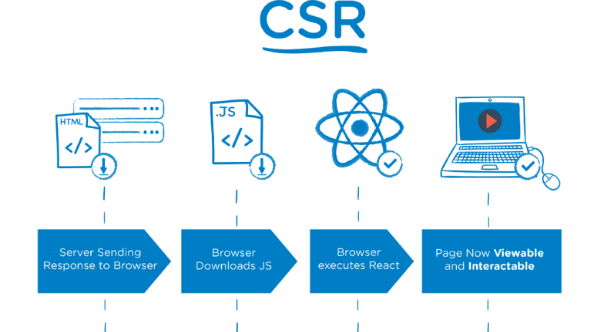

وأشارت مايكروسوفت إلى أن الحملة استغلت في النصف الأول من عام 2025 روابط تصيّد من نوع “المهاجم في المنتصف” (Adversary-in-the-Middle – AitM) لاعتراض بيانات اعتماد الدخول إلى Exchange Online، ثم الدخول إلى حسابات Workday عبر تسجيل الدخول الأحادي (SSO).

تكتيكات متقدمة لإخفاء الأنشطة

بعد اختراق الحسابات، يقوم المهاجمون بإنشاء قواعد داخل البريد الإلكتروني لحذف التنبيهات التلقائية من Workday، لإخفاء التعديلات غير المصرح بها. كما يغيرون إعدادات تحويل الرواتب بحيث تذهب المدفوعات المستقبلية إلى حساباتهم، ويضيفون أرقام هواتفهم الخاصة كأجهزة مصادقة جديدة لضمان استمرار الوصول.

وتُستخدم الحسابات المخترقة لاحقًا في إرسال موجات جديدة من رسائل التصيّد، سواء داخل نفس المؤسسة أو إلى جامعات أخرى.

اتساع نطاق الاستهداف وتوصيات الحماية

رصدت مايكروسوفت 11 حسابًا مخترقًا في ثلاث جامعات منذ مارس 2025، استُخدمت لإرسال رسائل تصيّد إلى نحو 6000 مستخدم في 25 جامعة. وتضمنت الرسائل موضوعات خادعة مثل التحذير من أمراض أو مخالفات سلوكية داخل الحرم الجامعي لإثارة القلق ودفع المستلمين للنقر على الروابط المزيفة.

وحثت مايكروسوفت المؤسسات على اعتماد أساليب مصادقة مقاومة للتصيّد مثل مفاتيح أمان FIDO2، ومراجعة الحسابات بحثًا عن مؤشرات اختراق كوجود أجهزة MFA مجهولة أو قواعد بريد إلكتروني مشبوهة.