كشفت شركة الأمن السحابي Wiz عن رصد استغلال فعلي في البرية لثغرة في أداة Pandoc على أنظمة لينكس، وذلك ضمن هجمات تهدف لاختراق خدمة بيانات مثيلات أمازون AWS Instance Metadata Service (IMDS) وسرقة بيانات اعتماد هوية وإدارة وصول (IAM) الخاصة بخدمات EC2.

تفاصيل الثغرة وطريقة الاستغلال

الثغرة تحمل المعرف CVE-2025-51591 (بدرجة خطورة متوسطة CVSS: 6.5)، وتتمثل في ثغرة تزوير طلبات من جهة الخادم (SSRF) ناجمة عن معالجة أداة Pandoc لعناصر iframe داخل مستندات HTML. يسمح ذلك للمهاجم بحقن إطار HTML موجّه إلى خادم IMDS (العنوان 169.254.169[.]254) واستخراج محتويات حساسة مثل بيانات اعتماد IAM المرتبطة بالمثيل.

تُعتبر خدمة IMDS عنصرًا أساسيًا في بيئة AWS، إذ توفر معلومات عن المثيلات الجارية بالإضافة إلى بيانات اعتماد قصيرة الأمد يمكن للتطبيقات استخدامها للتفاعل مع خدمات مثل S3 وRDS وDynamoDB دون تخزين مفاتيح على الخادم نفسه.

خلفية عن استغلال SSRF في بيئات السحابة

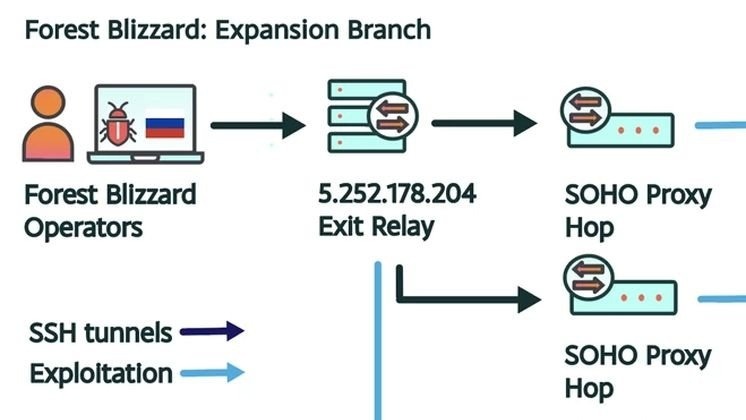

تُعد ثغرات SSRF وسيلة شائعة لسرقة بيانات اعتماد IAM عبر خداع التطبيقات على مثيلات EC2 لإرسال طلبات إلى IMDS نيابة عن المهاجم. وقد وثقت شركة Mandiant منذ عام 2021 هجمات نفذتها مجموعة UNC2903 ضد بيئات AWS باستخدام ثغرة SSRF في أداة Adminer (CVE-2021-21311). ويعود السبب الجوهري لخطورة IMDS إلى أن الإصدار الأول IMDSv1 يعتمد على بروتوكول طلب-استجابة، مما يجعله هدفًا جذابًا للهجمات.

نتائج تحليل Wiz والتحديات الأمنية

أوضحت Wiz أن المهاجمين قدّموا مستندات HTML تحتوي على عناصر iframe تستهدف مسارات حساسة مثل /latest/meta-data/iam/info، غير أن الهجمات باءت بالفشل بسبب اعتماد IMDSv2، الذي يفرض آلية مصادقة قائمة على الرموز (tokens) تقلل من فعالية هجمات SSRF. كما رصدت Wiz محاولات استغلال موازية لثغرة SSRF في ClickHouse ضد منصة Google Cloud، لكنها لم تنجح.

سبل التخفيف والتوصيات

يوصى باستخدام خيارات Pandoc مثل “-f html+raw_html” أو “–sandbox” لمنع تضمين محتوى iframes الضار. كما تحذر شركات الأمن من أن الاعتماد على IMDSv1 ما يزال يعرّض المؤسسات للخطر عند استخدام برمجيات طرف ثالث غير مُحدّثة.

توصي Mandiant وAWS بفرض IMDSv2 على جميع مثيلات EC2، مع الالتزام بمبدأ أقل الصلاحيات (PoLP) عند تعيين الأدوار لتقليل الأضرار في حال وقوع اختراق.