كشفت Elastic Security Labs عن ظهور برنامج ضار جديد يُدعى DOUBLELOADER يستخدم أداة التعتيم المفتوحة المصدر ALCATRAZ، في تطور مثير للقلق في المشهد الأمني السيبراني منذ ديسمبر 2024.

كيف يعمل DOUBLELOADER؟

آلية العمل الرئيسية:

-

جمع المعلومات: يجمع البرنامج الضار بيانات الجهاز المستهدف

-

طلب التحديثات: يحاول تنزيل نسخة محدثة من نفسه

-

الاتصال بالخادم: يتواصل مع عنوان IP ثابت (185.147.125[.]81) مخزن داخل البرنامج

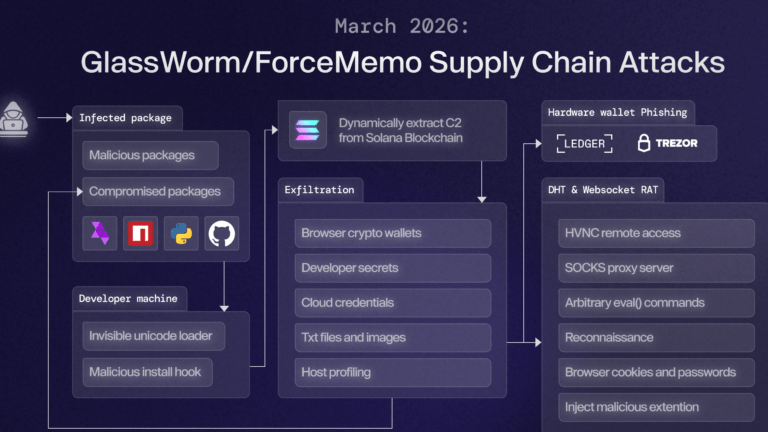

الارتباط ببرامج ضارة أخرى:

-

يُنشر غالباً مع برنامج Rhadamanthys Stealer لسرقة البيانات

-

يشكل جزءاً من سلسلة هجمات متطورة

تقنية ALCATRAZ للتعتيم: سلاح ذو حدين

مميزات الأداة:

✔ مفتوحة المصدر

✔ مصممة خصيصاً لتعقيد تحليل البرامج الضارة

✔ تستخدم تقنيات متقدمة لإخفاء التدفق التحكمي

تأثيرها على التحليل الأمني:

-

تزيد من صعوبة استخدام أدوات التحليل الثنائي

-

تطيل وقت عملية الهندسة العكسية

-

تجعل عملية فك التجميع صعبة المتابعة

تحليل التهديدات الأمنية.. والجهات المستهدفة:

-

الأفراد: عبر سرقة البيانات الشخصية

-

الشركات: خاصة تلك التي تتعامل مع معلومات حساسة

-

المؤسسات الحكومية: لاختراق البنية التحتية الحيوية

الدول الأكثر عرضة للخطر:

-

الولايات المتحدة

-

دول الاتحاد الأوروبي

-

الدول الآسيوية المتقدمة تقنياً

إحصائيات وتقارير أمنية

| النسبة | النشاط الضار |

|---|---|

| 37% زيادة | في استخدام أدوات التعتيم خلال 2025 |

| 62% من الهجمات | تستخدم تقنيات متطورة لإخفاء النشاط |

| 89% من الخبراء | يعتبرون هذه التقنيات تهديداً خطيراً |

نصائح أمنية عاجلة

للأفراد:

-

تحديث أنظمة التشغيل بانتظام

-

استخدام برامج مكافحة فيروسات موثوقة

-

تجنب النقر على روابط مشبوهة

للشركات:

-

تطبيق مبدأ الامتياز الأدنى

-

مراقبة حركة الشبكة لاكتشاف الاتصالات المشبوهة

-

تدريب الموظفين على التهديدات الإلكترونية الحديثة

مستقبل التهديدات الإلكترونية

يتوقع الخبراء:

→ تزايد استخدام تقنيات التعتيم في الهجمات

→ تطور أساليب أكثر تعقيداً للتهرب من الكشف

→ حاجة ماسة لتطوير أدوات تحليل أكثر تطوراً