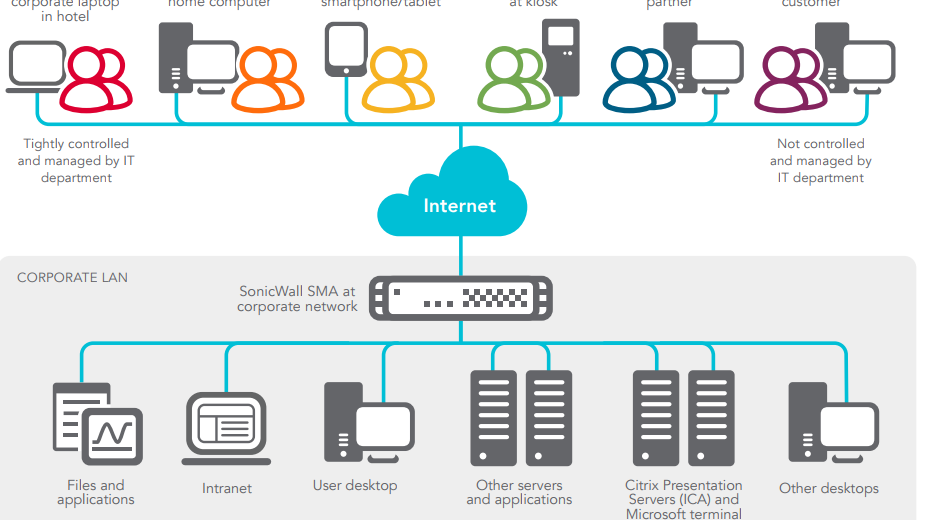

أصدرت شركة سايكوول تصحيحات عاجلة لثلاث ثغرات أمنية حرجة في أجهزتها من فئة SMA 100 Secure Mobile Access، والتي قد تسمح للمهاجمين بتنفيذ أوامر عن بُعد بأعلى صلاحيات (روت).

الثغرات المحددة:

-

CVE-2025-32819 (درجة خطورة 8.8/10):

-

تسمح لمستخدم VPN معتمد بتجاوز قيود المسار (Path Traversal) وحذف ملفات نظام حساسة، مما قد يؤدي إلى إعادة الضبط الإعدادات الافتراضية للجهاز.

-

-

CVE-2025-32820 (درجة خطورة 8.3/10):

-

تمكن المهاجم المعتمد من حقن أوامر لتحويل أي مجلد على الجهاز إلى قابل للكتابة.

-

-

CVE-2025-32821 (درجة خطورة 6.7/10):

-

تسمح للمسؤول عن VPN بتحميل ملفات خبيثة عبر حقن أوامر نظام.

-

تحذيرات الخبراء:

حذرت Rapid7 من أن المهاجمين يمكنهم:

-

تسلسل استغلال هذه الثغرات لتحويل مجلدات نظام حساسة إلى قابلة للكتابة

-

تصعيد الصلاحيات إلى مسؤول كامل

-

تنفيذ أوامر خطيرة بمستوى صلاحيات “روت”

الأجهزة المتأثرة:

تشمل الثغرات جميع أجهزة سلسلة SMA 100 (طرازات 200، 210، 400، 410، 500v).

التصحيح المطلوب:

أصدرت سايكوول الإصدار 10.2.1.15-81sv الذي يحتوي على التصحيحات اللازمة.

تحذيرات إضافية:

-

قد تكون ثغرة CVE-2025-32819 مستغلة سابقًا كـ “ثغرة يوم صفر” حسب تحقيقات NCC Group

-

تم رصد استغلال ثغرات سابقة في هذه الأجهزة مؤخرًا (مثل CVE-2021-20035 و CVE-2023-44221)

نصائح أمنية عاجلة:

-

تحديث الأجهزة فورًا للإصدار المصحح

-

مراجعة سجلات الوصول لاكتشاف أي أنشطة مشبوهة

-

تقييد صلاحيات مستخدمي VPN