حذرت شركة مايكروسوفت من حصان طروادة جديد يُعرف باسم StilachiRAT، يتمتع بتقنيات متطورة لتجنب الاكتشاف والاستمرار في البيئات المستهدفة بهدف سرقة البيانات الحساسة.

وأوضحت فريق الاستجابة للحوادث في مايكروسوفت أن البرمجية الخبيثة تمتلك قدرات على سرقة بيانات النظام المستهدف، بما في ذلك بيانات الاعتماد المخزنة في المتصفح، معلومات المحافظ الرقمية، محتوى الحافظة (Clipboard)، ومعلومات النظام.

خصائص StilachiRAT وآلية عمله

تم اكتشاف StilachiRAT لأول مرة في نوفمبر 2024، حيث تم تضمين ميزاته في وحدة DLL تحمل اسم “WWStartupCtrl64.dll”. لم يتم حتى الآن ربط هذا التهديد بأي جهة تهديد معروفة أو دولة محددة.

لم يتم التأكد بعد من كيفية انتشار هذا البرمجية الخبيثة، ولكن مايكروسوفت أشارت إلى أن مثل هذه الفيروسات يمكن تثبيتها من خلال وسائل وصول أولية متعددة، مما يجعل من الضروري أن تتخذ المؤسسات التدابير الأمنية الكافية لحماية أجهزتها.

جمع البيانات واستهداف المحافظ الرقمية

يعمل StilachiRAT على جمع معلومات النظام المتعددة، بما في ذلك:

- تفاصيل نظام التشغيل.

- معرفات الأجهزة مثل أرقام BIOS.

- وجود كاميرا نشطة.

- جلسات بروتوكول سطح المكتب البعيد (RDP) النشطة.

- التطبيقات التي تعمل في الواجهة الرسومية (GUI).

يتم جمع هذه البيانات عبر نموذج كائن المكون (COM) وواجهة إدارة المؤسسات المستندة إلى الويب (WBEM) باستخدام لغة استعلام WMI (WQL).

كما يستهدف حصان طروادة قائمة من إضافات محافظ العملات الرقمية المثبتة في متصفح Google Chrome، بما في ذلك:

Bitget Wallet، Trust Wallet، TronLink، MetaMask، TokenPocket، BNB Chain Wallet، OKX Wallet، Sui Wallet، Braavos – Starknet Wallet، Coinbase Wallet، Leap Cosmos Wallet، Manta Wallet، Keplr، Phantom، Compass Wallet for Sei، Math Wallet، Fractal Wallet، Station Wallet، ConfluxPortal، Plug.

قدرات StilachiRAT في سرقة البيانات والتحكم عن بعد

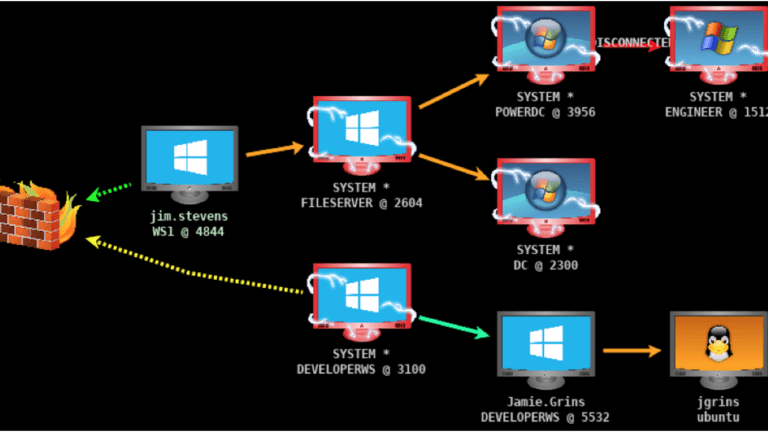

يقوم هذا البرنامج الخبيث بسرقة بيانات الاعتماد المخزنة في متصفح Chrome، ومراقبة محتوى الحافظة (Clipboard) دوريًا لاستخراج كلمات المرور أو بيانات العملات الرقمية. كما يمكنه مراقبة جلسات RDP عن طريق التقاط بيانات النافذة الأمامية، وإنشاء اتصال مع خادم بعيد لنقل البيانات المسروقة.

أوامر التحكم عن بعد

يتميز StilachiRAT بقدرات اتصال ثنائية الاتجاه مع خادم القيادة والتحكم (C2)، مما يسمح له بتنفيذ الأوامر الواردة. تتضمن هذه الأوامر:

- 07 – عرض مربع حوار يحتوي على HTML من عنوان URL معين.

- 08 – مسح سجلات الأحداث (Event Logs).

- 09 – تفعيل إيقاف النظام باستخدام API غير موثق في Windows.

- 13 – تلقي عنوان شبكة من خادم C2 وإنشاء اتصال صادر جديد.

- 14 – قبول اتصال شبكة وارد على منفذ TCP محدد.

- 15 – إنهاء اتصالات الشبكة المفتوحة.

- 16 – تشغيل تطبيق معين.

- 19 – البحث عن جميع النوافذ المفتوحة للعثور على نص شريط العنوان المطلوب.

- 26 – وضع النظام في حالة السكون أو الإسبات.

- 30 – سرقة كلمات مرور Google Chrome.

تجنب الاكتشاف

يعرض StilachiRAT سلوكًا مضادًا للطب الشرعي (Anti-forensic)، حيث يقوم بمسح سجلات الأحداث وإجراء فحوصات مستمرة لاكتشاف بيئات التحليل والأدوات الأمنية. كما يتضمن آليات لاكتشاف البيئات الافتراضية (Sandbox) ومنع تفعيله بالكامل داخل بيئات التحليل الأمنية.

كشف تهديدات سيبرانية جديدة

يأتي هذا الكشف بالتزامن مع تقرير صادر عن وحدة 42 من Palo Alto Networks، والذي أشار إلى اكتشاف ثلاث عينات غير عادية من البرمجيات الخبيثة، وهي:

- باب خلفي سلبي لخادم IIS تم تطويره بلغة C++/CLI، يسمح بتنفيذ الأوامر الواردة عبر طلبات HTTP.

- بوتكيت Bootkit يستخدم برنامج تشغيل Kernel غير آمن لتثبيت أداة تحميل التشغيل GRUB 2.

- زرع خبيث لنظام Windows يعتمد على إطار عمل استغلال بعد الاختراق “ProjectGeass” المطور بلغة C++.

يُستخدم الباب الخلفي لخادم IIS لمعالجة طلبات HTTP الواردة وتنفيذ الأوامر المخفية بداخلها، مما يتيح له تشغيل أوامر، جمع بيانات النظام، إنشاء عمليات جديدة، تنفيذ تعليمات PowerShell، وحقن كود Shellcode في العمليات الجارية.

أما البوتكيت، فهو عبارة عن ملف DLL بحجم 64 بت يعمل على تثبيت صورة قرص تحميل GRUB 2 باستخدام برنامج تشغيل Kernel شرعي يُعرف باسم “ampa.sys”. يعتقد الباحثون أن هذه العينة قد تكون إثبات مفهوم (PoC) طورتها جهات غير معروفة من جامعة ميسيسيبي.

.