قامت شركة البرمجيات المؤسسية SAP بتجميع 25 تصحيحًا أمنيًا في تحديثها لشهر مارس، حيث تمت معالجة ثغرات تؤثر على البرمجيات الوسيطة (middleware)، والواجهات، والتطبيقات المخصصة، وغيرها.

SAP تصدر تصحيحات لثغرات عالية الخطورة في برمجياتها المؤسسية Commerce وNetWeaver

جاءت هذه التحديثات كجزء من 25 تصحيحًا أمنيًا تم إصدارها يوم الثلاثاء ضمن دورة SAP الشهرية لإصدار التصحيحات.

ملاحظة الأمان SAP #3563927

تتناول هذه الملاحظة ثغرة أمنية حرجة في معاملة SA38 في خادم تطبيقات SAP NetWeaver Application Server ABAP. إذا تم استغلال هذه الثغرة (المُعرفة بـ CVE-2025-26661)، فإنها تمنح الوصول إلى وظائف “Class Builder” التي يجب أن تكون مقصورة على بيئة تطوير ABAP (ABAP Development Workbench).

تحصل هذه الثغرة على درجة 8.8 على مقياس CVSS، مما يجعلها قريبة من نطاق الخطورة الحرجة.

ما هو SAP NetWeaver Application Server ABAP؟

هو مكون وسيط في مجموعة برمجيات SAP يعمل كأساس للعديد من تطبيقات SAP. تربط هذه التكنولوجيا بين تفاعل المستخدم وتكامل مكونات سطح المكتب (طبقة العرض)، وخوادم تطبيقات ABAP وخوادم الرسائل (طبقة التطبيق)، وقواعد البيانات.

ABAP هي لغة برمجة خاصة بـ SAP.

ملاحظة الأمان SAP #3569602

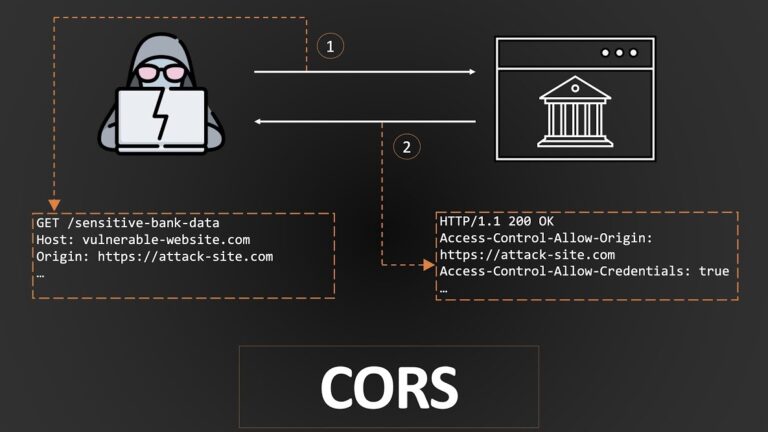

تغطي هذه الملاحظة ثغرة أمنية من نوع “Cross-Site Scripting” (XSS) في SAP Commerce، والتي تنشأ بسبب أخطاء أمنية في المكتبة مفتوحة المصدر swagger-ui المضمنة في البرمجيات الوسيطة.

الثغرة (المُعرفة بـ CVE-2025-27434) تتعلق بميزة “explore” في Swagger UI، والتي قد تسمح لمهاجم غير مصرح له بحقن تعليمات برمجية خبيثة من مصادر خارجية عبر هجوم XSS يعتمد على DOM. ومع ذلك، يحتاج الضحية المحتملة إلى أن يتم خداعها لوضع حمولة خبيثة في حقل إدخال، ربما عبر خداع هندسي اجتماعي.

إذا نجح الهجوم، يمكن للمهاجمين اختراق سرية وسلامة وتوافر التطبيق، مما يجعل هذه الثغرة تحصل على درجة عالية في مقياس CVSS تبلغ 8.8.

نصيحة للشركات:

يُنصح المؤسسات بمعالجة هذه الثغرة على الفور، أو على الأقل إزالة أي استخدام لـ swagger-ui في SAP Commerce أو حظر الوصول إلى وحدات تحكم Swagger كإجراءات وقائية مؤقتة لمنع الاستغلال المحتمل.

تصحيح آخر: ملاحظة الأمان SAP #3566851

تحمل هذه الملاحظة درجة CVSS تبلغ 8.6، وتتعلق بثغرة حجب خدمة (DoS) وثغرة حالة خطأ غير مُتحكم فيها في SAP Commerce Cloud.

كما يشمل التحديث تصحيحات لـ Apache Tomcat، وهي منصة لاستضافة تطبيقات الويب القائمة على Java، لمعالجة ثغرات تم اكتشافها العام الماضي (CVE-2024-38286 و CVE-2024-52316).

تصحيحات إضافية من SAP:

- ملاحظة الأمان SAP #3483344: تتناول ثغرات في فحص الصلاحيات المفقودة في SAP PDCE FIN-BA (CVE-2024-39592) بدرجة CVSS تبلغ 7.7.

- ملاحظة الأمان SAP #3576540: تُقدم إرشادات لأفضل الممارسات للمؤسسات التي تستخدم تطبيقات Java مخصصة في SAP BTP المبنية على إطار عمل Spring.

- ملاحظة الأمان SAP #3567974: تحتوي على تحديثات إرشادية حول ثغرة في SAP App Router تمت معالجتها الشهر الماضي.

يذكر أنه تم الكشف في مؤتمر Black Hat العام الماضي عن زيادة استهداف الأنظمة المؤسسية من SAP من قبل المهاجمين، بعد أن كانت تُعتبر لفترة طويلة نظامًا مغلقًا يصعب اختراقه.

تم إصدار تصحيحات SAP بالتزامن مع تحديثات من Microsoft وVMware وغيرها.