كشف باحثو الأمن السيبراني عن حملة تصيد جديدة عالية التخصص استهدفت “أقل من خمس” كيانات في الإمارات العربية المتحدة، حيث تم استخدام برنامج خلفي (backdoor) مكتوب بلغة Golang يُدعى “Sosano” لم يسبق توثيقه من قبل.

ووفقًا لشركة Proofpoint، التي اكتشفت النشاط الخبيث في أواخر أكتوبر 2024، تم توجيه الهجوم بشكل خاص ضد منظمات تعمل في مجال الطيران والاتصالات عبر الأقمار الصناعية. وتتبع الشركة هذه المجموعة الناشئة تحت اسم UNK_CraftyCamel.

استغلال بريد إلكتروني مخترق

من الجدير بالذكر أن المهاجمين استغلوا وصولهم إلى حساب بريد إلكتروني مخترق تابع لشركة الإلكترونيات الهندية INDIC Electronics لإرسال رسائل التصيد. وكانت الشركة الهندية في علاقة عمل موثوقة مع جميع الأهداف، حيث تم تخصيص رسائل التصيد لكل منها.

تفاصيل الهجوم

قالت Proofpoint في تقرير شاركته مع The Hacker News: “استغل UNK_CraftyCamel شركة إلكترونيات هندية مخترقة لاستهداف أقل من خمس منظمات في الإمارات العربية المتحدة باستخدام ملف ZIP خبيث يعتمد على ملفات متعددة الأغراض (polyglot) لتثبيت برنامج خلفي مخصص يُدعى Sosano.”

احتوت رسائل البريد الإلكتروني على روابط تشير إلى نطاق وهمي يتظاهر بأنه تابع للشركة الهندية (“indicelectronics[.]net”)، حيث استضاف ملف ZIP يتضمن ملف XLS وملفين PDF. ولكن في الواقع، كان ملف XLS عبارة عن اختصار لنظام Windows (LNK) يستخدم امتدادًا مزدوجًا ليبدو كملف Microsoft Excel. أما ملفات PDF، فقد تبين أنها ملفات متعددة الأغراض: أحدهما يحتوي على ملف HTA (تطبيق HTML)، والآخر يحتوي على ملف ZIP مضاف إليه.

تسلسل الهجوم

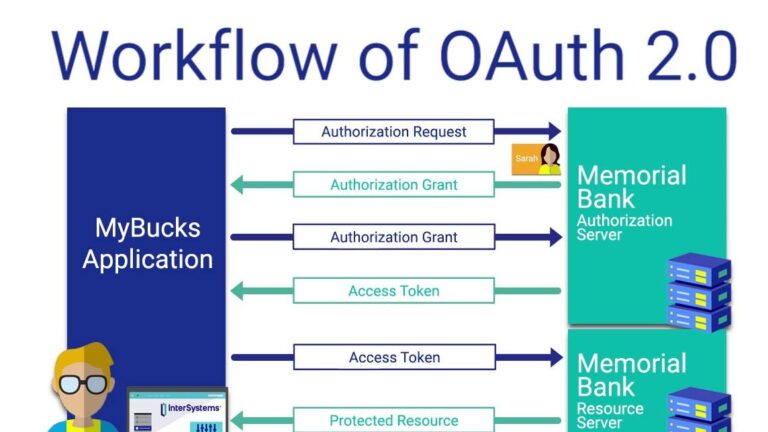

وفقًا لتحليل Proofpoint، يتم استخدام ملف LNK لتنفيذ cmd.exe، ثم استخدام mshta.exe لتشغيل ملف PDF/HTA متعدد الأغراض، مما يؤدي إلى تنفيذ نص HTA الذي يحتوي بدوره على تعليمات لتفريغ محتويات ملف ZIP الموجود داخل ملف PDF الثاني.

أحد الملفات داخل ملف PDF الثاني هو اختصار إنترنت (URL) مسؤول عن تحميل ملف ثنائي، والذي يبحث بعد ذلك عن ملف صورة يتم فك تشفيره باستخدام سلسلة “234567890abcdef” لتشغيل برنامج Sosano الخلفي.

وظائف البرنامج الخلفي Sosano

تم كتابة البرنامج الخلفي Sosano بلغة Golang، ويحتوي على وظائف محدودة للتواصل مع خادم التحكم والسيطرة (C2) وانتظار أوامر إضافية، مثل:

- sosano: للحصول على الدليل الحالي أو تغيير دليل العمل.

- yangom: لسرد محتويات الدليل الحالي.

- monday: لتنزيل وتشغيل حمولة غير معروفة.

- raian: لحذف أو إزالة دليل.

- lunna: لتنفيذ أوامر shell.

جهات مشتبه بها

أشارت Proofpoint إلى أن الأساليب المستخدمة من قبل UNK_CraftyCamel لا تتطابق مع أي جهة تهديد معروفة أخرى. وقال جوشوا ميلر، الباحث في التهديدات المتقدمة (APT) لدى Proofpoint: “تشير تحليلاتنا إلى أن هذه الحملة هي على الأرجح عمل جهة معادية موالية لإيران، وربما تكون مرتبطة بفيلق الحرس الثوري الإسلامي (IRGC). القطاعات المستهدفة حيوية للاستقرار الاقتصادي والأمن القومي، مما يجعلها أهدافًا قيمة في المشهد الجيوسياسي الأوسع.”

وأضاف ميلر: “هذه الحملة منخفضة الحجم وعالية التخصص استخدمت تقنيات متعددة للتعتيم بالإضافة إلى اختراق طرف ثالث موثوق به لاستهداف قطاعات الطيران والاتصالات عبر الأقمار الصناعية والبنية التحتية الحيوية للنقل في الإمارات. وهي تظهر المدى الذي ستصل إليه الجهات الموالية للدول لتجنب الكشف والنجاح في جمع المعلومات الاستخباراتية.”