تم رصد حملة برمجيات خبيثة توزع برمجية XLoader باستخدام تقنية تحميل DLL الجانبي (DLL Side-Loading)، مستغلةً تطبيقًا شرعيًا مرتبطًا بمؤسسة Eclipse Foundation.

ووفقًا لتقرير صادر عن مركز استخبارات الأمن السيبراني AhnLab (ASEC)، فإن التطبيق الشرعي المستخدم في الهجوم هو jarsigner، وهو ملف يتم إنشاؤه أثناء تثبيت حزمة بيئة تطوير Eclipse IDE، ويُستخدم لتوقيع ملفات JAR (Java Archive).

طريقة انتشار البرمجية الخبيثة

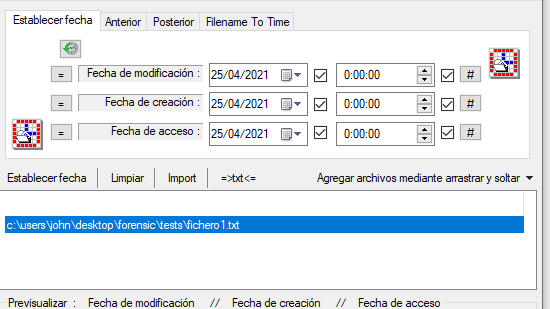

أوضحت شركة الأمن السيبراني الكورية الجنوبية أن البرمجية الضارة يتم نشرها عبر أرشيف ZIP مضغوط، يحتوي على:

Documents2012.exe: نسخة معدلة من الملف التنفيذي jarsigner.exe

jli.dll: مكتبة DLL تم تعديلها من قبل المهاجمين لفك تشفير وحقن concrt140e.dll

concrt140e.dll: حمولة XLoader الضارة

يبدأ الهجوم عند تشغيل ملف Documents2012.exe، مما يؤدي إلى تشغيل المكتبة المخترقة jli.dll، والتي تقوم بدورها بتحميل برمجية XLoader الخبيثة.

وأوضح تقرير ASEC:أن الملف concrt140e.dll هو حمولة مشفرة يتم فك تشفيرها أثناء الهجوم وحقنها في الملف الشرعي aspnet_wp.exe لتنفيذها.

وبعد تحميلها، تقوم البرمجية الخبيثة XLoader بسرقة معلومات حساسة، مثل بيانات الحاسب الشخصي للضحية، ومعلومات المتصفح، بالإضافة إلى تنفيذ أنشطة أخرى، مثل تحميل برمجيات خبيثة إضافية.

تطور XLoader: تهديد متزايد في عالم البرمجيات الخبيثة

يعد XLoader خليفةً للبرمجية الضارة Formbook، وتم اكتشافه لأول مرة في الهجمات الإلكترونية عام 2020. يُباع XLoader للمجرمين الآخرين ضمن نموذج البرمجيات الخبيثة كخدمة (MaaS – Malware-as-a-Service) .

وفي أغسطس 2023، تم اكتشاف نسخة جديدة من XLoader تستهدف نظام macOS، متنكرةً في هيئة تطبيق Microsoft Office.

ووفقًا لمجموعة ThreatLabz التابعة لشركة Zscaler، فإن الإصدارات الحديثة XLoader 6 وXLoader 7 أصبحت أكثر تعقيدًا، حيث تتضمن تقنيات تشفير وتمويه إضافية لحماية التعليمات البرمجية من الاكتشاف، مما يصعّب عملية التحليل العكسي.

تقنيات جديدة لإخفاء الأنشطة الضارة

أشارت التحليلات الأخيرة إلى أن XLoader يستخدم قوائم طُعم مبرمجة مسبقًا لتمويه اتصالاته الحقيقية بمخدمات القيادة والتحكم (C2)، حيث يتم تشفير البيانات باستخدام مفاتيح وخوارزميات مختلفة.

على غرار برمجيات ضارة مثل Pushdo، يعتمد XLoader على هذه القوائم لتوليد حركة مرور شبكية وهمية إلى مواقع شرعية، مما يساعده على إخفاء اتصالاته الحقيقية بمخدمات C2 .

ويكشف هذا الهجوم عن تطور أساليب التهرب والتخفي التي تستخدمها برمجيات XLoader، مما يجعل اكتشافها أكثر صعوبة باستخدام آليات الحماية التقليدية. على المؤسسات والمستخدمين تعزيز إجراءات الأمان السيبراني، بما في ذلك تحديث البرامج، وتجنب فتح الملفات المشبوهة، واستخدام حلول الحماية المتقدمة للحد من مخاطر الإصابة بهذه البرمجيات الخبيثة.