كشف باحثون في مجال الأمن السيبراني عن هجمات إلكترونية تستهدف مستخدمي تطبيق المراسلة المشفر Signal، حيث يستغل قراصنة مرتبطون بجهات تهديد روسية ميزة “الأجهزة المرتبطة” لاختراق الحسابات والتجسس على المحادثات.

كيف يتم الاختراق عبر رموز QR الضارة؟

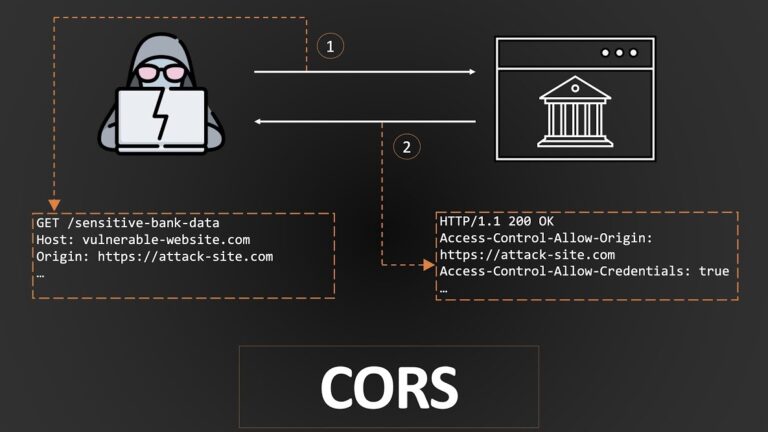

وفقًا لتقرير صادر عن مجموعة Google Threat Intelligence Group (GTIG)، يستخدم القراصنة رموز QR خبيثة لخداع الضحايا وربط حساباتهم بتطبيق Signal خاضع لسيطرة المهاجمين. عند مسح هذا الرمز، يتم ربط حساب الضحية بجهاز القراصنة، مما يتيح لهم الوصول إلى جميع الرسائل الواردة والصادرة في الوقت الفعلي.

طرق تنفيذ الهجمات

- استخدام رموز QR مزيفة: تُقدم هذه الرموز على أنها دعوات للانضمام إلى مجموعات، أو تنبيهات أمان، أو إرشادات رسمية من موقع

- صفحات تصيد إلكتروني: يتم زرع الرموز الخبيثة داخل صفحات وهمية تدعي أنها تطبيقات عسكرية أو أدوات أمنية، خاصة المستخدمة من قبل الجيش الأوكراني.

- استهداف العسكريين: مجموعة تهديد تُعرف باسم UNC4221 (UAC-0185) استخدمت أدوات تصيد متطورة لاستهداف حسابات Signal الخاصة بالجيش الأوكراني، بالإضافة إلى برمجية خبيثة تجمع بيانات المستخدم وموقعه الجغرافي.

مجموعات التهديد المتورطة

إلى جانب UNC5792 وUNC4221، هناك جهات أخرى تركز على استهداف مستخدمي Signal، ومنها:

- مجموعة Sandworm (APT44): استخدمت برمجية خبيثة تعتمد على أوامر Windows Batch.

- مجموعة Turla: نفذت هجمات عبر PowerShell خفيف الوزن.

- مجموعة UNC1151: اعتمدت على أداة Robocopy لسرقة رسائل Signal من أجهزة الضحايا.

تحذيرات أمنية وتصعيد مستمر في الهجمات

- أوضحت Google أن هذه الهجمات تأتي بعد حملة تصيد استهدفت حسابات WhatsApp عبر استغلال ميزة مشابهة لربط الأجهزة.

- أشارت Microsoft إلى أن مجموعات قرصنة روسية تستخدم تقنية التصيد عبر رموز الأجهزة (Device Code Phishing) لاختراق حسابات الضحايا على WhatsApp و Signal و Microsoft Teams.

- حذرت Google من أن هذه الهجمات ليست مقتصرة على التصيد الإلكتروني والبرمجيات الخبيثة فحسب، بل تشمل أيضًا هجمات فيزيائية حيث يتمكن المهاجمون من الوصول مؤقتًا إلى جهاز الضحية غير المؤمّن.

هجمات أخرى عبر تحسين نتائج البحث (SEO Poisoning)

بالتزامن مع هذه الهجمات، تم اكتشاف حملة تسميم نتائج البحث (SEO Poisoning)، حيث يتم التلاعب بمحركات البحث لإظهار صفحات تنزيل مزيفة لتطبيقات شهيرة مثل Signal و Gmail و Google Translate، بهدف نشر برمجيات خبيثة تُعرف باسم MicroClip، والتي تُستخدم لسرقة البيانات والمعلومات الحساسة.

كيفية حماية حسابك على Signal من هذه التهديدات؟

- لا تمسح رموز QR إلا من مصادر رسمية، مثل موقع Signal الرسمي أو التطبيق ذاته.

- فعّل قفل التسجيل (Registration Lock)، وهو ميزة أمان تمنع ربط حسابك بأجهزة جديدة دون إدخال رمز PIN الخاص بك.

- احذر من دعوات الانضمام للمجموعات غير الموثوقة، خاصة إذا وصلتك عبر البريد الإلكتروني أو تطبيقات أخرى.

- تجنب تحميل التطبيقات من مواقع غير رسمية، واعتمد على المتاجر الموثوقة مثل Google Play و App Store.

وأخيرا.. تؤكد هذه الهجمات المتزايدة على أهمية تعزيز تأمين الحسابات الشخصية، خاصة مع استمرار المجموعات المهاجمة في تطوير أساليبها لاستهداف تطبيقات المراسلة الآمنة.