وفقًا لتقرير Red Report 2025 الصادر عن Picus Labs، والذي حلل أكثر من مليون عينة من البرمجيات الخبيثة، لم يكن هناك ارتفاع ملحوظ في الهجمات المعتمدة على الذكاء الاصطناعي حتى الآن. نعم، يواصل المهاجمون الابتكار، ولا شك أن الذكاء الاصطناعي سيأخذ دورًا أكبر بمرور الوقت، لكن البيانات الأحدث تشير إلى أن التكتيكات والتقنيات والإجراءات التقليدية (TTPs) لا تزال تهيمن على المشهد.

لماذا لا تزال الضجة حول الذكاء الاصطناعي مبالغًا فيها؟

بينما تتصدر عناوين الأخبار الحديث عن الذكاء الاصطناعي باعتباره “السلاح السري” الجديد للمجرمين الإلكترونيين، تكشف الإحصائيات صورة مختلفة تمامًا. فبعد تحليل البيانات، لم يجد خبراء Picus Labs أي زيادة كبيرة في التكتيكات القائمة على الذكاء الاصطناعي خلال عام 2024.

صحيح أن المهاجمين بدأوا في استخدام الذكاء الاصطناعي لتحسين كفاءتهم—مثل إنشاء رسائل تصيد إلكتروني أكثر إقناعًا أو تطوير وتصحيح الشيفرات الخبيثة—لكنهم لم يستغلوا بعد الإمكانيات التحويلية للذكاء الاصطناعي في معظم هجماتهم. في الواقع، توضح بيانات Red Report 2025 أن غالبية الهجمات لا تزال تعتمد على الأساليب التقليدية، مما يعني أنه يمكن إحباطها عبر التركيز على التكتيكات الأساسية المعروفة.

“يجب على فرق الأمن السيبراني التركيز على تحديد الفجوات الحرجة في دفاعاتها بدلًا من الانشغال بالتأثير المحتمل للذكاء الاصطناعي.” – تقرير Picus Red 2025

ارتفاع سرقة بيانات الاعتماد بأكثر من 3 أضعاف (من 8% إلى 25% )

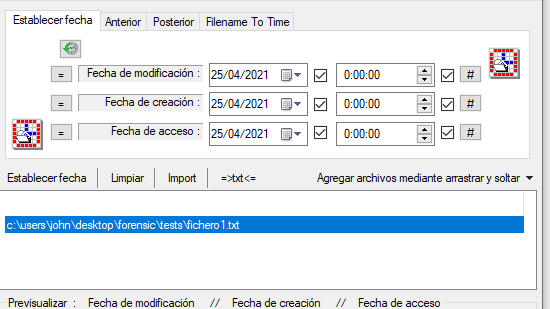

يزداد استهداف المهاجمين لمخازن كلمات المرور وبيانات الاعتماد المحفوظة في المتصفحات وتسجيلات الدخول المخزنة مؤقتًا، مما يتيح لهم سرقة المفاتيح اللازمة لرفع الامتيازات والتنقل داخل الشبكات. هذا الارتفاع الكبير يعزز الحاجة إلى إدارة قوية للبيانات الحساسة بجانب آليات الكشف الاستباقية عن التهديدات.

تعتمد البرمجيات الخبيثة الحديثة المصممة لسرقة البيانات على استراتيجيات متعددة المراحل، تجمع بين التخفي والأتمتة والاستمرارية. فهي تستخدم عمليات شرعية لإخفاء أنشطتها الخبيثة، مما يجعل من السهل تمرير البيانات دون أن تلاحظها الفرق الأمنية—ليس هناك حاجة لعمليات اختراق صاخبة على طريقة أفلام هوليوود، بل يتم كل شيء في الخفاء بانتظار أي ثغرة أو خطأ أمني.

93 % من البرمجيات الخبيثة تستخدم واحدة على الأقل من أكثر 10 تقنيات شيوعًا في MITRE ATT&CK

على الرغم من أن إطار عمل MITRE ATT&CK يغطي عددًا كبيرًا من تقنيات الهجوم، فإن معظم المهاجمين يفضلون الالتزام بمجموعة أساسية من TTPs. وفقًا لتقرير Red Report 2025، فإن التقنيات الأكثر استخدامًا تتعلق بإخفاء النشاط الخبيث وسرقة البيانات، ومنها:

T1055 حقن العمليات – Process Injection: تتيح هذه التقنية للمهاجمين إدخال كود خبيث في عمليات نظام موثوقة، مما يجعل اكتشافه أكثر صعوبة.

T1059 مفسر الأوامر والبرمجيات النصية – Command and Scripting Interpreter: يسمح للمهاجمين بتنفيذ أوامر أو تشغيل سكريبتات خبيثة داخل أدوات شرعية على الأجهزة المستهدفة.

T1071 بروتوكولات الطبقة التطبيقية – Application Layer Protocols): تمكن المهاجمين من استخدام بروتوكولات شائعة مثل HTTPS و DNS-over-HTTPS للتواصل والتحكم في الهجمات وإخفاء عمليات سرقة البيانات.

كيف يؤثر ذلك على الدفاعات الأمنية؟

يعتمد المهاجمون على عمليات تبدو شرعية داخل بيئات الشبكات، مما يجعل من الصعب اكتشافهم باستخدام أدوات الحماية التقليدية التي تعتمد على توقيع الملفات الخبيثة فقط. ومع ذلك، يمكن كشف هذه الأنشطة بسهولة أكبر عند تحليل سلوك الشبكة ومراقبة الترابط بين مختلف التقنيات المستخدمة في الهجمات.

العودة إلى الأساسيات لتعزيز الدفاعات

تتطلب التهديدات الحديثة عدة مراحل للاختراق، والبقاء داخل النظام، وسرقة البيانات. وبحلول الوقت الذي يتم فيه اكتشاف خطوة واحدة، يكون المهاجمون قد انتقلوا بالفعل إلى المرحلة التالية.

لكن هناك أخبار جيدة: معظم الأنشطة الخبيثة تتركز حول مجموعة صغيرة من تقنيات الهجوم. لذا، يمكن للشركات والمؤسسات تعزيز أمنها من خلال التركيز على الأساسيات، بدلاً من الانشغال بضجة الذكاء الاصطناعي. من بين هذه الإجراءات الأساسية:

هل أنت مستعد لتجاهل الضجة حول الذكاء الاصطناعي وتعزيز دفاعاتك؟

بينما تركز الأخبار على الذكاء الاصطناعي، تعمل Picus Security، الرائدة في محاكاة الاختراقات والهجمات منذ 2013، على دراسة الأساليب والتقنيات التي يستخدمها المهاجمون فعليًا.

توفر منصة التحقق الأمني من Picus تقييمًا مستمرًا لدفاعات المؤسسات، مع التركيز على الأساسيات مثل حماية بيانات الاعتماد، والاكتشاف السريع للتهديدات، والتحقق المستمر من مستوى الأمان.