كشفت أبحاث حديثة من فريق Cisco Talos عن نشاط جهة تهديد مجهولة الهوية تحمل الرمز UAT-9921، والتي تستخدم إطاراً برمجياً جديداً يعرف باسم VoidLink لاستهداف قطاعات التكنولوجيا والخدمات المالية. هذا الإطار، الذي ظهر لأول مرة في تقارير أمنية نهاية عام 2025، يتميز بقدراته المتقدمة في التسلل إلى بيئات الحوسبة السحابية المعتمدة على أنظمة Linux، مع تصميم يتيح الوصول طويل الأمد والتخفي عن أنظمة المراقبة.

خصائص إطار VoidLink

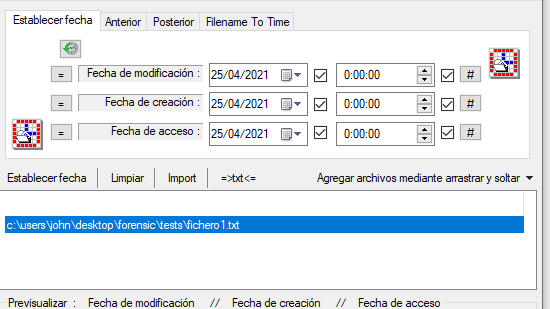

تم تطوير VoidLink بلغة البرمجة ZigLang، مع مكونات إضافية مكتوبة بلغة C، ونظام خلفي بلغة GoLang. هذه البنية متعددة اللغات تمنحه مرونة عالية في التوافق مع توزيعات مختلفة من أنظمة Linux، إضافة إلى إمكانية تجميع المكونات عند الطلب لتناسب بيئات محددة. كما يتضمن الإطار آليات متقدمة للتخفي، مثل مقاومة التحليل الجنائي، وتجنب أنظمة الكشف والاستجابة (EDR)، بل والقدرة على ابتكار استراتيجيات مراوغة أثناء التشغيل.

نشاط المجموعة UAT-9921

تشير التحليلات إلى أن المجموعة UAT-9921 نشطة منذ عام 2019، لكنها لم تعتمد على VoidLink طوال فترة نشاطها. يعتمد المهاجمون على استغلال الأجهزة المخترقة لتثبيت أنظمة التحكم والسيطرة (C2) الخاصة بـ VoidLink، والتي تُستخدم لاحقاً في عمليات المسح الداخلي والخارجي للشبكات. كما لوحظ نشر بروكسي SOCKS على الخوادم المصابة، ما يتيح تنفيذ عمليات استطلاع جانبية باستخدام أدوات مفتوحة المصدر مثل Fscan.

دلالات أمنية أوسع

ما يثير القلق أن تطوير VoidLink استند جزئياً إلى تقنيات الذكاء الاصطناعي، حيث استعان المطورون بنماذج لغوية كبيرة (LLMs) لتوسيع وظائفه وفق منهجية “التطوير الموجه بالمواصفات”. هذا يفتح الباب أمام خفض الحاجز المهاري المطلوب لإنتاج برمجيات خبيثة يصعب اكتشافها، ويزيد من احتمالية انتشار مثل هذه الأطر بين جهات تهديد أقل خبرة. كما أن وجود آلية للتحكم بالوصول وفق أدوار (RBAC) يوحي بأن التصميم أخذ في الاعتبار جوانب تنظيمية، وربما يشير إلى استخدامات مزدوجة في تدريبات الفرق الحمراء (Red Team).

أبعاد جغرافية وتقنية

تشير بعض الأدلة إلى أن مطوري VoidLink يمتلكون معرفة باللغة الصينية، وهو ما يظهر في التعليقات البرمجية داخل الكود. كما أن هناك مؤشرات على تقسيم العمل بين فرق تطوير مختلفة، رغم أن الحدود بين التطوير والعمليات الميدانية لا تزال غير واضحة. ومن اللافت أيضاً أن هناك نسخة أولية من الإطار موجهة لنظام Windows، تستخدم تقنية تحميل المكونات عبر DLL side-loading، ما يعزز خطورة التهديد ويجعله متعدد المنصات.