كشف باحثون أمنيون من جامعة غراتس للتكنولوجيا في النمسا عن تقنية هجومية جديدة أُطلق عليها اسم “تشويس جاكينج” (ChoiceJacking)، تستطيع تجاوز جميع الإجراءات الوقائية الحالية ضد هجمات “جوس جاكينج” (Juice Jacking). هذه الهجمات تسمح للمهاجمين بسرقة البيانات الحساسة من الهواتف أثناء شحنها عبر منافذ USB عامة.

كيف يعمل هجوم “تشويس جاكينج”؟

آلية الاختراق المتطورة

✔ تجاوز طلبات الإذن: يستطيع الشاحن الخبيث تزيف إدخال المستخدم تلقائياً

✔ استغلال ثغرات USB: مهاجمة أنظمة التشغيل عبر طبقات USB المختلفة

✔ الوصول غير المصرح به: الحصول على بيانات حساسة حتى من الأجهزة المقفلة

البيانات المعرضة للخطر

-

الصور الشخصية

-

المستندات الهامة

-

بيانات التطبيقات

-

معلومات الاتصالات

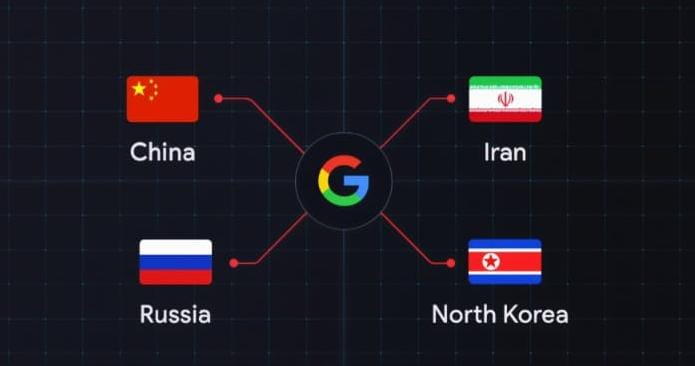

نطاق التأثير: جميع الشركات الكبرى معرضة

الأجهزة المتأثرة

-

جميع الأجهزة من أكبر 8 شركات مصنعة

-

يشمل ذلك أبل، جوجل، سامسونج، وشاومي

-

بعض الأجهزة تسمح باستخراج الملفات حتى وهي مقفلة

الإصلاحات المتاحة والثغرات الأمنية

التحديثات المطلوبة

-

آبل: iOS 18.4 (CVE-2025-24193)

-

أندرويد: Android 15 (CVE-2024-43085)

-

سامسونج: (CVE-2024-20900)

-

شاومي: (CVE-2024-54096)

نصائح أمنية لحماية هاتفك

إجراءات وقائية أساسية

-

تجنب الشحن عبر منافذ USB العامة

-

استخدم شواحن خاصة بك فقط

-

افصل نقل البيانات عند الشحن

-

حافظ على تحديث نظام التشغيل

خيارات أكثر أماناً

✔ استخدم محولات USB للشحن فقط

✔ استثمر في شواحن محمولة خاصة

✔ تفعيل وضع الطائرة أثناء الشحن العام

الخلفية التقنية للهجوم

تطور هجمات “جوس جاكينج”

-

2011: أول تحذيرات من الهجمات

-

2020: بدء تطبيق طلبات الإذن

-

2025: ظهور هجوم “تشويس جاكينج” المتطور

كيف يتجاوز الهجوم الجديد الحماية؟

-

استغلال فجوة زمنية في عملية المصادقة

-

محاكاة إدخال المستخدم تلقائياً

-

استغلال الاختلافات بين أنظمة USB

ردود فعل الشركات والمستقبل

إجراءات الشركات المصنعة

-

جميع الشركات الكبرى أصدرت تصحيحات

-

العمل على تحسين أنظمة المصادقة

-

تطوير طبقات حماية إضافية

التوقعات المستقبلية

-

زيادة وعي المستخدمين بالمخاطر

-

تطوير معايير USB أكثر أماناً

-

احتمال ظهور هجمات أكثر تطوراً

اليقظة الأمنية ضرورة في العصر الرقمي

يذكرنا هذا الكشف الأمني بأن:

-

التكنولوجيا تتطور بسرعة، وكذلك التهديدات

-

الحلول الأمنية تحتاج لتحديث مستمر

-

وعي المستخدم يظل خط الدفاع الأول

يجب أن نتعامل مع كل منفذ شحن عام كبوابة محتملة للاختراق، وأن نتبنى عادات شحن آمنة لحماية بياناتنا الشخصية.