كشفت شركة Cisco Talos عن حملة تجسس سيبراني مرتبطة بجهة تهديد متقدمة (APT) تحمل اسم UAT-9244، تستهدف البنية التحتية الحيوية للاتصالات في أمريكا الجنوبية منذ عام 2024. المجموعة ترتبط تكتيكياً بجهة أخرى تُعرف باسم FamousSparrow، والتي تشترك في أساليبها مع مجموعة Salt Typhoon المرتبطة بالصين، رغم عدم وجود دليل قاطع يربطها مباشرةً.

برمجيات خبيثة متعددة المنصات

الحملة تضمنت نشر ثلاث برمجيات خبيثة جديدة:

- TernDoor: يستهدف أنظمة ويندوز عبر تقنية DLL Side-Loading باستخدام الملف الشرعي wsprint.exe لتحميل DLL خبيث (BugSplatRc64.dll). يوفر وظائف مثل تنفيذ أوامر، إدارة العمليات، وإخفاء المكونات الخبيثة.

- PeerTime (angrypeer): باب خلفي لنظام لينكس، مبرمج بلغة C/C++ وأيضاً Rust، ويعمل عبر بروتوكول BitTorrent لجلب أوامر من خوادم C2 وتنفيذها. يتضمن مؤشرات نصية باللغة الصينية المبسطة، ما يعزز فرضية ارتباطه بجهات ناطقة بالصينية.

- BruteEntry: أداة فحص بالقوة الغاشمة تستهدف أجهزة الشبكة الطرفية، لتحويلها إلى عقد بروكسي ضمن بنية Operational Relay Box (ORB)، قادرة على مهاجمة خوادم Postgres وSSH وTomcat.

أساليب الوصول والاستمرارية

رغم أن طريقة الوصول الأولية غير مؤكدة، إلا أن المهاجمين استغلوا سابقاً نسخاً قديمة من Windows Server وMicrosoft Exchange Server لنشر Web Shells.

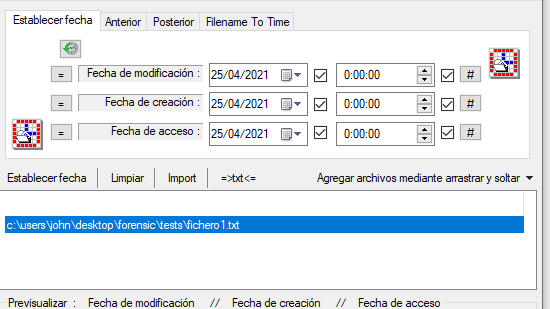

- TernDoor يحقق الاستمرارية عبر مهام مجدولة أو مفاتيح التسجيل.

- PeerTime يُنشر عبر سكربتات Shell ويتحقق من وجود Docker قبل التنفيذ، ما يشير إلى استهداف بيئات حديثة ومعقدة.

- BruteEntry يعتمد على مكونات مكتوبة بلغة Golang، ويبلغ خادم C2 بنتائج محاولات تسجيل الدخول الناجحة أو الفاشلة.

دلالات الحملة

استخدام تقنيات مثل DLL Side-Loading، بروتوكولات P2P، وأدوات فحص بالقوة الغاشمة، يعكس مستوى متقدم من التخطيط لاستهداف أنظمة الاتصالات الحيوية. كما أن وجود نصوص صينية في الشيفرة يعزز فرضية ارتباط هذه الحملة بجهات سيبرانية صينية، في سياق أوسع من استهداف مزودي خدمات الاتصالات حول العالم.