أفاد مركز SANS Internet Storm Center بأن ثغرات أمنية حرجة تم اكتشافها في أداة Cisco Smart Licensing Utility تتعرض حاليًا لمحاولات استغلال نشطة من قبل جهات إلكترونية خبيثة. وقد قامت شركة Cisco بإصدار تصحيحات لهذه الثغرات، لكن الهجمات لا تزال مستمرة.

ما هي الثغرات المستغلة؟

تم تحديد ثغرتين رئيسيتين في الأداة، وهما:

- CVE-2024-20439 (درجة خطورة: 9.8):

- تتعلق بوجود بيانات اعتماد مستخدم ثابتة وغير موثقة لحساب إداري، مما يسمح للمهاجمين بتسجيل الدخول إلى النظام المتأثر.

- CVE-2024-20440 (درجة خطورة: 9.8):

- تنشأ بسبب ملفات سجل تصحيح (Debug Log) تحتوي على معلومات حساسة بشكل مفرط، مما يمكّن المهاجمين من الوصول إلى هذه الملفات عبر طلبات HTTP مصممة خصيصًا لسرقة بيانات الاعتماد المستخدمة للوصول إلى واجهة برمجة التطبيقات (API).

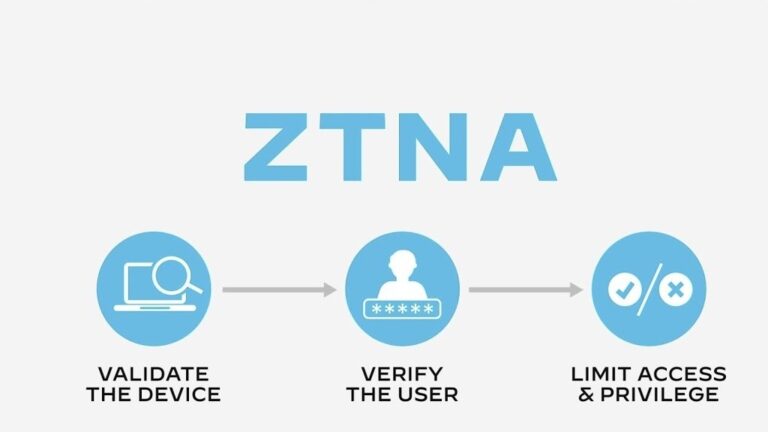

ما هي مخاطر هذه الثغرات؟

في حال استغلال هذه الثغرات بنجاح، يمكن للمهاجمين:

- تسجيل الدخول إلى النظام المتأثر بصلاحيات إدارية كاملة.

- الوصول إلى ملفات السجل التي تحتوي على بيانات حساسة، بما في ذلك بيانات الاعتماد اللازمة للوصول إلى واجهة برمجة التطبيقات.

ما هي الإصدارات المتأثرة؟

تؤثر هذه الثغرات على الإصدارات 2.0.0، 2.1.0، و2.2.0 من أداة Cisco Smart Licensing Utility. وقد تم إصدار تصحيحات لهذه الثغرات في سبتمبر 2024، بينما الإصدار 2.3.0 غير معرض لهذه المشكلات.

الهجمات الجارية

وفقًا لـ يوهانس ب. أولريش، عميد الأبحاث في معهد SANS Technology Institute، فإن جهات إلكترونية خبيثة مجهولة الهوية تقوم حاليًا باستغلال هذه الثغرات بشكل نشط. كما يتم استغلال ثغرات أخرى، بما في ذلك ثغرة كشف معلومات (CVE-2024-0305، درجة خطورة: 5.3) في منتج Guangzhou Yingke Electronic Technology Ncast.

نصائح أمنية عاجلة

- تحديث البرمجيات: يجب على المستخدمين التأكد من تحديث أداة Cisco Smart Licensing Utility إلى الإصدار 2.3.0 أو أحدث.

- مراقبة الأنظمة: مراجعة سجلات النظام للكشف عن أي أنشطة مشبوهة.

- تعزيز الحماية: تفعيل إجراءات الأمان الإضافية مثل جدران الحماية وأنظمة كشف التسلل.

الهدف من الهجمات

لا يزال الهدف النهائي من هذه الحملة الإلكترونية مجهولًا، وكذلك هوية الجهات الخبيثة وراءها. ومع ذلك، يُنصح المستخدمون والمنظمات باتباع أفضل الممارسات الأمنية لتجنب الوقوع ضحايا لهذه الهجمات.