تتم عمليات إعادة التوجيه من خلال أكوادJavaScriptمستضافة على خمسة نطاقات مختلفة، حيث تعمل كـ محمل للحزمة الأساسية المسؤولة عن تنفيذ عمليات إعادة التوجيه، وتشمل هذه النطاقات:

- mlbetjs[.]com

- ptfafajs[.]com

- zuizhongjs[.]com

- jbwzzzjs[.]com

- jpbkte[.]com

استخدام JavaScript الضار لاختراق مواقع Magento

تأتي هذه الاكتشافات بالتزامن مع تقرير جديد صادر عن شركة Group-IBحول مجموعة تهديدات تُعرف باسم ScreamedJungle، والتي تقوم بحقن كود JavaScriptضار يُطلق عليه Bablosoft JSفي مواقع Magentoالمخترقة، بهدف جمع بصمات المستخدمين الذين يزورون هذه المواقع.

ووفقًا للتقرير، فإن أكثر من 115 موقعًا للتجارة الإلكترونية قد تأثروا بهذه الهجمات حتى الآن.

وأوضحت Group-IBأن السكريبت المحقون هو جزء من مجموعة أدوات (BAS)، والتي تحتوي على وظائف أخرى لجمع معلومات عن نظام التشغيل والمتصفح الخاص بالمستخدمين الذين يزورون المواقع المصابة.

استغلال ثغرات Magentoلاختراق المواقع

أفاد التقرير بأن المهاجمين يستغلون ثغرات أمنية معروفة تؤثر على إصدارات Magentoغير المحدثة، مثل:

- CVE-2024-34102(المعروفة باسم CosmicSting)

- CVE-2024-20720

وقد تم اكتشاف هذه المجموعة لأول مرة في مايو 2024، ويُعتقد أن دوافعها مالية، حيث تستهدف مواقع التجارة الإلكترونية لاختراق بيانات المستخدمين.

بصمة المتصفح: تقنية تُستخدم للتتبع والاحتيال الإلكتروني

تُعد بصمة المتصفح تقنية شائعة تستخدمها المواقع الإلكترونية لتعقب سلوك المستخدمين وتحسين استراتيجيات التسويق. ومع ذلك، أشار تقرير Group-IBإلى أن القراصنة يستغلون هذه المعلومات لمحاكاة سلوك المستخدمين الشرعيين، وتجاوز التدابير الأمنية، وتنفيذ عمليات احتيال إلكتروني.

كيف تحمي موقعك من هذه الهجمات؟

لحماية مواقع Magentoومنع عمليات الاختراق، يوصى باتباع الإجراءات التالية:

✔️تحديث المنصة والإضافات بانتظام لتصحيح الثغرات الأمنية.

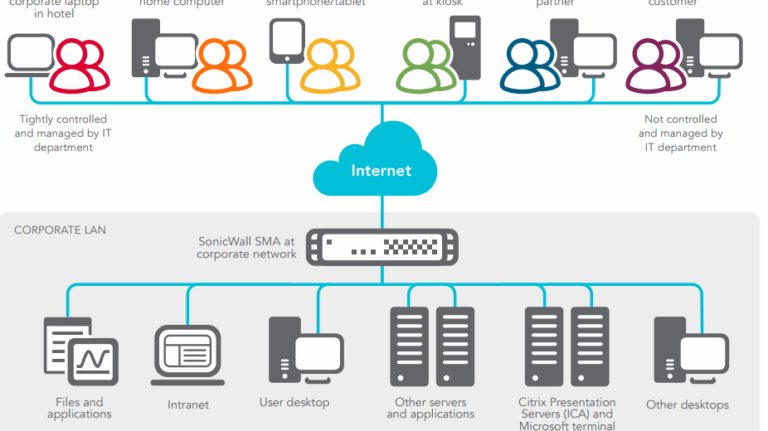

✔️مراقبة حركة المرور والشبكة لاكتشاف أي أنشطة مشبوهة.

✔️استخدام جدران الحماية لتطبيقات الويب (WAF)لمنع تحميل الأكواد الضارة.

✔️فحص الملفات البرمجية بحثًا عن أي أكواد غير معروفة أو تغييرات غير مصرح بها.