كشفت شركة Bitdefender عن حملة تجسس سيبراني استهدفت مؤسسة عسكرية في الفلبين، نُسبت إلى جهة تهديد متقدمة صينية (APT) باستخدام إطار برمجي جديد غير موثّق سابقًا يُعرف باسم EggStreme.

وأوضحت الشركة أن هذه البرمجية الخبيثة تعتمد على حقن الشيفرة الضارة مباشرة في الذاكرة وتنفيذها عبر تقنية DLL sideloading، ما يمنحها قدرة على العمل بشكل خفي ودائم. ويُعد المكوّن الأساسي المعروف باسم EggStremeAgent بمثابة باب خلفي متكامل الوظائف، يتيح جمع المعلومات، والتنقّل الأفقي داخل الشبكات، وسرقة البيانات عبر أداة تسجيل ضربات المفاتيح (keylogger).

مسار الهجوم وآلياته التقنية

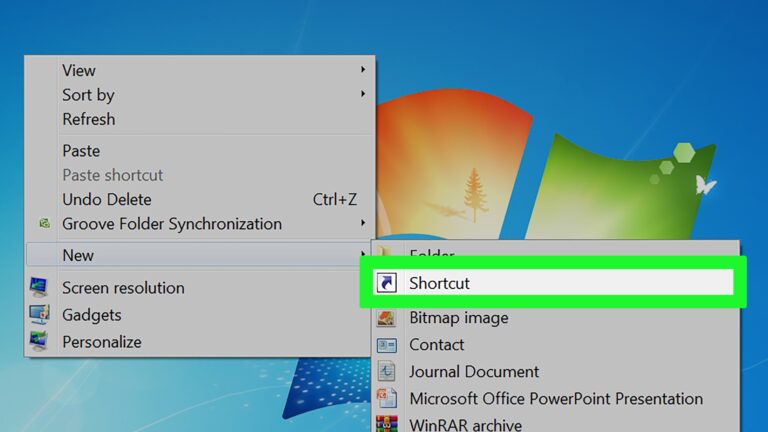

بدأت العملية عبر حمولة أولية تدعى EggStremeFuel (mscorsvc.dll) تقوم برسم صورة للنظام المستهدف قبل نشر EggStremeLoader لإعداد آليات البقاء، ثم تشغيل EggStremeReflectiveLoader الذي يفعّل في النهاية وحدة EggStremeAgent.

وتتيح هذه المكونات للمهاجم: جمع بيانات الأقراص، فتح قنوات اتصال عبر الأوامر، قراءة ورفع الملفات، معرفة عنوان الـIP الخارجي، وحفظ إعدادات التهيئة في النظام.

أما وحدة EggStremeAgent، فتعمل كنظام عصبي مركزي، إذ تراقب الجلسات الجديدة للمستخدمين وتزرع مكوّن EggStremeKeylogger في كل جلسة لالتقاط البيانات الحساسة، متواصلةً مع خوادم التحكم عبر بروتوكول gRPC.

قدرات متقدمة وأدوات إضافية

يدعم الباب الخلفي ما يصل إلى 58 أمرًا تشمل اكتشاف الأنظمة محليًا وعلى الشبكة، تنفيذ شيفرات ضارة، رفع الصلاحيات، الحركة الجانبية، استخراج البيانات، وزرع حمولة إضافية مثل EggStremeWizard (xwizards.dll).

كما يوفر هذا المكوّن قناة عكسية (reverse shell) لنقل وتحميل الملفات، ويحتوي على قائمة خوادم متعددة (C2) لضمان استمرارية الاتصال حتى في حال تعطيل أحد الخوادم. وقد استُخدم أيضًا برنامج Stowaway proxy لتعزيز التمركز داخل الشبكة.

تهديد متطور يصعب اكتشافه

يمتاز إطار العمل الخبيث EggStreme بكونه عديم الملفات، حيث تُحمّل التعليمات الضارة مباشرة في الذاكرة دون ترك أثر على القرص. ويُضاف إلى ذلك الاعتماد الكبير على DLL sideloading وسلسلة معقدة متعددة المراحل، مما يجعل رصد النشاط أكثر صعوبة.

وبحسب باحثي Bitdefender، يعكس هذا التهديد فهمًا متقدمًا لآليات الدفاع الحديثة، عبر مزيج من تقنيات التخفي والتملّص، الأمر الذي يجعله خطرًا مستمرًا على المؤسسات المستهدفة.